Южнокорейский центр разведки AhnLab Security Intelligence Center (ASEC) сообщает о новой волне атак, целью которых является тайная установка на компьютеры жертв так называемого proxyware (прокси-софта). Злоумышленники из группировки Larva‑25012, известной своей деятельностью в этой сфере, сменили тактику и начали распространять вредоносные программы под видом легального установщика популярного текстового редактора Notepad++. Эксперты отмечают, что атакующие постоянно совершенствуют методы для обхода защитных решений, включая инъекцию кода в процесс Windows Explorer и использование загрузчиков на Python.

Описание

Атаки, получившие название proxyjacking (прокси-джэкинг), по своей сути схожи с криптоджекингом. Однако вместо майнеров, использующих вычислительные мощности процессора или видеокарты, злоумышленники тайно внедряют программы, которые незаконно используют интернет-канал жертвы. Подобный софт, известный как proxyware, легально существует на рынке и позволяет добровольным пользователям делиться частью своей пропускной способности с третьими лицами за вознаграждение. В случае неавторизованной установки весь трафик зараженной системы перенаправляется через сеть злоумышленников, а прибыль получает атакующий.

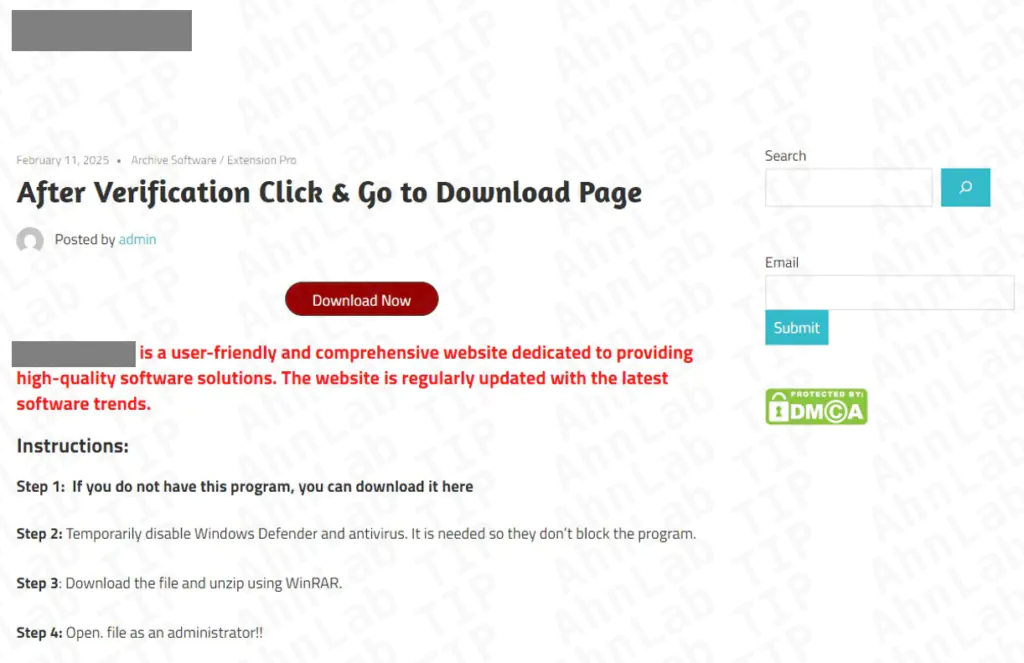

Группировка Larva‑25012 активна как минимум с начала 2024 года. Изначально она распространяла различные виды proxyware, включая DigitalPulse, Honeygain и Infatica, через рекламные объявления на сайтах для скачивания видео с YouTube, а также на фиктивных страницах, предлагающих взломанное или пиратское программное обеспечение. В качестве приманки использовались установщики, маскирующиеся под такие программы, как AutoClicker или WinMemoryCleaner. Основным инструментом загрузки был вредоносный DPLoader, который после установки регистрировался в Планировщике заданий Windows и получал команды с управляющего сервера (C&C).

В новых кампаниях атакующие перешли на более изощренные методы. Вредоносное ПО теперь распространяется через архив "Setup.zip", загруженный на GitHub. Внутри архива находится легитимный установщик Notepad++ ("Setup.exe") и вредоносная библиотека "TextShaping.dll". При запуске установки происходит side-loading (подмена) DLL: легитимный исполняемый файл загружает вредоносную библиотеку, которая, в свою очередь, расшифровывает и запускает в памяти шелл-код. Этот код разворачивает PowerShell-скрипт, загружающий официальный установщик Python, после чего внедряет Python-версию загрузчика DPLoader. Для обеспечения постоянного присутствия в системе создается VBS-лаунчер, который регистрируется в Планировщике заданий под названием "Notepad Update Scheduler".

Также был обнаружен вариант атаки через файл "Setup.msi". Эта версия вредоноса, написанная на C++, регистрируется в планировщике под тем же легитимным именем. В процессе установки Notepad++ она внедряет шелл-код в процесс AggregatorHost.exe. Этот код генерирует PowerShell-скрипт, который, в отличие от предыдущих сложных версий, практически не содержит методов защиты от анализа. Скрипт устанавливает NodeJS, создает две зашифрованные JavaScript-версии DPLoader и регистрирует их в задачах "UNBScheduler" и "UNPScheduler". Кроме того, он вносит изменения в политики Защитника Windows, добавляя пути исключения, отключая уведомления и блокируя отправку образцов вредоносного ПО.

Основная задача DPLoader - быть посредником между зараженной системой и C&C-сервером. Загрузчик собирает и отправляет информацию об операционной системе, имени компьютера и архитектуре. В ответ сервер может передавать команды для выполнения. JavaScript-версия, существующая практически без изменений с момента обнаружения, передает обширный набор данных, включая версию агента "2.0.0-js". Python-версия проще и менее обфусцирована; она использует разные URL-эндпоинты для передачи данных и отчетов об ошибках и идентифицирует себя как "1.0.0-py".

Через разные задачи планировщика DPLoader устанавливает два основных типа proxyware. Задача "UNBScheduler" отвечает за установку Infatica. В последних образцах для этого создается задача с названием "Microsoft Anti-Malware Tool", которая регистрирует поддельный файл "MicrosoftAntiMalwareTool.exe". Параллельно скрипт отключает Защитник Windows и подавляет задачи от старых атак. Задача "UNPScheduler" устанавливает DigitalPulse. Для этого создается задача "SyncTaskUpdatescheduler", которая с помощью Rundll32.exe запускает библиотеку "syncupdates.dll". Эта библиотека выступает в роли инжектора, внедряя обфусцированную версию DigitalPulse, написанную на Go, непосредственно в процесс explorer.exe. Аналогичный результат достигается и через Python-версию DPLoader, которая загружает DLL с именем "MicrosoftWindowsPlutonTaskScheduler.dll" и регистрирует ее в планировщике.

Эксперты ASEC отмечают, что атаки proxyjacking становятся все более распространенными в Южной Корее. Поскольку вредоносное ПО маскируется под легитимное программное обеспечение и использует публичные платформы вроде GitHub, риск заражения возрастает. Специалисты настоятельно рекомендуют пользователям избегать загрузки исполняемых файлов с подозрительных сайтов, особенно тех, что предлагают взломанное ПО или используют навязчивую рекламу. Следует скачивать программы только с официальных источников. Для уже скомпрометированных систем критически важно установить и запустить надежное антивирусное решение для предотвращения дальнейшего заражения и прекращения несанкционированного использования сетевых ресурсов.

Индикаторы компрометации

Domains

- armortra.xyz

- easy-horizon.com

- furtheret.com

- trustv.xyz

URLs

- https://armortra.xyz/8101.py

- https://d37k0r4olv9brc.cloudfront.net/93845.ps1

- https://d37k0r4olv9brc.cloudfront.net/infatica_agent.dll

- https://d37k0r4olv9brc.cloudfront.net/MicrosoftAntiMalwareTool.exe

- https://github.com/JamilahZakiyya/note/raw/main/Setup.msi

MD5

- 01f6153a34ab6974314cf96cced9939f

- 05e27d1d0d1e24a93fc72c8cf88924f8

- 0fe7854726d18bbc48a5370514c58bea

- 171e48e5eeae673c41c82292e984bac9

- 18c1e128dbfe598335edb2ce3e772dd1