Активная фишинг-кампания, нацеленная на пользователей консоли управления Amazon Web Services (AWS), использует изощрённую технику атаки «злоумышленник в середине» для кражи учётных данных и обхода двухфакторной аутентификации. Об этом свидетельствуют данные, собранные специалистами по безопасности компании Datadog. Атака не эксплуатирует уязвимости в сервисах AWS, а полагается на социальную инженерию и фишинговые сайты-клоны, что делает её опасной для организаций любого размера, чья инфраструктура развёрнута в облаке.

Описание

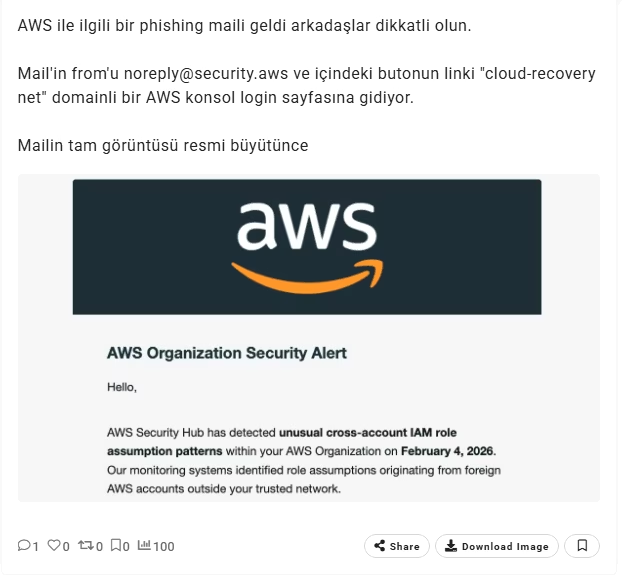

Кампания была обнаружена в конце февраля 2026 года. Злоумышленники используют домены, имитирующие официальные адреса AWS, такие как cloud-recovery[.]net и cloud-policy[.]com. Фишинговые письма маскируются под уведомления службы безопасности AWS Security Hub, утверждая, что в организации обнаружены «необычные шаблоны принятия ролей IAM между учётными записями». Ссылка в письме сначала ведёт на законный домен отслеживания кликов AWS (awstrack[.]me), что повышает доверие к сообщению и позволяет атакующим отслеживать эффективность рассылки, а затем через серию перенаправлений приводит жертву на фишинговую страницу.

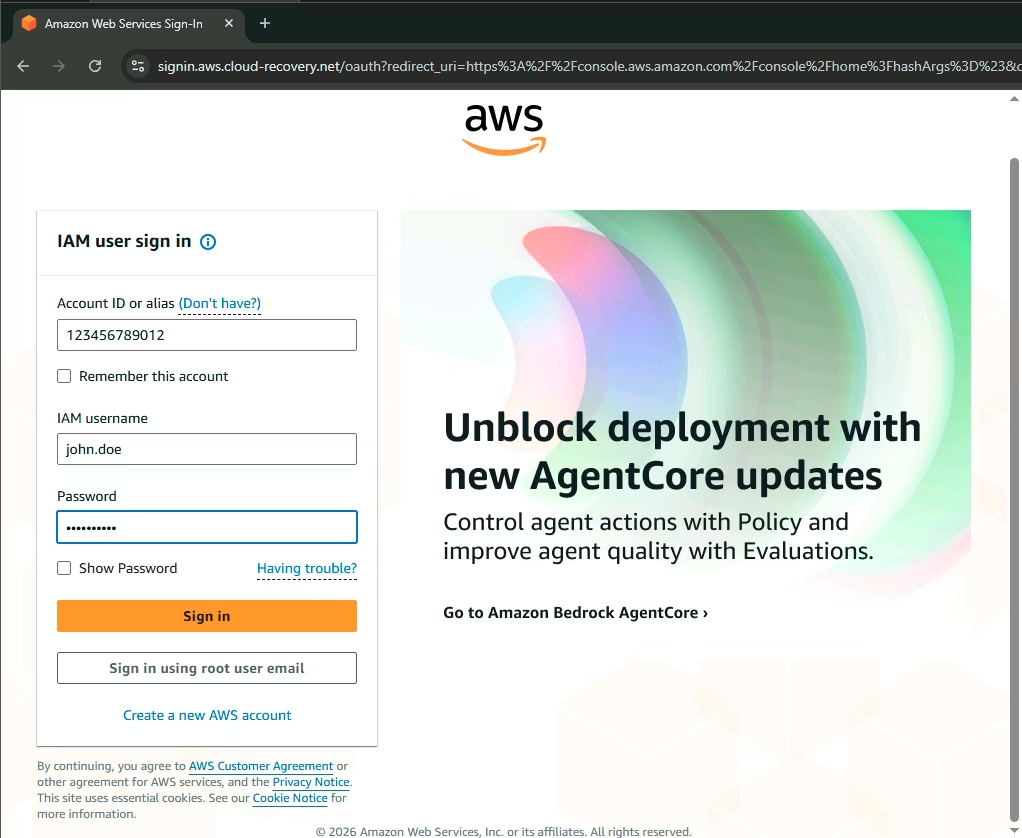

Технический анализ показал, что фишинговый набор (kit) функционирует как прозрачный обратный прокси. Он в реальном времени пересылает введённые пользователем логин и пароль на настоящий сервер входа AWS, валидирует их и, что критически важно, с высокой вероятностью перехватывает одноразовые коды двухфакторной аутентификации (2FA). Это позволяет злоумышленникам получить полный доступ к сессии, несмотря на включённую многофакторную защиту. Страница входа является высококачественным клоном оригинального интерфейса AWS Console, вплоть до использования легитимных ресурсов AWS CloudFront и стилей фирменного фреймворка.

Особую озабоченность вызывает скорость реакции атакующих. В одном из наблюдаемых случаев, как сообщили исследователи Datadog, злоумышленник вошёл в скомпрометированную учётную запись AWS Console уже через 20 минут после того, как жертва ввела данные на фишинговом сайте. Доступ осуществлялся через узел выхода VPN-сервиса Mullvad, что затрудняет отслеживание реального источника. Такая оперативность указывает либо на полностью автоматизированный конвейер проверки украденных учётных данных, либо на активный мониторинг злоумышленниками панели управления фишинг-инфраструктурой. Эта панель, доступная на TCP-порту 3000 обнаруженных серверов, предположительно предоставляет атакующим информацию о захваченных данных в реальном времени.

Последствия успешной атаки могут быть катастрофическими: от кражи конфиденциальных данных и криптомайнинга на ресурсах жертвы до полного захвата облачной инфраструктуры и последующего вымогательства. Учитывая, что кампания остаётся активной, а её операторы продолжают обслуживать инфраструктуру и вносить изменения, организациям необходимо срочно принять превентивные меры. Ключевой рекомендацией является усиление осведомлённости пользователей, особенно тех, кто имеет доступ к облачным консолям управления. Следует напоминать сотрудникам всегда вручную проверять доменное имя в адресной строке браузера при вводе учётных данных. Кроме того, администраторам безопасности необходимо активировать и тщательно мониторить журналы AWS CloudTrail, обращая особое внимание на события аутентификации с необычных IP-адресов (особенно из диапазонов известных VPN-сервисов), аномальные попытки входа и подозрительную активность, связанную с эскалацией привилегий внутри учётной записи. Обнаруженная инфраструктура была передана в AWS Security для принятия мер по её нейтрализации.

Индикаторы компрометации

IPv4

- 178.16.54.142

- 185.209.196.132

- 69.67.172.30

Domains

- aws.cloud-policy.com

- aws.cloud-recovery.net

- aws.cloud-recovery.us

- cloud-policy.com

- cloud-recovery.net

- cloud-recovery.us

- console.cloud-policy.com

- console.cloud-recovery.net

- signin.aws.cloud-policy.com

- signin.aws.cloud-recovery.net