Волна интереса к большим языковым моделям (LLM) продолжает привлекать не только законных разработчиков, но и киберпреступников. Последний пример - изощренная фишинговая кампания, использующая контекстную рекламу Google для распространения вредоносного программного обеспечения под видом инструмента Claude Code от компании Anthropic. Атака, ориентированная как на пользователей Windows, так и на macOS, демонстрирует, как злоумышленники эксплуатируют доверие к легитимным платформам и техническую грамотность своей целевой аудитории - разработчиков и IT-специалистов.

Описание

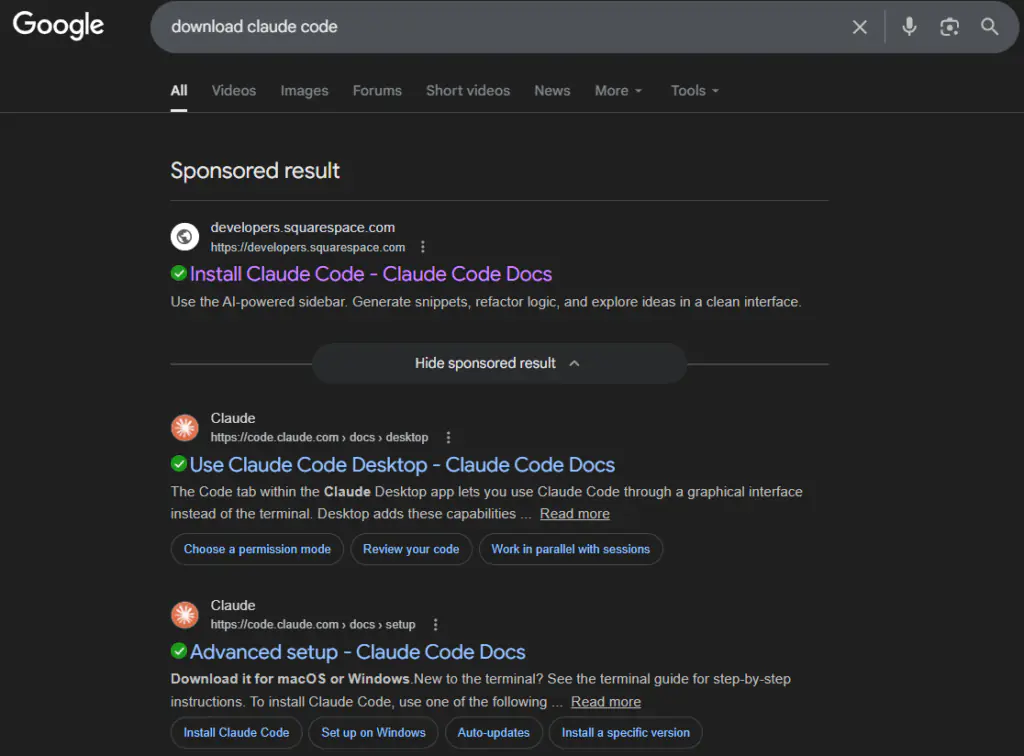

Суть атаки заключается в классической, но оттого не менее эффективной схеме социальной инженерии. Вместо поиска и эксплуатации технических уязвимостей в программном обеспечении злоумышленники сфокусировались на человеческом факторе. Они приобрели рекламное объявление в Google, которое появляется при поиске запросов вроде «download claude code». Объявление, помеченное как спонсируемый результат и использующее официальный брендинг Claude, выглядело абсолютно легитимно, что повышало доверие пользователей. Клик по нему перенаправлял жертву не на официальный сайт, а на фишинговую страницу, размещенную на субдомене популярного конструктора сайтов Squarespace.

Эта страница была тщательно скопирована с реальной документации Claude Code, включая структуру навигации, стили и контент. Единственным подозрительным элементом мог быть лишь адрес, но для многих пользователей, особенно торопящихся получить нужный инструмент, это не стало бы препятствием. Более того, наличие в URL имени доверенного домена Squarespace могло, наоборот, усыпить бдительность. Основным же вектором атаки стали инструкции по установке, которые динамически менялись в зависимости от операционной системы посетителя. Именно здесь и скрывался механизм заражения.

Для пользователей Windows инструкция предлагала выполнить команду, использующую легитимную системную утилиту "mshta.exe". Эта утилита, предназначенная для выполнения HTML-приложений (HTA), использовалась для загрузки и запуска вредоносной полезной нагрузки с удаленного сервера. Исследователи Bitdefender детектируют итоговые угрозы как Trojan.Stealer.GJ и Trojan.Stealer.GK, что указывает на их основную функцию - кражу данных. В ходе многоэтапного процесса дешифровки в памяти также выполнялся стеганографический MSIL-код, обнаруживаемый как IL:Trojan.MSILZilla.245316 и Gen:Variant.Barys.509034.

С пользователями macOS злоумышленники поступили еще более изощренно. Им предлагалось выполнить сложную команду в терминале, содержащую обфусцированный Base64-код. При выполнении эта команда декодировала и распаковывала скрипт, который, в свою очередь, загружал и запускал вредоносный Mach-O-бинарник. Этот бинарник, по сути, представляет собой бэкдор - программу для удаленного доступа. Он способен автоматически запускать сессии командной оболочки ("/bin/bash" или "/bin/zsh"), перенаправляя ввод и вывод, что дает атакующему полный контроль над зараженной системой. Анализ показал использование техник противодействия анализу в песочнице, схожих с методами известного стилера для macOS - AMOS.

Особенностью кампании является предположение исследователей о том, как злоумышленникам удалось разместить рекламу в Google. Скорее всего, была скомпрометирована учетная запись легитимного рекламодателя, связанного с малайзийской компанией. Это позволило обойти первоначальные проверки и доверительные механизмы рекламной платформы. После обнаружения кампании исследователи сообщили, что Google заблокировал эту учетную запись.

Данный инцидент служит наглядным напоминанием о нескольких ключевых рисках в современном ландшафте угроз. Во-первых, рекламные сети, даже такие крупные, как Google Ads, остаются каналом для распространения вредоносного контента, особенно при компрометации аккаунтов проверенных рекламодателей. Во-вторых, атаки, основанные исключительно на социальной инженерии, становятся все более целенаправленными и технически сложными, эксплуатируя не только наивность, но и профессиональные привычки своей аудитории. Разработчик, привыкший устанавливать инструменты через командную строку, с большей вероятностью автоматически выполнит предложенную команду.

Для противодействия подобным угрозам специалистам по информационной безопасности и конечным пользователям необходимо придерживаться ряда простых, но критически важных правил. Всегда проверяйте доменное имя сайта, особенно при переходе по рекламным ссылкам, даже если они выглядят официально. Крайне настороженно относитесь к инструкциям, предлагающим выполнить в терминале или командной строке сложные, обфусцированные команды, особенно с прямым выполнением кода, загруженного из интернета. Корпоративным SOC стоит рассмотреть возможность мониторинга и фильтрации запуска таких утилит, как "mshta.exe", для загрузки внешних ресурсов, а также обращать внимание на сетевую активность, связанную с подозрительными доменами. В конечном счете, ни одна техническая система защиты не может полностью заменить человеческую бдительность и критическое мышление, которые остаются последним и самым важным рубежом обороны.

Индикаторы компрометации

URLs

- http://code.claude.ai/download/

- https://claude-code-cmd.squarespace.com

- https://download.active-version.com/claude

SHA256

- 3b4d3a59024f14cf1f07395afd6957be05d125e00ae8fdcea3a5dee1d8ab9dd3

- 505b32ac2b6fffb5fac81d5bdc2e1e8581fc4196dfb01aee852216a3ad6ff47e

- 762fb099115d1917b6f673cc5c74a4b61962a64d640673aaf02566ca6a3dbfa4

- 79cd21185c51a5bfe2cfebdc51e14b258d91549fc0e4e09b6939c2a8a1c5ac19

- a78e487995ab452c5990b4baff6a4fa485ae2798c2ddd13718c17eb641f11646

- eb4d9a0e4c483dc29ae8c4d31fafcd583c457923d3344745b5c7ab13abed4dc5