В марте 2026 года специалисты по киберугрозам столкнулись с новой высокотехнологичной схемой, которая наглядно демонстрирует эволюцию методов социальной инженерии. Вместо прямых атак злоумышленники создают многоступенчатую цепочку перенаправлений через легитимные и скомпрометированные сервисы, что значительно затрудняет обнаружение фишинга традиционными системами безопасности. Конечной целью кампании стал сбор учетных данных Microsoft 365, а в качестве приманки использовалось имя финансового гиганта JPMorgan, что повышало доверие потенциальных жертв.

Описание

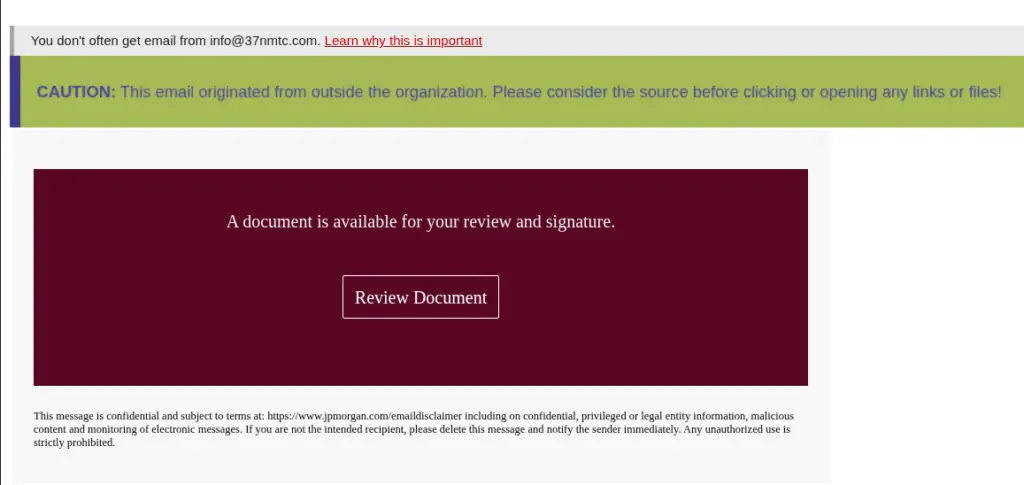

Атака начинается с тщательно подготовленного письма, стилизованного под переписку о необходимости подписать документ. Важнейшей особенностью стало то, что сообщение успешно проходило проверку DMARC (Domain-based Message Authentication, Reporting, and Conformance - система аутентификации электронной почты на основе домена) благодаря валидной DKIM-подписи (DomainKeys Identified Mail - метод электронной подписи писем). Это позволяло письму выглядеть аутентичным для защитных систем, таких как Microsoft 365, даже при отсутствии корректной SPF-записи (Sender Policy Framework - система проверки отправителя). Первая ссылка в письме вела на домен secure-web.cisco.com - легитимный сервис компании Cisco, предназначенный для безопасной перезаписи ссылок в почтовых рассылках. Ирония ситуации в том, что если злоумышленникам удается отправить письмо через безопасный шлюз Cisco с непомеченной как вредоносная ссылкой, они получают в свое распоряжение крайне ценный актив: URL для редиректа, размещенный на инфраструктуре доверенного вендора.

Следующим звеном цепочки стал сервис Nylas - популярная платформа email-автоматизации для разработчиков. Атакующие, по всей видимости, злоупотребили функцией отслеживания ссылок внутри платформы, чтобы перенаправить жертву дальше. Использование инфраструктуры Nylas, как и Cisco, снижало подозрительность ссылки в глазах систем фильтрации, основанных на репутации доменов. После этого трафик направлялся на скомпрометированный сервер, принадлежащий, судя по данным, индийской IT-компании. Любой запрос к этому хосту запускал редирект на следующий этап.

Особый интерес представляет пятая стадия атаки. Жертва перенаправлялась на домен www-0159.com, который был заново зарегистрирован злоумышленниками за день до начала кампании. Этот домен существовал с 2017 года и имел историю легитимного использования. Техника перерегистрации "выпавших" доменов с остаточной положительной репутацией становится все популярнее, так как позволяет обмануть автоматические системы безопасности, чаще блокирующие совершенно новые и подозрительные домены.

Финальные этапы атаки были развернуты за защитой Cloudflare, что скрывало реальный IP-адрес фишинг-инфраструктуры. Перед показом поддельной страницы входа в Microsoft 365 пользователю демонстрировалась страница проверки "человечности" (так называемый человеческий валидатор), требующая ручного взаимодействия с браузером. Этот шаг эффективно блокирует автоматические сканеры безопасности, песочницы и ботов, пытающиеся проанализировать содержимое ссылки. Сама фишинг-страница была выполнена на высоком уровне, включая анимацию загрузки, имитирующую поведение Outlook, и проверку формата вводимого email-адреса.

Эксперты отмечают, что характеристики этой кампании указывают на использование набирающего популярность фишинг-конструктора (Phishing-as-a-Service Kit) под названием Kratos. Такие сервисы значительно снижают порог входа для киберпреступников, предлагая готовые решения для создания сложных многоэтапных атак с функциями обхода защиты. Специалисты Outpost24 сообщили о блокировке данной кампании на ранней стадии, до того как она смогла нанести ущерб. В своих комментариях представители компании подчеркивают, что современные фишинг-атаки, особенно с использованием возможностей искусственного интеллекта для генерации убедительных текстов, достигают такого качества, что даже подготовленные пользователи могут периодически попадаться на удочку.

Основной вывод для специалистов по информационной безопасности заключается в том, что ставка исключительно на обучение пользователей распознаванию фишинга и даже на стандартную двухфакторную аутентификацию (2FA) становится недостаточной. Противодействие таким комплексным угрозам требует архитектурных изменений. В качестве одной из ключевых стратегий смягчения рисков эксперты предлагают внедрение модели Zero Trust (концепция нулевого доверия), где доступ к ресурсам привязывается не только к учетным данным пользователя, но и к проверенному, соответствующему политикам безопасности устройству. В такой модели похищенные логин и пароль сами по себе не дают злоумышленнику доступа к корпоративным системам, так как запрос должен исходить из авторизованного и "здорового" с точки зрения безопасности устройства. Это требует внедрения решений для непрерывной проверки состояния устройств (Device Posture Checking), которые оценивают актуальность антивируса, наличие шифрования диска, версию операционной системы и другие параметры перед предоставлением доступа к критически важным приложениям и данным.

Индикаторы компрометации

URLs

- https://secure-web.cisco.com/1aL6ss11Orq2hbHreIVXzBwsVL_VtTGpsnWld4nI4zcao-PH1ayVpw3VCsSc-nkb7tqLEjOiHObISdpA9w_-f5hmMQI_IUeM2i46yl1kSw6GUVsuvQ0hacn91qTFvO3LtCbKhUb8HhT3kE5FU6dHf3OBeUMn4Mc2EePTWYjRH8Fuc-CXFHgmLWmPq0NUQ0EejCYkDDEuZSRC6VMjj84CnS6S-fFa8k_79jvbWe12eJ_mz6jNHzElPPKPC_E8VaIUvXtzUz85bZP3A9v45bIvrjfZ5VbiDdOBke-AAKAbtAtLcMt0U1h68_JBGO2K4PU2KyTwFHUliw9ED1V_SakNA8_1lXEP6FQhBpmQdyiNYQ8qL7GgfgNIcjDnY09J8tG_Mo21Wn_qJzzIFJoWSIYOBgW5Ih_eZ9UxikO_KiH_K5DKFO1QBkmtrpHYphv1vr8qe4qIoDdbQgpwmaQ66O3keJiBNRI8dv8bb-u8waewntfc/https%3A%2F%2Ftracking.us.nylas.com%2Fl%2Fe5fd23c84ad341959b1b1f99863d6ef7%2F0%2Fa2000da7f0c0b9f1da537753529477b583df272c3dbafb1fc15b0afade3ca218%3Fcache_buster%3D1773349270

- https://tracking.us.nylas.com/l/e5fd23c84ad341959b1b1f99863d6ef7/0/a2000da7f0c0b9f1da537753529477b583df272c3dbafb1fc15b0afade3ca218?cache_buster=1773349270