Волна интереса к новому инструменту искусственного интеллекта от Google обернулась для невнимательных пользователей масштабной угрозой безопасности. Злоумышленники создали поддельный сайт и троянизированный инсталлятор популярного продукта Antigravity, который, помимо легитимной функциональности, скрытно устанавливает сложный похититель данных. Атака демонстрирует, как растущий спрос на новые ИИ-инструменты становится плодородной почвой для фишинга и целенаправленных компрометаций, ставя под удар не только личные данные, но и корпоративные учетные записи.

Описание

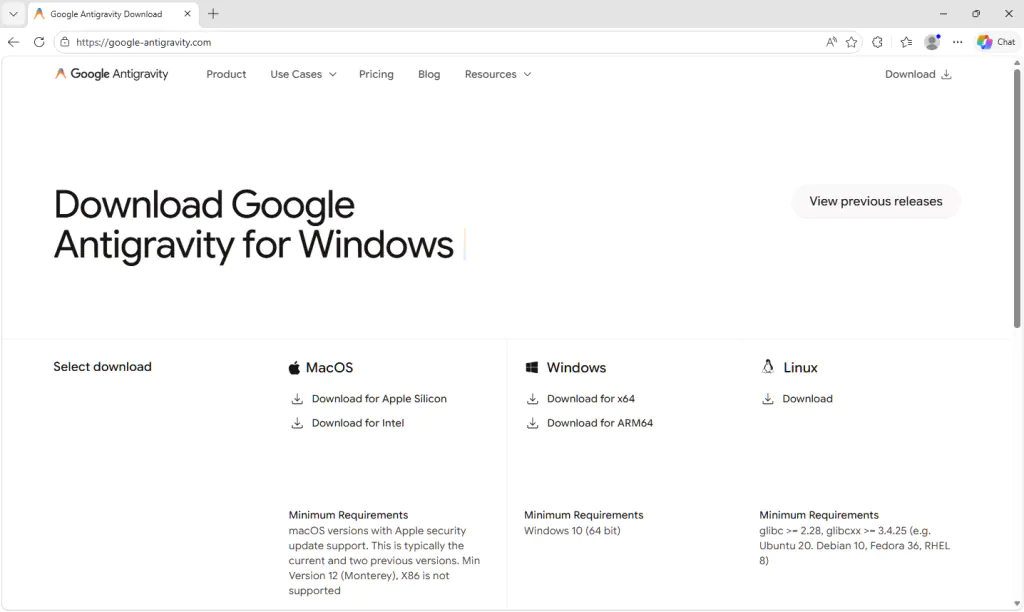

Инцидент начался с регистрации домена-двойника. Настоящий продукт Google Antigravity, запущенный в ноябре 2025 года, располагается по адресу "antigravity.google". Однако злоумышленники зарегистрировали домен "google-antigravity[.]com", используя классическую технику тайпсквоттинга (регистрации доменов с опечатками). Для пользователя, ищущего инструмент в сети, разница в URL может быть неочевидной, особенно при первом знакомстве с продуктом. Посетив поддельный сайт, жертва загружает исполняемый файл "Antigravity_v1.22.2.0.exe".

Ключевая особенность атаки - её изощренная маскировка. Вместо создания примитивной подделки злоумышленники взяли абсолютно легитимный инсталлятор Antigravity и добавили в него всего один дополнительный шаг. В процессе установки, среди десятков стандартных действий, выполняется вредоносный PowerShell-скрипт. Пользователь видит обычный процесс инсталляции, программа корректно устанавливается в "C:\Program Files (x86)\Google LLC\Antigravity\", создаются ярлыки, и приложение запускается. С точки зрения функциональности, жертва действительно получает тот инструмент, который хотела. Вредоносная активность происходит незаметно в фоновом режиме.

Технический анализ, проведенный исследователями, показал, что во время установки в папку временных файлов пользователя записываются два скрипта. Один из них является стандартным компонентом установщика, а второй - вредоносным. Его задача проста, но эффективна: установить HTTPS-соединение с управляющим сервером "opus-dsn[.]com", загрузить и выполнить код, который оттуда поступит. Этот паттерн, известный как "загрузчик" (downloader cradle), дает атакующему гибкость: основная вредоносная нагрузка не встроена в распространяемый файл, а хранится на сервере. Это позволяет оператору менять сценарий атаки, выбирать цели или вообще отключать кампанию, не трогая уже распространенные установщики.

Изначально скрипт лишь "звонит домой", отправляя на сервер сигнал о успешной установке. На этом этапе большинство автоматизированных систем безопасности могут не обнаружить угрозы, так как видимая активность минимальна. Однако этот звонок - лишь разведка. Оператор на другой стороне получает возможность в любой момент, выборочно для каждой жертвы, отдать команду на эскалацию атаки. В своем отчёте эксперты детально описали, что происходит, когда сервер решает, что компьютер представляет интерес.

В этом случае на устройство загружается второй этап вредоносного кода, который действует в три этапа. Сначала он ослепляет систему защиты. С помощью уловок он вносит ключевые папки ("%ProgramData%", "%APPDATA%"), исполняемые файлы и критически важные процессы (включая "PowerShell", "conhost.exe") в список исключений Microsoft Defender. Это позволяет последующим действиям избежать сканирования. Параллельно скрипт собирает и отправляет оператору профиль системы: версию Windows, домен Active Directory, установленный антивирус. Эта информация помогает атакующему принять решение о целесообразности дальнейшей атаки, особенно в корпоративной среде.

Затем сценарий полностью отключает AMSI (Antimalware Scan Interface) - механизм Windows, позволяющий защитному ПО анализировать скрипты перед выполнением. После этого он обеспечивает постоянное присутствие в системе. Для этого загружается файл с именем "secret.png", который на самом деле является зашифрованным .NET-сборником. Он сохраняется в системной папке, а для его автоматического запуска при каждой загрузке системы создается запланированная задача, маскирующаяся под легитимную задачу обновления Microsoft Edge. Расшифровка и выполнение кода происходят непосредственно в оперативной памяти, что сильно затрудняет обнаружение.

Финальная полезная нагрузка представляет собой мощный похититель данных. Он целенаправленно сканирует систему в поисках информации из браузеров, мессенджеров, игровых платформ и криптокошельков. Целями становятся сохраненные пароли, данные автозаполнения (включая банковские карты), а самое главное - файлы cookies, которые хранят сессионные данные. Похищение таких "куки" представляет наибольшую опасность, так как позволяет злоумышленнику получить доступ к учетным записям жертвы (например, в Gmail, банковском кабинете или корпоративном портале) без необходимости ввода пароля или прохождения двухфакторной аутентификации. С точки зрения сервиса, в систему входит легитимный пользователь.

Помимо кражи данных, вредоносная программа включает модули для перехвата нажатий клавиш, подмены содержимого буфера обмена (чтобы незаметно подменить адрес криптовалютного кошелька при переводе) и даже создания скрытого рабочего стола. Последняя функция в продвинутых сценариях позволяет атакующему удаленно работать на компьютере жертвы в невидимой для пользователя среде, в то время как на основном экране не происходит ничего подозрительного.

Данная кампания - не единичный случай, а часть устойчивого тренда. Каждый громкий запуск нового ИИ-инструмента провоцирует волну регистрации доменов-двойников и распространения троянизированных инсталляторов. Пользователи, стремящиеся опробовать новинку первыми, нередко пренебрегают проверкой источников загрузки, что и используют злоумышленники. Специалистам по информационной безопасности в компаниях, особенно в сфере разработки, стоит усилить внимание к подобным угрозам, информировать сотрудников о рисках загрузки ПО с непроверенных ресурсов и внедрять технические меры контроля, такие как ограничение выполнения PowerShell-скриптов и тщательный мониторинг сетевых подключений к недоверенным доменам. Для рядовых пользователей главная рекомендация остается неизменной: скачивать программное обеспечение только с официальных сайтов разработчиков, даже если поисковик предлагает более "удобную" ссылку.

Индикаторы компрометации

IPv4

- 89.124.96.27

Domains

- captr.b-cdn.net

- google-antigravity.com

- opus-dsn.com

SHA256

- 61aca585687ec21a182342a40de3eaa12d3fc0d92577456cae0df37c3ed28e99