В сети появилась новая фишинговая кампания, направленная на пользователей Instagram*. В отличие от традиционных схем, где жертв перенаправляют на поддельные сайты, злоумышленники применяют более изощренный подход. Вместо ссылок на фальшивые страницы они используют mailto-ссылки, открывающие окно электронной почты с заранее заполненными данными.

Описание

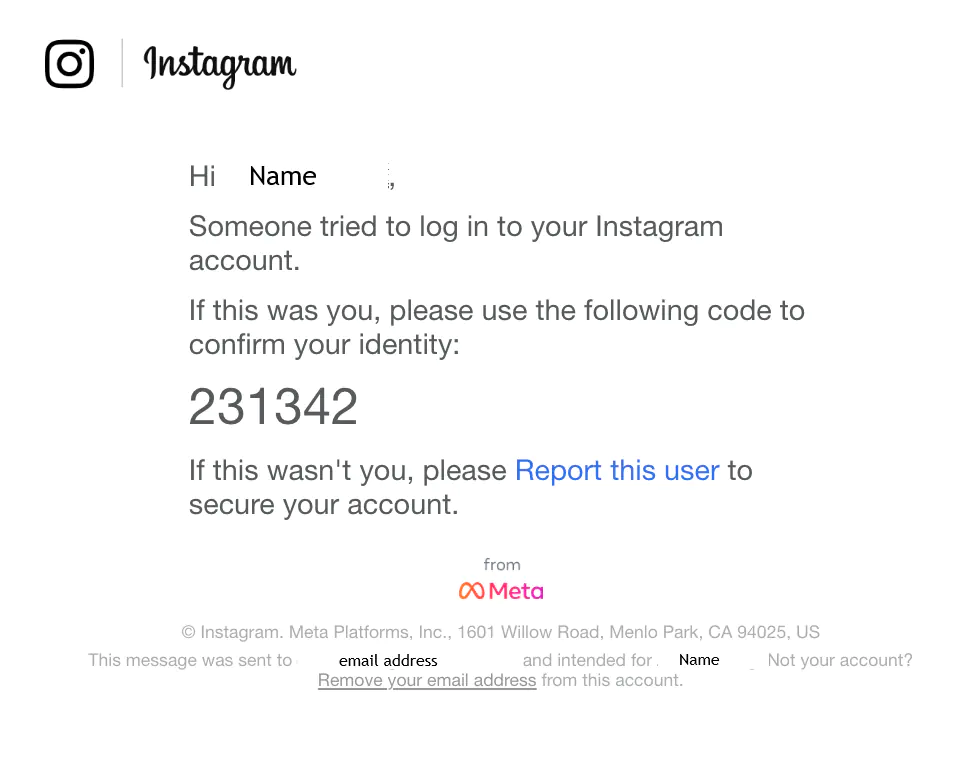

Письмо выглядит как официальное уведомление от Instagram* и содержит сообщение о попытке несанкционированного входа в аккаунт. В тексте указан случайный код и предложение «сообщить о подозрительной активности», нажав на соответствующую ссылку. Однако вместо перехода на страницу поддержки пользователь попадает в интерфейс почтового клиента, где уже указан подозрительный адрес получателя.

Злоумышленники регистрируют домены, похожие на легитимные, но с небольшими изменениями - например, vacasa.uk.com вместо vacasa.com или syntec.uk.com вместо syntechnologies.co.uk. Подобная тактика, известная как «типосквоттинг», позволяет обмануть даже внимательных пользователей. Эксперты обнаружили несколько таких адресов, включая prestige@vacasa.uk.com, ministry@syntec.uk.com и service@boss.eu.com.

Почему мошенники используют mailto-ссылки? Это позволяет избежать автоматического блокирования писем антиспам-фильтрами, которые обычно проверяют URL на репутацию. Кроме того, такой метод экономит злоумышленникам время и ресурсы - им не нужно создавать фальшивые страницы или серверы для сбора данных. Достаточно лишь следить за входящими письмами и выуживать информацию из ответов жертв.

Но главная опасность такого подхода в том, что ответ пользователя подтверждает активность его почтового адреса. Это открывает путь для дальнейших атак - например, более персонализированных писем с просьбой предоставить пароль или двухфакторный код. Многие люди охотнее отвечают на письма, чем переходят по подозрительным ссылкам, что делает данную схему особенно эффективной.

Фишинг через Instagram* - не новое явление. В марте 2025 года уже сообщалось о схожей атаке, направленной на владельцев бизнес-аккаунтов. Тогда мошенники под предлогом блокировки из-за нарушений рекламных правил выманивали данные через фальшивую службу поддержки. Однако новая кампания демонстрирует эволюцию тактик - злоумышленники становятся более изобретательными, чтобы обойти защитные механизмы.

Даже обычные пользователи могут стать жертвами подобных атак. Взломанные аккаунты используются для рассылки спама, мошеннических объявлений или шантажа - злоумышленники требуют деньги за возврат доступа к личным фотографиям и переписке. Угроза особенно актуальна для тех, кто годами хранит воспоминания в соцсетях и не хочет их потерять.

Пока эксперты рекомендуют не отвечать на подозрительные письма, даже если они кажутся официальными. В случае сомнений лучше зайти в Instagram* напрямую, через приложение или официальный сайт, и проверить уведомления в настройках безопасности.

* Принадлежит компании Meta, запрещена в России как экстремистская.

Индикаторы компрометации

Emails

- anticipation@salomonshoes.us.com

- difficulty@blackdiamond.com.se

- ministry@syntec.uk.com

- prestige@vacasa.uk.com

- service@boss.eu.com

- technique@pdftools.com.de

- threaten@famy.in.net