Финансово мотивированная группа угроз ShinyHunters, известная масштабными утечками данных, кардинально меняет тактику начального доступа к корпоративным системам. Вместо регистрации поддельных доменов злоумышленники теперь массово используют фишинговые страницы на легитимных, но скомпрометированных доменах, размещая название целевой организации в поддомене. Этот подход, сочетающийся с активным телефонным фишингом (вишингом) и ориентированностью на мобильных пользователей, позволяет обходить традиционные средства защиты, основанные на анализе доменных имён, и в считанные часы получать доступ к критическим бизнес-приложениям через кражу сессий единого входа (SSO). Результатом становится не сетевая атака с вредоносным ПО, а быстрая компрометация удостоверений, ведущая к хищению данных из CRM, ERP, систем электронной почты и управления персоналом.

Описание

Как указано в аналитическом отчёте компании ReliaQuest, новая схема атаки включает несколько ключевых нововведений. Во-первых, ShinyHunters отказалась от регистрации подозрительных доменов вида "support-company[.]com". Вместо этого атаки теперь проводятся с использованием безликих, но тематических доменов, где бренд жертвы указан в поддомене: например, "company.okta[.]guide" или "company.sso-verify[.]com". Для систем защиты, отслеживающих новые и похожие домены, такая страница не выглядит подозрительной, поскольку сам домен ("okta[.]guide") может не вызывать alarms. Это целенаправленный уход от детектов, основанных на репутации доменных имён.

Во-вторых, атака построена вокруг живого телефонного взаимодействия. Оператор, представляясь сотрудником службы поддержки или ИТ-отдела, связывается с жертвой и под предлогом решения технической проблемы направляет её на поддельную страницу входа в корпоративную систему. Страница, в свою очередь, часто оптимизирована для мобильных устройств, что снижает видимость атаки в корпоративных системах фильтрации веб-трафика, которые могут быть менее эффективны вне офисного периметра. Страница использует фишинг-кит класса AiTM (Adversary-in-the-Middle, «противник посередине»), который в реальном времени проксирует процесс аутентификации, перехватывая не только логин и пароль, но и одноразовые коды многофакторной аутентификации (MFA), а главное - активные сессионные токены. Получив валидную сессию SSO, злоумышленник получает доступ ко всем связанным SaaS-приложениям без необходимости взлома каждого отдельно.

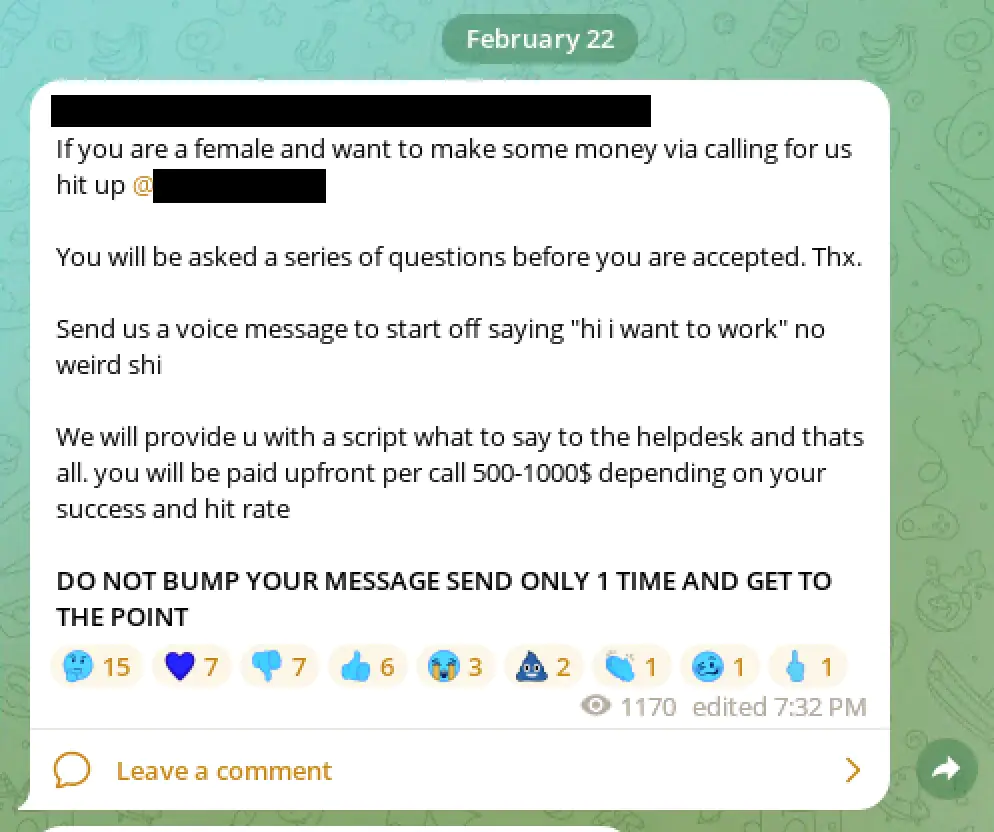

В-третьих, группа активно масштабирует операционную деятельность, частично аутсорся её. Исследователи отмечают активный найм, в том числе женщин-операторов для телефонных звонков, через Telegram-каналы группы. Вероятно, это связано с попыткой повысить уровень доверия и результативности вишинга. Кроме того, ShinyHunters использует платные услуги по массовой рассылке спама, SMS-бомбардировке и телефонному флуду для оказания давления на жертв. Такая модель, напоминающая специализацию в экосистеме программ-вымогателей (Ransomware-as-a-Service), позволяет ядру группы фокусироваться на высококвалифицированных задачах по получению доступа и вымогательству, передавая шумные, объёмные работы на аутсорс.

Особую опасность представляет стратегия повторного использования ранее похищенных данных. Группа, судя по всему, применяет информацию из прошлых утечек из CRM и ERP-систем для создания более правдоподобных предлогов и выбора идеальных целей для социальной инженерии. Например, зная структуру отдела, имена сотрудников и их роли, атакующие могут целенаправленно звонить тем, кто уполномочен сбрасывать учётные данные или перенастраивать MFA. Таким образом, старые базы данных становятся топливом для новых, более точных атак, создавая петлю повторного компрометирования.

Для специалистов по информационной безопасности эта эволюция тактик означает, что традиционная защита, сфокусированная только на блокировке вредоносных доменов и файлов, становится недостаточной. Ключевой вектор сместился в плоскость управления удостоверениями и сессиями. В качестве мер противодействия эксперты рекомендуют многоуровневую стратегию. Приоритетом должен стать переход на устойчивую к фишингу многофакторную аутентификацию, такую как FIDO2-ключи, которая не позволяет перехватить сессию через AiTM-атаку. Крайне важно ужесточить процедуры сброса паролей и повторной регистрации MFA через службу поддержки, добавив дополнительные проверки.

Кроме того, необходимо закрыть видимость аутентификации с мобильных и личных устройств, применяя политики условного доступа (Conditional Access) и блокируя вход в критичные SaaS-системы с неподконтрольных устройств или из нетипичных местоположений. Не менее важна оперативная реакция: мониторинг журналов аутентификации и SaaS-активности на предмет аномальных входов и массовых скачиваний файлов должен быть сопряжён с готовыми сценариями реагирования (playbooks). Это позволит в течение минут, а не часов, отзывать скомпрометированные сессии и блокировать учётные записи, ограничивая масштаб ущерба. В конечном счёте, защита от подобных атак требует смещения фокуса с периметра сети на идентичность, сессии и данные, циркулирующие в облачных бизнес-приложениях.

Индикаторы компрометации

Domains

- acess-terms.com

- desk-okta.com

- help-okta.com

- lock-okta.com

- okta.domains

- okta.guide

- prod-okta.com

- safe-okta.com

- setup-okta.com

- sso.guide