Специалисты Elastic Security Labs в ноябре 2025 года расследовали инцидент в многонациональной организации в Юго-Восточной Азии, который привел к обнаружению масштабной киберпреступной кампании. Атака, использующая вредоносный модуль BADIIS для веб-серверов Microsoft IIS, направлена на отравление поисковой выдачи и перенаправление трафика на мошеннические сайты. По данным аналитиков, в рамках кампании, которую ведет китайскоязычная группа REF4033, было скомпрометировано более 1800 серверов по всему миру.

Описание

Кампания носит глобальный характер, но фокусируется на регионе Азиатско-Тихоокеанского сотрудничества. Основная масса зараженной инфраструктуры находится в Китае и Вьетнаме, на которые приходится около 82% всех скомпрометированных серверов. Также в списке жертв значатся организации из Австралии, Бангладеш, Бразилии, Индии, Японии, Южной Кореи, Литвы, Непала и других стран. Пострадавший сектор разнообразен: под удар попали государственные учреждения, корпорации, образовательные и медицинские организации, а также компании из сферы электронной коммерции и финансов.

Атака осуществляется в два этапа. Сначала злоумышленники внедряют на легитимный, часто высокорепутационный веб-сервер специальный вредоносный модуль для IIS под названием BADIIS. Этот модуль, загружаясь в рабочий процесс w3wp.exe, начинает манипулировать контентом. Поисковым ботам, таким как Googlebot или Bingbot, он подсовывает страницы, набитые ключевыми словами и ссылками на другие зараженные сайты. Эта техника, известная как создание ссылочных ферм, искусственно завышает позиции в поисковой выдаче для мошеннических ресурсов.

Когда же обычный пользователь переходит по отравленной ссылке из поисковика, модуль перехватывает запрос и перенаправляет жертву на финальную цель. Чаще всего это сайты так называемой "порочной экономики": нелегальные онлайн-казино, порнографические ресурсы, платформы для мошеннического криптостекинга или даже фишинговые копии крупных бирж, например, южнокорейской Upbit. Таким образом, злоумышленники монетизируют взлом, получая доход от реферального трафика или прямого мошенничества.

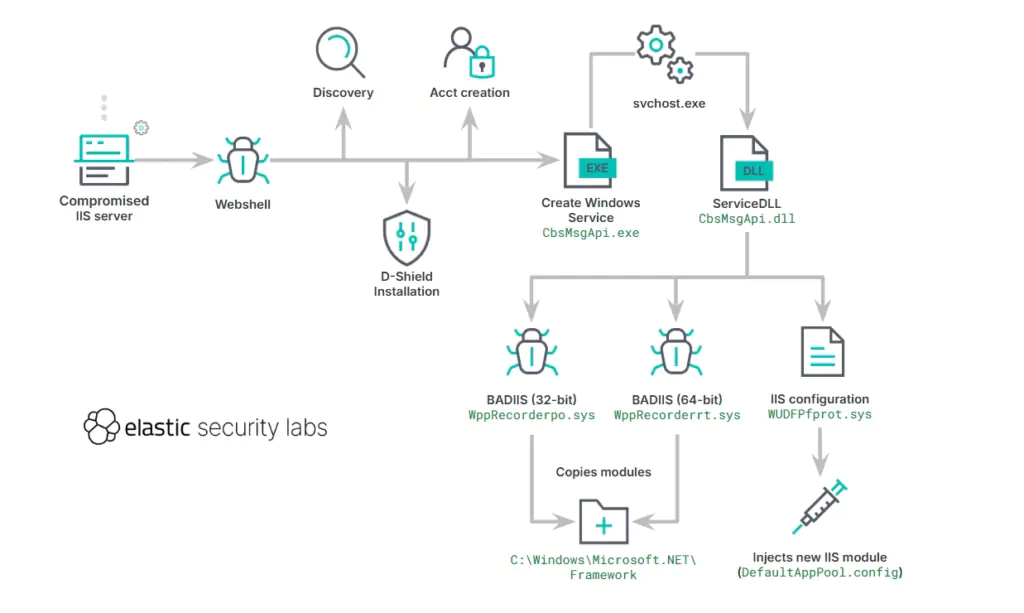

Технический анализ инцидента, наблюдаемого в ноябре, показал высокую скорость работы злоумышленников. От момента первоначального доступа до полного развертывания вредоносного модуля IIS прошло менее 17 минут. После получения доступа через веб-шелл злоумышленники быстро провели разведку, создали новую учетную запись администратора и развернули сервис Windows с названием WalletServiceInfo. Этот сервис загружал вредоносную DLL-библиотеку, которая, в свою очередь, отвечала за установку модулей BADIIS.

Для обеспечения устойчивости (persistence) и скрытности атаки использовалась техника маскировки файлов. Вредоносные компоненты, включая 32- и 64-битные версии модуля BADIIS, размещались в системной директории "C:\Windows\System32\drivers" под именами, похожими на легитимные драйверы. После этого конфигурация пула приложений IIS (DefaultAppPool) модифицировалась для автоматической загрузки зловреда в конвейер обработки запросов.

Функциональность модуля BADIIS отличается гибкостью и ориентирована на обход обнаружения. Он загружает свою конфигурацию с управляющего сервера, причем данные шифруются с использованием китайского стандарта шифрования SM4. Модуль анализирует каждый входящий HTTP-запрос, проверяя заголовки User-Agent и Referer. В зависимости от того, является ли посетитель поисковым ботом или реальным пользователем, а также от его географического расположения, применяется одна из трех стратегий: встраивание SEO-ссылок в легитимную страницу, полная замена содержимого 404-страницы на мошеннический контент или редирект на целевой сайт через промежуточную страницу с индикатором загрузки.

Инфраструктура кампании хорошо организована. Управляющие серверы используют домены второго уровня, такие как gotz003[.]com и jbtz003[.]com, с субдоменами, соответствующими странам-целям. Это позволяет тонко настраивать контент и редиректы для разных регионов. Аналитики отмечают, что активность соответствует ранее задокументированной группе UAT-8099, описанной Cisco Talos, и согласуется с более ранними отчетами Trend Micro.

Эксперты по безопасности подчеркивают, что данная кампания представляет серьезную угрозу не только из-за масштаба, но и из-за использования доверенной инфраструктуры для атак. Компрометация серверов государственных и образовательных учреждений подрывает доверие пользователей и может приводить к значительным финансовым потерям. Для защиты специалисты рекомендуют регулярно обновлять ПО веб-серверов, внедрять строгий контроль за созданием новых пользователей и сервисов, а также использовать решения для обнаружения вторжений, способные выявлять аномальную активность в процессах IIS.

Индикаторы компрометации

Domains

- gotz001.com

- gotz003.com

- jbtz001.com

- jbtz003.com

SHA256

- 055bdcaa0b69a1e205c931547ef863531e9fdfdaac93aaea29fb701c7b468294

- 1b723a5f9725b607926e925d1797f7ec9664bb308c9602002345485e18085b72

- 1f9e694cac70d089f549d7adf91513f0f7e1d4ef212979aad67a5aea10c6d016

- 2340f152e8cb4cc7d5d15f384517d756a098283aef239f8cbfe3d91f8722800a

- 7f2987e49211ff265378349ea648498042cd0817e131da41156d4eafee4310ca

- c2ff48cfa38598ad514466673b506e377839d25d5dfb1c3d88908c231112d1b2

- c5abe6936fe111bbded1757a90c934a9e18d849edd70e56a451c1547688ff96f