В мире цифровых активов угрозы постоянно эволюционируют, отходя от примитивных вредоносных программ в сторону изощрённых схем социальной инженерии. Новая фишинговая кампания, маскирующаяся под популярный криптовалютный кошелёк Yoroi, наглядно демонстрирует эту тенденцию. Вместо того чтобы распространять классический зловред, злоумышленники используют легальное программное обеспечение для удалённого администрирования (RMM), чтобы получить полный и незаметный контроль над компьютерами жертв. Эта атака особенно опасна своей чистотой с точки зрения традиционных сигнатурных систем защиты и ориентацией на технически подкованную, но доверчивую аудиторию.

Описание

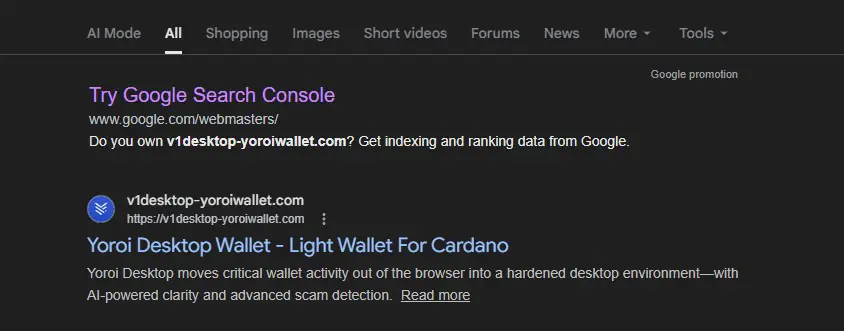

Кампания начинается с безупречно оформленного электронного письма, которое имитирует официальное уведомление от команды Yoroi Desktop Wallet. Сообщение, написанное грамотным английским языком, рассказывает о выходе важного обновления, которое якобы приносит улучшенную безопасность, поддержку аппаратных кошельков и даже функции обнаружения мошенничества на основе искусственного интеллекта. Ничего в тексте не вызывает явных подозрений. Ссылка в письме ведёт на фишинговый домен, например "hxxps://download[.]v1desktop-yoroiwallet[.]com/", который был зарегистрирован недавно, но уже проиндексирован поисковыми системами. Это означает, что пользователи могут попасть на опасную страницу не только из письма, но и через результаты поиска Google, что значительно расширяет охват атаки.

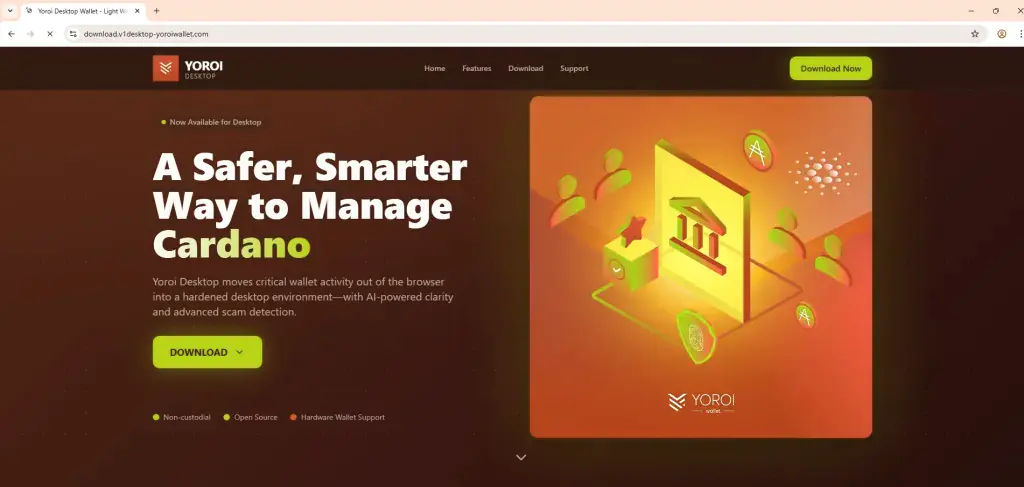

Сама целевая страница выполнена на высоком уровне, с корректным использованием брендинга Yoroi и привычным для пользователей интерфейсом. Однако вместо того чтобы предоставить установщик настоящего кошелька, сайт перенаправляет жертву на легитимный файлообменный сервис GoFile.io. Оттуда идёт загрузка файла с расширением ".msi", например "YoroiDesktop-installer.msi". Использование известного и доверенного хостинга для файлов служит двум целям: это затрудняет блокировку вредоносной нагрузки сетевыми фильтрами и дополнительно успокаивает бдительность пользователя, поскольку загрузка идёт не с подозрительного домена.

Ключевой момент заключается в том, что происходит после запуска установщика. Вместо клиента криптокошелька на компьютер жертвы в тихом режиме устанавливается коммерческий инструмент для удалённого управления - GoTo Resolve (ранее LogMeIn). Процесс проходит без каких-либо предупреждений или всплывающих окон. Анализ конфигурации показывает, что система автоматически регистрируется в заранее подготовленном «флоте» удалённых устройств, контролируемом злоумышленником. Указанные в настройках параметры, такие как "CompanyId" и "FleetTemplateName", свидетельствуют о целенаправленной настройке инфраструктуры для атаки. С этого момента злоумышленник получает постоянный (persistent) удалённый доступ к компьютеру, и дальнейшее взаимодействие с жертвой ему не требуется.

В ходе расследования был обнаружен второй вариант атаки, использующий аналогичный сценарий, но другую технологию. Домен "yoroi-wallet[.]org" распространяет файл "yoroi-wallet.msi", который вместо GoTo Resolve внедряет на систему другой легитимный RMM-инструмент - ConnectWise ScreenConnect. Конфигурационный файл этого клиента содержит указание на управляющий сервер, например "instance-p1b26i-relay[.]screenconnect[.]com", куда заражённая машина самостоятельно устанавливает соединение. Этот подход, как и в первом случае, не использует эксплойты или традиционное вредоносное ПО, что делает его крайне незаметным для многих средств защиты, ориентированных на поиск известных сигнатур.

Данная схема не является уникальной. Она повторяет паттерн ранее наблюдавшихся кампаний, где распространение поддельных криптокошельков служило приманкой для скрытой установки инструментов удалённого администрирования. Объединяющей чертой является тактика доставки конечной полезной нагрузки через редиректы на сервисы вроде GoFile.io, а также использование множественных конечных точек хранилища для усложнения блокировок. Подобные атаки представляют колоссальную опасность для владельцев криптоактивов. Получив контроль над системой, злоумышленник может не только похитить ключи и сид-фразы от кошельков, но и отслеживать все действия пользователя, перехватывать данные при вводе, а также использовать компьютер как плацдарм для атак на другие сети.

Для специалистов по информационной безопасности этот инцидент служит тревожным напоминанием о необходимости многослойной защиты. Традиционные антивирусные решения могут оказаться бессильны против легального ПО, используемого во зло. Критически важными становятся меры, направленные на предотвращение выполнения несанкционированного кода и контроль установки программ. К ним относятся политики ограничения использования программ, запрет на запуск неподписанных MSI-пакетов из ненадёжных источников, а также строгий мониторинг сетевой активности на предмет подключений к неизвестным RMM-серверам. Для конечных пользователей главной рекомендацией остаётся сверка официальных доменов проектов, получение дистрибутивов только с первичных источников, например GitHub, и здоровый скептицизм по отношению к письмам о «критических обновлениях». Как показывает [исследование независимого аналитика], в современных условиях даже самый качественный фишинг можно распознать, уделив внимание деталям URL-адреса и проявив осторожность при установке любого программного обеспечения, связанного с финансами.

Индикаторы компрометации

Domains

- instance-p1b26i-relay.screenconnect.com

- v1desktop-yoroiwallet.com

- yoroi-wallet.org

MD5

- 2a2d9b03aa6185f434568f5f4c42bf49

- 8634ad3c6488d6a27719c5341e91eeb9

- be8c2d03333cbd13dab654260c60b025

- e79a47fc85955123f0821223a4cf2595