Итальянские пользователи стали мишенью новой целенаправленной фишинговой кампании, в которой злоумышленники используют имя популярного сервиса искусственного интеллекта ChatGPT для кражи платёжных данных. Исследователи из D3Lab зафиксировали первую подобную атаку на итальянском языке, что свидетельствует о быстрой адаптации киберпреступников к актуальным цифровым трендам и локальным аудиториям. Основная опасность этой схемы заключается в организации мошеннических операций в режиме реального времени, что практически лишает жертву возможности вовремя среагировать и заблокировать карту.

Описание

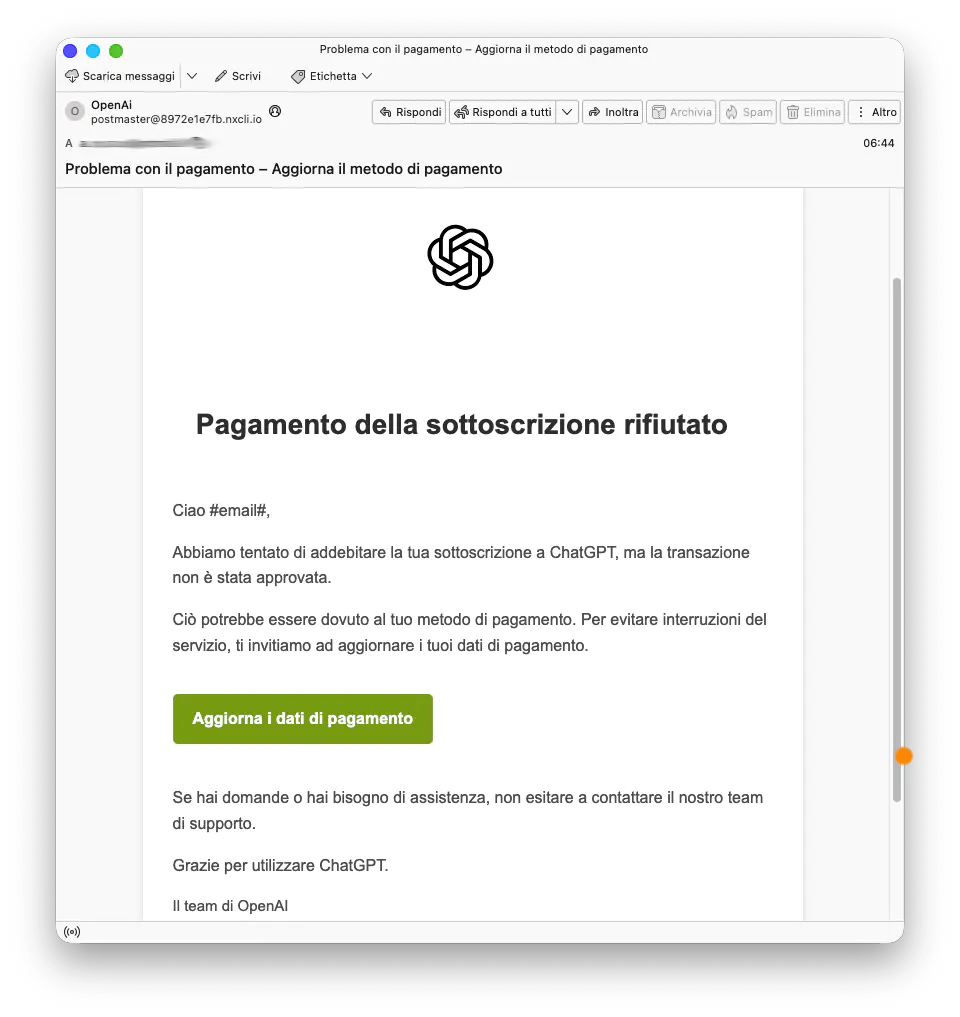

Атака начинается с электронного письма, написанного на грамотном итальянском языке. Сообщение информирует пользователя о якобы отклонённом платеже за подписку ChatGPT Plus и настоятельно требует срочно обновить данные карты для предотвращения отключения услуги. Этот сценарий эксплуатирует естественное беспокойство пользователя о потере доступа к важному сервису. Одним из характерных признаков мошенничества, который отметили аналитики, является техническая ошибка в шаблоне письма - вместо имени получателя в тексте остаётся метка "#email#". Подобные артефакты типичны для автоматизированных фишинговых рассылок, когда злоумышленники массово используют готовые шаблоны, не уделяя внимания деталям.

Ссылка в письме ведёт жертву на подложную страницу, замаскированную под официальный интерфейс оплаты подписки от OpenAI. Для размещения этой страницы преступники использовали бесплатный хостинг на поддоменах легитимного домена nxcli[.]io, что может усложнить её первоначальное обнаружение системами безопасности. Лендинг выполнен на высоком уровне: он точно копирует дизайн оригинальной формы, указывает корректную стоимость подписки в 22 доллара США и демонстрирует логотипы известных платёжных систем для создания видимости надёжности. На этом этапе у пользователя запрашивают полный набор данных банковской карты: номер, срок действия, CVC-код и имя держателя.

После ввода этих сведений происходит ключевой и наиболее опасный этап атаки. Пользователь перенаправляется на вторую страницу, где его просят ввести одноразовый пароль (OTP), который банк отправляет на телефон для подтверждения транзакции. В этот самый момент злоумышленники в реальном времени уже пытаются провести несанкционированные платежи с использованием только что полученных реквизитов. Таким образом, жертва, сама того не подозревая, предоставляет мошенникам последний недостающий элемент для успешного списания средств. Эта схема, известная как мошенничество в реальном времени, кардинально сокращает окно для реакции и делает атаку исключительно эффективной.

Для детального анализа поведения преступников исследователи применили метод "карты-канарейки" (canary card) - специально созданной тестовой кредитной карты, с помощью которой можно отслеживать попытки несанкционированных транзакций. Эксперимент дал наглядные и тревожные результаты. В течение всего одного часа с момента ввода данных на тестовой карте было зафиксировано десять попыток списания средств на общую сумму в несколько тысяч евро. Среди транзакций были как прямые платежи различным мерчантам в Европе, так и попытка привязать карту к цифровому кошельку Google, что указывает на намерение злоумышленников токенизировать платёжные данные для их дальнейшего использования. Подробные данные об этих попытках приведены в отчёте исследовательской группы D3Lab.

География попыток списания также представляет интерес для анализа. Наличие транзакций в марокканских дирхамах (MAD) коррелирует с паттернами, ранее наблюдавшимися в фишинговых кампаниях, которые приписывают преступным группам из Северной Африки. Хотя прямая атрибуция конкретным акторам в данном случае невозможна, эти индикаторы подтверждают, что современные мошеннические операции часто управляются через международные инфраструктуры и мерчантов, что осложняет их расследование и блокировку.

Данный инцидент наглядно демонстрирует ключевую тенденцию в киберпреступности: экспансию фишинга в новые тематические ниши. Мошенники оперативно осваивают бренды самых популярных и обсуждаемых цифровых сервисов, таких как ChatGPT, поскольку они гарантированно привлекают внимание широкой аудитории. Успех атаки строится не на сложных технических уязвимостях, а на социальной инженерии и эксплуатации доверия пользователей к известным компаниям. Комбинация правдоподобного предлога, качественно сделанной фейковой страницы и схемы мгновенного использования данных делает такие угрозы особенно коварными. В условиях, когда подписки на различные онлайн-сервисы стали нормой жизни, пользователям и специалистам по безопасности необходимо проявлять повышенную бдительность к любым уведомлениям об оплате, всегда проверяя отправителя и никогда не вводя конфиденциальные данные по ссылкам из непроверенных писем.

Индикаторы компрометации

Domains

- 5a172d1fdf.nxcli.io