В сфере цифровых платежей и парковочных сервисов новая волна атак нацелена на доверие пользователей. Эксперты по кибербезопасности обнаружили серию изощрённых фишинг-кампаний, незаконно использующих бренд популярного приложения для оплаты парковки EasyPark. Эти атаки не затрагивают напрямую инфраструктуру самого сервиса, но представляют серьёзную угрозу для его клиентов по всему миру, так как нацелены на хищение финансовой информации и персональных данных. Подобные схемы демонстрируют, как злоумышленники комбинируют технические уловки с методами социальной инженерии, создавая высокоэффективные и долгоживущие мошеннические операции.

Описание

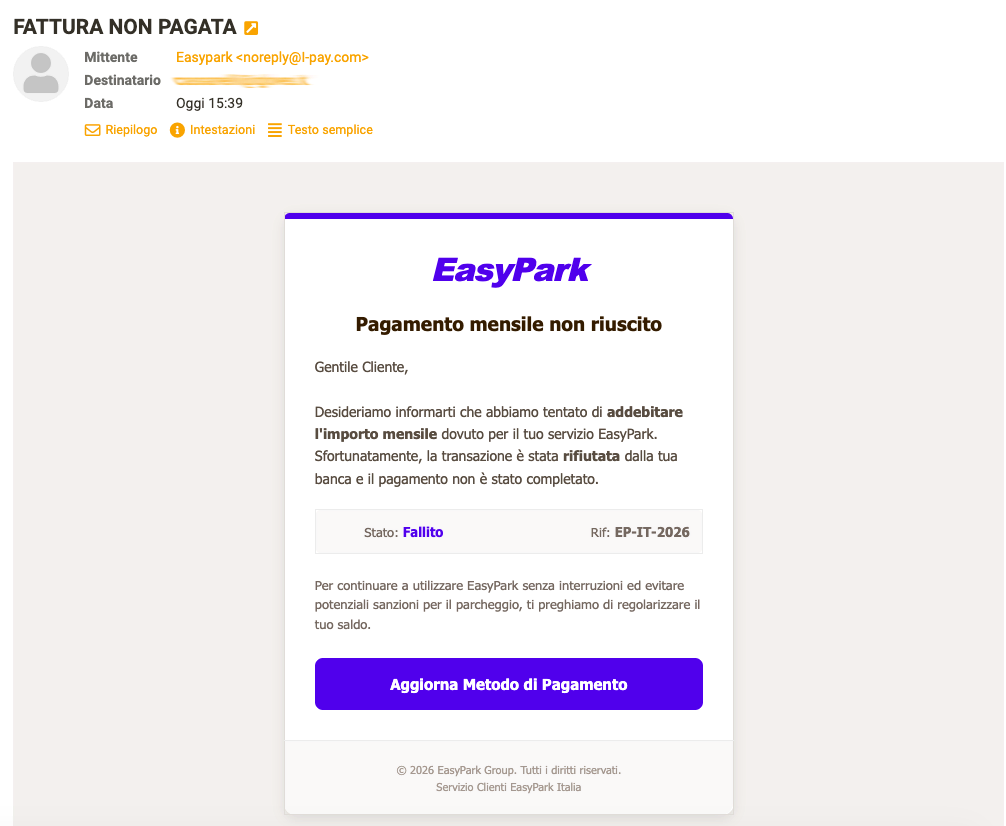

Атака начинается с электронного письма, которое визуально неотличимо от официальных коммуникаций EasyPark. Используя фирменные цвета, логотип и стиль изложения, злоумышленники создают у пользователя ложное чувство безопасности. В сообщении утверждается, что ежемесячный платёж не прошёл, и для избежания штрафов или блокировки услуги необходимо срочно обновить платёжный метод. Чувство срочности - классический приём социальной инженерии, призванный подавить критическое мышление жертвы и подтолкнуть её к быстрым действиям.

Техническая инфраструктура этих кампаний выстроена с расчётом на обход традиционных систем защиты. Для рассылки писем и размещения поддельных сайтов используются специально созданные домены с опечатками (typosquatting), динамические поддомены и различные короткие ссылки для каждой рассылки. Такой подход позволяет атакующим легко обходить чёрные списки (blocklist) и продлевать жизненный цикл атаки, постепенно увеличивая количество потенциальных жертв. Специалисты Threat Intelligence Team лаборатории D3Lab сообщили о выявлении как минимум шести отдельных кампаний в период с 6 по 10 марта.

После перехода по ссылке пользователь попадает на сайт, в деталях копирующий интерфейс личного кабинета EasyPark. Мошеннический сценарий разворачивается в две последовательные и хорошо продуманные фазы. Сначала жертве сообщают, что все привязанные карты удалены, а на счету остался небольшой долг - обычно около 3,99 евро. Для его погашения предлагается ввести реквизиты новой карты: номер, срок действия, CVV-код и имя держателя. На практике эти данные не используются для оплаты указанной суммы, а сразу попадают в руки преступников для последующих несанкционированных списаний, часто на гораздо более крупные суммы.

Вторая фаза атаки строится на другой психологической уловке - обещании выгоды. После «успешного обновления карты» пользователю предлагают пройти верификацию личности с обещанием зачислить бонус в размере 35 евро на его виртуальный кошелёк в приложении. На этом этапе собираются личные данные: имя, фамилия, дата рождения, адрес электронной почты и номер телефона. Далее следует имитация процедуры KYC (Know Your Customer, «знай своего клиента») с требованием загрузить фотографию документа, удостоверяющего личность, например, паспорта или водительских прав. Для придания процессу дополнительной достоверности мошенники незаконно используют бренд компании Veriff, реального поставщика услуг цифровой идентификации.

Опасность этой кампании заключается в комбинации нескольких факторов. Во-первых, это комплексный сбор информации: от платёжных реквизитов до сканов паспортов. Такой набор данных открывает перед злоумышленниками широкие возможности: от прямых финансовых краж до полноценного кража идентичности, который может быть использован для регистрации кредитов, получения услуг или проведения целевых атак на коллег и родственников жертвы. Во-вторых, поэтапный сценарий, чередующий негативный стимул (долг) и позитивный (бонус), мягко подводит пользователя к раскрытию всё более конфиденциальных сведений.

Для защиты от подобных угроз пользователям и компаниям необходимо применять комплексный подход. Ключевая рекомендация - никогда не переходить по ссылкам в письмах с требованием обновить платёжные или персональные данные. Вместо этого следует напрямую, вручную набрав адрес в браузере или через официальное приложение, заходить на сайт сервиса и проверять статус учётной записи. Важно внимательно проверять доменные имена в адресной строке, обращая внимание на малозаметные опечатки. Корпоративным службам информационной безопасности стоит усилить фильтрацию входящей почты, обращая особое внимание на письма, создающие искусственное ощущение срочности или предлагающие неожиданные финансовые бонусы. Регулярное обучение сотрудников и пользователей методам социальной инженерии остаётся одной из самых эффективных мер противодействия. В конечном счёте, в современной цифровой среде здоровый скептицизм и проверка информации через официальные каналы являются базовыми, но критически важными привычками кибергигиены.

Индикаторы компрометации

Domains

- easypark.inicia-paga.com

- easypark.it.factura-cdn.com

- it-agency.anasbabachebri.workers.dev

- it-easypaga.com

- it-easypago.com

- vh15340.vh.net.pl