В мире информационной безопасности фишинг уже давно перестал быть просто способом обмана неопытных пользователей. Для профессиональных APT-группировок он превратился в высокоэффективный и надежный механизм первоначального проникновения в инфраструктуры целей. Тщательно проработанные фишинговые письма с документами, эксплуатирующими уязвимости в офисном ПО, остаются одним из самых распространенных векторов атак для кибершпионских кампаний. Группировки, такие как известная с 2014 года Cloud Atlas, довели использование этой техники до уровня характерного почерка, что позволяет экспертам с высокой долей вероятности атрибутировать их активность. Однако даже для опытных специалистов случай, расследованный командой Solar 4RAYS, оказался показательным: одна и та же система в течение года успешно подвергалась фишинговым атакам Cloud Atlas пять раз подряд.

Описание

Cloud Atlas - это активная прогосударственная APT-группировка, чьи цели традиционно лежат в сфере кибершпионажа и нацелены на государственные учреждения по всему миру. По данным аналитиков, значительная доля их активности приходится на организации в России. Арсенал группы включает такие инструменты, как VBShower, VBCloud и PowerShower, а также публично доступные утилиты для организации туннелей, такие как ngrok и openport. Их отличительной чертой стало активное использование вредоносных скриптов на VBScript, часто скрываемых в альтернативных потоках данных NTFS (Alternate Data Streams, ADS), что значительно усложняет их обнаружение традиционными средствами защиты.

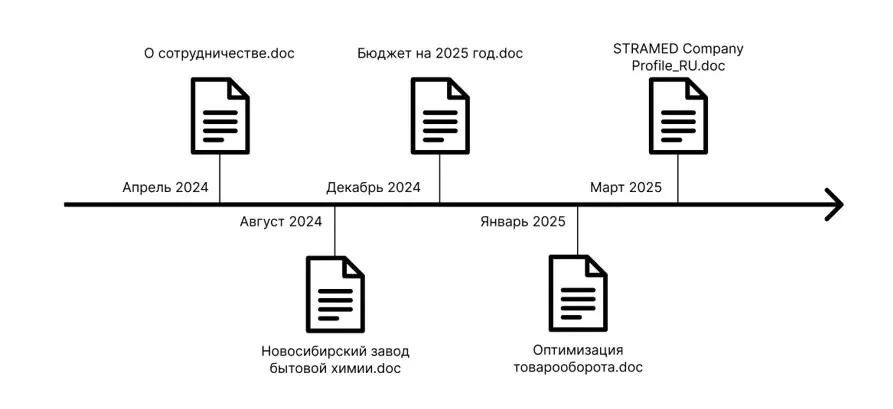

Инцидент, ставший предметом расследования, начался с рутинного срабатывания антивирусного программного обеспечения (АВПО) у заказчика в марте 2025 года. Была обнаружена сигнатура, указывающая на присутствие в системе файла "LibraryHost.vbs" по пути "C:\Users\Public\Libraries\". Эта сигнатура однозначно указывала на связь с группировкой Cloud Atlas, что и послужило поводом для глубокого анализа. В ходе исследования выяснилась тревожная картина: анализируемая система подверглась не единичной, а целой серии из пяти успешных фишинговых атак, растянувшихся почти на год. При этом четыре из пяти первоначальных вредоносных документов были удалены, но их цифровые следы сохранились в журналах браузера, артефатах Windows и параметрах реестра.

Первая атака датируется апрелем 2024 года, когда пользователь скачал и открыл документ «О сотрудничестве.doc». Механизм заражения был типичен для Cloud Atlas: документ содержал ссылку на удаленный шаблон, который, в свою очередь, эксплуатировал известную уязвимость CVE-2018-0802 в Microsoft Office для выполнения кода. Это привело к загрузке основного инструмента - VBShower. Успешность компрометации подтвердилась запуском интерпретатора "wscript.exe" и созданием ключевого артефакта: файла "edulcorate.ini" в каталоге "AppData\Roaming\Microsoft\". Этот файл, имеющий нулевой размер при обычном просмотре, на самом деле содержал шесть скрытых альтернативных потоков данных, в которых и resided вредоносная логика.

Исследователям удалось изучить один из потоков - "edulcorate.con". Его функционал включал сбор доменного имени системы и отправку его на командный сервер "yandesks.net" через заголовок User Agent, закрепление в системе через запись в автозагрузку реестра под именем "PcaSvc", а также загрузку и выполнение дополнительных модулей с C2. Любопытно, что на следующий день пользователь повторно открыл тот же вредоносный документ, что привело к созданию новых временных файлов и повторному обращению к C2. В последующие месяцы история браузера зафиксировала загрузку еще трех фишинговых документов: «Новосибирский завод бытовой химии.doc», «Бюджет на 2025 год.doc» и «Оптимизация товарооборота.doc». Хотя прямых следов их успешного выполнения (помимо записей в кэше Office) найдено не было, сам факт их загрузки указывает на систематическую и настойчивую атаку на одного пользователя.

Непосредственной причиной для обращения к экспертам стала пятая по счету атака, произошедшая за несколько дней до срабатывания АВПО. Пользователь скачал и несколько раз открывал документ «STRAMED Company Profile_RU.doc». При последнем открытии Microsoft Office зафиксировал ошибку (EventID 300), но вредоносная цепочка уже была запущена. В системе появился новый файл VBShower - "StandaloneUpdate_2024-05-02_074307_6431-6304.log", также содержащий несколько альтернативных потоков. Анализ показал, что скрипты из этих потоков выполняли схожие функции, но с обновленными параметрами: отправляли на C2 не только домен, но и имя пользователя, использовали другое имя для закрепления в автозагрузке ("WerSvc") и работали с новым командным сервером - "roskomnadz.com".

Финальным этапом этой цепочки стала попытка развертывания более мощной полезной нагрузки. Через день после компрометации в системе были созданы файлы "LibraryHost.vbs" и "basic.mds". Скрипт "LibraryHost.vbs" был предназначен для расшифровки и выполнения "basic.mds" с использованием алгоритма RC4. Исследование показало, что "basic.mds", вероятно, относился к семейству вредоносного ПО VBCloud, функционал которого включает сбор системной информации и загрузку дополнительных модулей. К счастью, на этом этапе сработало антивирусное ПО, заблокировав выполнение "LibraryHost.vbs" и предотвратив дальнейшую эскалацию атаки. Примечательно, что, несмотря на длительное присутствие в системе (почти год), следов активного горизонтального перемещения атакующих по сети в рамках этого инцидента обнаружено не было.

Данный кейс наглядно демонстрирует несколько важных аспектов современной киберугрозы. Во-первых, даже спустя годы активность APT-группировок может оставаться удивительно консервативной. Cloud Atlas не меняет базовую цепочку заражения: фишинговый документ -> эксплуатация уязвимости -> VBShower в ADS -> загрузка финальной нагрузки. Во-вторых, устойчивость атак к базовым мерам защиты по-прежнему высока: использование альтернативных потоков данных эффективно скрывает артефакты от невнимательного администрирования. В-третьих, атаки носят настойчивый и целевой характер - пять попыток против одной системы говорят о высокой заинтересованности злоумышленников.

С практической точки зрения этот инцидент подчеркивает необходимость многослойной защиты. Ключевыми рекомендациями для предотвращения подобных атак являются: обязательное и своевременное обновление офисного ПО для закрытия уязвимостей вроде CVE-2018-0802; использование механизмов макросной безопасности и отключение выполнения активного содержимого по умолчанию; внедрение решений для анализа поведения (EDR) и почтовых шлюзов с продвинутыми фильтрами фишинга; регулярный аудит систем на предмет наличия альтернативных потоков данных и подозрительных записей в автозагрузке. Кроме того, постоянный мониторинг угроз и обновление сигнатур на основе публичных индикаторов компрометации, таких как обнаруженные C2-домены, остается критически важным для раннего обнаружения активности даже таких известных и методичных группировок, как Cloud Atlas.

Индикаторы компрометации

Domains

- content-protect.net

- cyberservice24.com

- officeconfirm.technoguides.org

- onesoftware.info

- processmanagerpro.net

- roskomnadz.com

- yandesks.net

MD5

- 03726d0501d0c42160a0989e439e923c

- 0bed17ec28ae5cb751ef3c63e689d3b2

- 1076c54270df2911c5a73c7a17549036

- 13dd779d360f1951642a1360857140b7

- 200076464667cc44441482950b63165a

- 3866cbe5400532985a5fc1f4d7e9364c

- 8733d11b4f969b98c785663591278190

- adde07e53709f23e647c026002c72dea

- be21a2d8e60852411130a7d7744192c0

SHA1

- 178f29b3c96a7c797c829f4975a6ad9f9df36f09

- 1937da0b82461d389db408d4e3e082d57ff322df

- 288440585601b0dd629ed5c571e6922591efe467

- 87e33963a947e42e824ccd0ebd038434ad859705

- 91288e9e7788e36b881790a11550be4d839fdcb5

- 91c58ab5490910bb1ec10a7125da90f51c17f845

- b7defba3acf108aa19fa2814be05a1bccdd727f7

- e262721a3a33949fa5d05d744740cf2a3ac433b1

- f2d2a038dcfad58514df4ecd8f51c485c0869180

SHA256

- 26ce8ccf2e11e3cb9743d608babdfaabf44a092d936aa5249bf60cf79f07278d

- 2bc9c08c5e03d1b2616af8439f7a6a3da30e07a42b5a6067981c1b264106d46b

- 399f88530b81ac831e99cc254a44c01b048cf942b007fdf3b705debcc48e2112

- 64ae1d23e355419191406787f011fdb1d895eb5887761adc7f4cf6b683e596f6

- 691fd3918b1899fc8ae0b605e7d1c1f4ed8084266daa54c11e812da1225efa55

- a6be9c7c1a22e74526ffa3de6d54d61cf62e5e5c805f0b6d312c43b2798582b4

- d7407a042167ea466d895d3066ee6f7352e42a2e662ec6d9905c73d0a2871ac5

- e0589b34341c6cad5ea05b8fd589986a733efeb34c8d0b98d377ac766f7a8124

- e9e04cf9b3ac0927b0d8c66f4da3f2f9bea581e7f8d8defe90d4a0e12fb6b733