Исследовательское подразделение по киберугрозам компании Acronis (Acronis TRU) обнаружило целенаправленную вредоносную кампанию, получившую название CRESCENTHARVEST. Злоумышленники используют тему продолжающихся протестов в Иране для компрометации пользователей с целью хищения конфиденциальной информации и долгосрочного шпионажа. Эта атака демонстрирует, как геополитическая напряженность становится плодородной почвой для изощренных кибератак, нацеленных на конкретные группы людей.

Описание

Социальная инженерия как ключ к успеху атаки

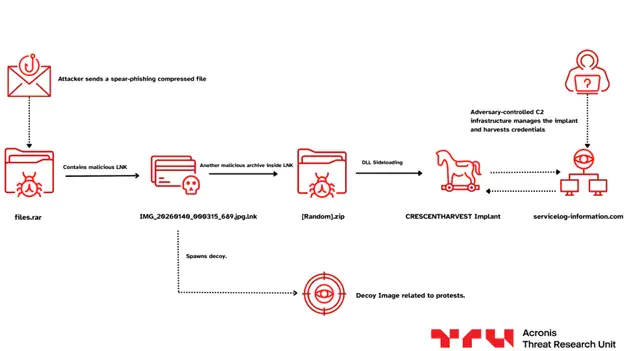

Кампания, первые признаки которой были зафиксированы после 9 января, построена на тонкой социальной инженерии. Жертвам, предположительно сочувствующим иранским протестам или интересующимся информацией изнутри страны, предлагается архив, содержащий, на первый взгляд, безобидные материалы. Внутри находятся видео и изображения с актуальных протестов, а также документ на фарси под названием «Отчет» (گزارش.docx), который позиционируется как «новости с фронта из мятежных городов Ирана». Тон документа, украшенного эмодзи, выдержан в странно бодром ключе, что, по мнению аналитиков, призвано повысить доверие и привлечь фарсиязычную аудиторию, испытывающую информационный голод из-за интернет-цензуры в стране.

Однако среди медиафайлов скрываются два зловредных файла ярлыков Windows (.LNK), замаскированных под изображение и видео. При их открытии запускается сложный скрипт, который, оставаясь невидимым для пользователя, извлекает из самого ярлыка вредоносную полезную нагрузку (payload), обеспечивает её закрепление в системе (persistence) и исполнение. Для сохранения видимости легитимности скрипт также распаковывает и показывает настоящее изображение или видео, соответствующее иконке ярлыка, таким образом усыпляя бдительность жертвы.

Изощрённое закрепление в системе и уклонение от обнаружения

Одной из отличительных особенностей является нестандартный механизм обеспечения постоянного присутствия в системе. Вместо тривиальной автозагрузки вредонос создает запланированную задачу (scheduled task), которая активируется при возникновении в системе сетевого события NetworkProfile (EventID 10000). Это означает, что вредоносный код будет запускаться каждый раз при подключении компьютера к интернету, даже после перезагрузки или длительного периода работы в офлайн-режиме, что повышает живучесть угрозы.

Основная вредоносная нагрузка доставляется с помощью техники, известной как подгрузка DLL (DLL sideloading). В качестве легитимного загрузчика используется подписанный Google исполняемый файл "software_reporter_tool.exe" - утилита для очистки Chrome, поддержка которой была прекращена в 2023 году. Эта программа загружает две вредоносные библиотеки: "urtcbased140d_d.dll" и "version.dll". Использование подписанного бинарного файла от доверенного разработчика значительно усложняет обнаружение атаки традиционными средствами защиты.

Двойная функциональность: кража ключей и полноценный шпионский инструмент

Вредонос CRESCENTHARVEST состоит из двух модулей, работающих в тандеме. Первый модуль ("urtcbased140d_d.dll") предназначен для обхода механизма привязки шифрования к приложению (app-bound encryption) в браузере Google Chrome. С помощью COM-интерфейсов он извлекает и расшифровывает мастер-ключ, хранящийся в файле Local State, который защищает пароли, cookies и историю браузера. Расшифрованный ключ сохраняется на диск и передается второму модулю через именованный канал (named pipe). Аналитики обнаружили сходство кода этого модуля с открытым проектом ChromElevator.

Второй модуль ("version.dll") представляет собой многофункциональный инструмент для удаленного доступа и кражи информации (RAT и stealer). Его возможности обширны: от сбора системной информации и перехвата нажатий клавиш (кейлоггинга) до кражи данных из браузеров (Chrome, Firefox, Edge) и мессенджера Telegram. Модуль использует техники противодействия анализу, такие как динамическое разрешение API-функций через обход таблицы импорта (PEB walking) и создание Job Object для ограничения памяти процесса, что затрудняет работу в песочнице.

Недочёты в инфраструктуре управления и контроль

Несмотря на сложность, в реализации командного центра (C2) управления CRESCENTHARVEST обнаружены любопытные недоработки. Хотя в коде захардкожен длинный список различных URL-путей для разных операций (например, "/info" для сбора данных, "/upload" для выгрузки файлов), большинство из них фактически не используются. Вся коммуникация сводится к нескольким основным endpoint. Более того, в HTTP-запросах вместо заявленного легитимного User-Agent строка подставляется домен C2-сервера, что является грубой ошибкой, упрощающей обнаружение трафика.

Общение с сервером управления происходит по HTTPS в формате JSON. Оператор может отправлять команды, такие как "KeyLog" (активация кейлоггера), "Tel_s" (кража сессии Telegram), "F_log" (кража учетных данных браузера) и другие. Инфраструктура кампании, включая домен "servicelog-information[.]com", размещена на дешевых хостингах в Латвии и частично скрыта за прокси Cloudflare.

Вероятное происхождение и целевая аудитория

Прямая атрибуция в киберпространстве всегда сложна, однако совокупность косвенных признаков указывает на причастность угрозы, связанной с Ираном. Аналитики Acronis отмечают сходство скриптов развертывания, методологии (использование архивов RAR с вредоносными LNK-файлами среди приманок) и структуры C2-коммуникаций с ранее задокументированными кампаниями иранских групп. Целевая аудитория, судя по языку приманок (фарси) и их содержанию (поддержка протестов), - это фарсиязычные пользователи, симпатизирующие протестному движению, включая активистов, журналистов и диаспору за рубежом. В условиях интернет-блокировок внутри страны именно внешняя аудитория может активнее искать информацию, попадаясь на удочку.

Выводы и рекомендации

Кампания CRESCENTHARVEST - это очередное напоминание о том, как актуальные политические события становятся инструментом для высокоцелевых атак. Она сочетает в себе отработанные методы (социальную инженерию, подгрузку DLL) с новыми тактическими нюансами, такими как сетевое событие для persistence. Хотя в коде и инфраструктуре заметны шероховатости, указывающие на возможную поспешность в развертывании, угроза остается серьезной.

Для защиты от подобных атак эксперты рекомендуют проявлять крайнюю осторожность при получении непрошенных файлов, даже если тематика кажется чрезвычайно релевантной и вызывающей доверие. Организациям, работающим с группами риска, следует внедрять технические меры контроля, такие как блокировка исполняемых файлов из временных каталогов пользователей, мониторинг аномальной активности, связанной с подгрузкой DLL, и использование аппаратных ключей безопасности для аутентификации. Постоянная настороженность и многоуровневая защита остаются ключевыми элементами противодействия сложным целевым угрозам в современном цифровом ландшафте.

Индикаторы компрометации

IPv4

- 185.242.105.230

Domains

- servicelog-information.com

SHA256

- 03315debd0c7a253b59a6b447d0673aa3de84103ca3cd4d5b6148c018d90b39b

- 0fbc1f9cbacf076d2ced458e2d1afff0c615640a4647996bca2b651b80f90a6e

- 62c4814c88521619ec6bc42e93b88c23f6727e1413f312e53063cdf089c6bc58

- bd8a48d4dc71552c790a44065cce77c7592f1d00e6cbe904af01f1d164d4dd78

- dde9fec23a8db87842babb40c306ee6685a13de7a6a2d9f6dc65ed5ea5df87a3

- e3cf12272d9103e4693333543b0f25840b18ac6bbea11d17202d752e6a49d707

- fc1319166cfb607402e9dcaf68ef13ce10f326dbb6ac406ef576e1c02e7404a9