В последние годы злоумышленники активно используют вредоносное ПО для тайного майнинга криптовалют за счет ресурсов ничего не подозревающих жертв. Одним из таких угроз является CoinMiner - высокорисковый криптоджекер, который маскируется под легитимные процессы и эксплуатирует вычислительные мощности зараженных компьютеров. Malware действует скрытно, замедляя работу системы и увеличивая потребление электроэнергии, в то время как злоумышленники получают прибыль от добычи Monero (XMR).

Описание

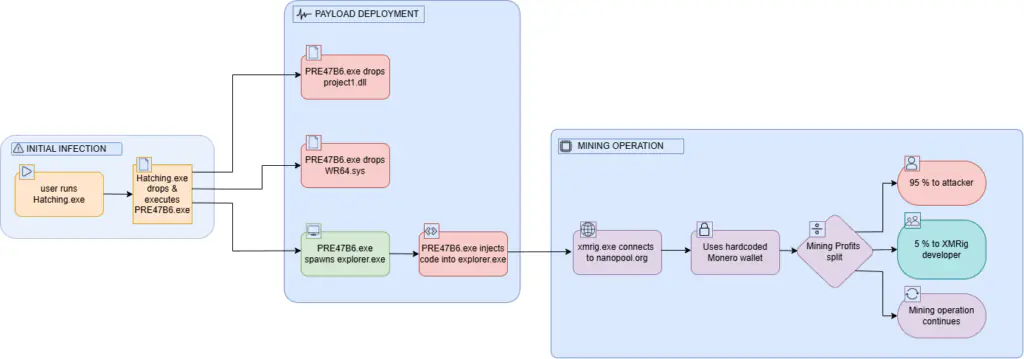

CoinMiner проникает на устройства различными путями, включая пиратское ПО, взломанные программы, уязвимости браузеров и фишинговые рассылки. После запуска вредоносный код деактивирует защитные механизмы, такие как антивирусы и Windows Defender, чтобы избежать обнаружения. Затем он начинает использовать процессор и видеокарту для майнинга криптовалюты, маскируясь под системные процессы вроде explorer.exe.

Технический анализ показывает, что CoinMiner внедряет XMRig - популярный майнер Monero - через процесс инъекции или hollowing, подменяя легитимные процессы вредоносным кодом. Зараженные системы начинают подключаться к пулам майнинга, таким как nanopool.org, передавая добытые средства на кошельки злоумышленников. Особенность этого вредоноса - умная адаптация под поведение пользователя: он активируется только в моменты простоя системы, чтобы минимизировать шансы обнаружения.

Сетевая активность CoinMiner включает зашифрованные TLS-соединения с серверами майнинговых пулов, что усложняет выявление угрозы стандартными методами мониторинга. Вредонос также оставляет на зараженных машинах скрытые файлы в папках AppData, маскируя их под системные компоненты.

Для борьбы с CoinMiner специалисты рекомендуют перезагрузить систему в безопасном режиме и провести глубокую проверку с помощью антивирусных решений. Однако даже после удаления вредоноса остается риск повторного заражения, особенно если пользователь продолжает скачивать пиратский софт или переходит по подозрительным ссылкам.

Угроза криптоджекеров остается актуальной, так как они приносят злоумышленникам стабильный доход, оставаясь при этом менее заметными, чем ransomware или банковские трояны. Владельцам компьютеров стоит внимательно следить за нагрузкой на процессор и видеокарту, а также использовать комплексные средства защиты для предотвращения подобных атак.

Индикаторы компрометации

IPv4

- 207.246.100.198

- 45.76.208.207

- 45.76.65.223

- 66.42.105.246

- 66.42.106.226

Domains

- xmr.eu1.nanopool.org

- xmr.us.west1.nanopool.org

MD5

- 0c0195c48b6b8582fa6f6373032118da

- 23906ed2d63f82cbfc38c785f926386a

- b4bb29c94acc0c9f9a432aac4a70dd85

- ba8d5c07e519acee63c8954264acaaf1

- f8565cb64fb9e4cf9085cadd1850bc1b

Wallet Addresses

- 49i2Q8eNao81D3anxK67D2eDhz7oMg3yE5EMXXKh26KRUyD5fG9MsHWRZ8qEs7m4mAUXF5ZCYaKgiQk3kuWC1uDWHpDh7YB