Мобильные угрозы продолжают эволюционировать, становясь всё более комплексными и изощрёнными. Наглядной иллюстрацией этой тенденции стала недавно обнаруженная вредоносная кампания BeatBanker, целенаправленно атакующая пользователей в Бразилии. Этот троянец демонстрирует опасный симбиоз различных тактик: он сочетает в себе функции скрытого майнера криптовалюты, банковского троянца, способного перехватывать транзакции, и, в новых вариантах, полнофункционального инструмента удалённого администрирования. Атака распространяется через фишинговый сайт, копирующий официальный магазин Google Play, что делает её особо опасной для рядовых пользователей, ищущих государственные сервисы.

Описание

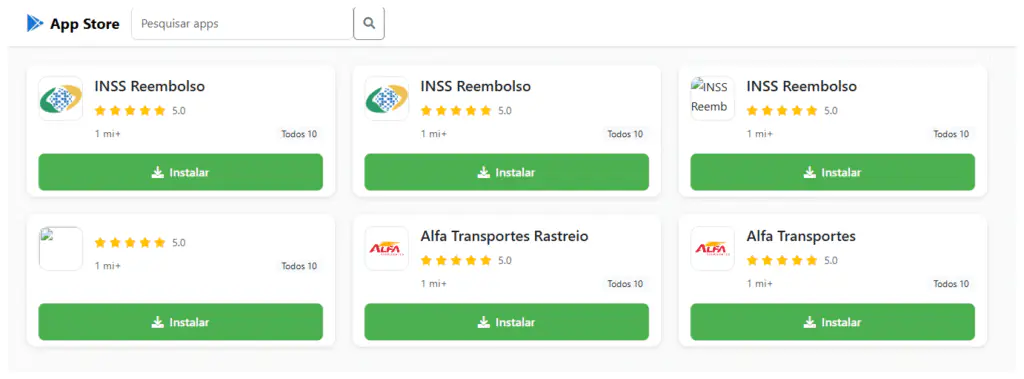

Кампания начинается с веб-сайта-подделки, визуально неотличимого от настоящего Google Play Store. На этой фальшивой площадке размещено приложение «INSS Reembolso», выдающее себя за официальный мобильный портал Национального института социального обеспечения Бразилии. Этот сервис крайне востребован, так как через него граждане получают доступ к пенсионным выплатам, медицинским услугам и налоговой информации. Используя доверие к государственной организации, злоумышленники обманом заставляют жертв загрузить вредоносный APK-файл. Первоначальный пакет упакован и использует нативную библиотеку для сложной процедуры распаковки основного кода непосредственно в память устройства, что затрудняет статический анализ.

После установки троянец проявляет высокий уровень скрытности и применяет продвинутые методы противодействия анализу. Он проверяет окружение на наличие признаков эмуляции или песочницы и может немедленно завершить свой процесс в случае обнаружения. Для обхода мобильных антивирусов BeatBanker загружает вредоносный DEX-код прямо в оперативную память с помощью "dalvik.system.InMemoryDexClassLoader", не оставляя следов в файловой системе. Затем он отображает интерфейс, имитирующий страницу обновления в Google Play, и запрашивает у жертвы разрешение на установку, что открывает путь для загрузки дополнительных скрытых модулей.

Одной из ключевых и наиболее креативных особенностей BeatBanker является механизм обеспечения постоянного присутствия в системе. Чтобы операционная система не могла завершить фоновую службу троянца, он запускает непрерывное воспроизведение почти неслышного аудиофайла в цикле. Эта тактика, вдохновившая исследователей на название BeatBanker, эффективно удерживает процесс активным. Параллельно вредоносная программа тщательно мониторит состояние устройства: уровень заряда батареи, её температуру и активность пользователя. Для управления этими функциями и получения команд BeatBanker использует легитимный сервис Google Firebase Cloud Messaging в качестве канала командного управления. В отчёте подробно описывается, как каждое полученное через FCM сообщение может запускать или останавливать скрытые процессы в зависимости от условий.

Основная вредоносная нагрузка BeatBanker носит гибридный характер. При нажатии кнопки обновления на фальшивом экране загружается и запускается компонент для майнинга криптовалюты Monero. Исполняемый файл представляет собой скомпилированную версию XMRig, которая подключается к управляемому злоумышленниками пулу. Однако настоящую опасность для финансов пользователей представляет банковский модуль. Получив разрешения на доступность, троянец получает полный контроль над пользовательским интерфейсом. Он постоянно отслеживает, какое приложение находится на переднем плане, и целенаправленно атакует кошельки Binance и Trust Wallet при попытке совершить транзакцию USDT.

В критический момент подтверждения перевода BeatBanker мгновенно накладывает поверх интерфейса кошелька реалистичную поддельную страницу. Пока жертва видит ожидаемый адрес получателя или индикатор загрузки, троянец с помощью функций доступности тайно подменяет адрес назначения на контролируемый злоумышленником. В результате криптовалюта уходит преступникам, а пользователь до последнего момента уверен в корректности операции. Модуль также способен перехватывать историю посещений в популярных браузерах и управлять закладками.

Особую тревогу вызывает эволюция угрозы. В новых образцах, распространяемых через фальшивое приложение StarLink, вместо банковского модуля используется полнофункциональный инструмент удалённого администрирования BTMOB RAT. Этот троянец, развившийся из известных семейств CraxsRAT и CypherRAT, продаётся по модели «вредоносное ПО как услуга». BTMOB предоставляет злоумышленнику исчерпывающий контроль над устройством: от записи с камер и прослушивания через микрофон до кража паролей блокировки экрана, отслеживания местоположения и удалённого выполнения любых действий. Факт обнаружения утечек исходного кода BTMOB в даркнете позволяет предположить, что авторы BeatBanker интегрируют готовые мощные инструменты в свою кампанию, наращивая деструктивный потенциал.

Все обнаруженные варианты BeatBanker нацелены исключительно на пользователей в Бразилии, а новые образцы с BTMOB, по данным исследователей, могут распространяться через WhatsApp и фишинговые страницы. Этот инцидент служит суровым напоминанием о том, что современные мобильные угрозы превратились в многослойные комплексы, способные одновременно наносить ущерб разными способами. Для защиты специалистам по информационной безопасности в организациях с мобильными workforce стоит усилить контроль за установкой приложений из сторонних источников, регулярно проводить обучение пользователей по фишингу и внедрять решения для защиты мобильных устройств с поведенческим анализом. Обычным же пользователям критически важно скачивать приложения только из официальных магазинов, внимательно проверять запрашиваемые разрешения, особенно связанные с доступностью или установкой из неизвестных источников, и своевременно обновлять операционную систему. Доверие, особенно к непроверенным источникам загрузки, в текущих реалиях является самой уязвимой точкой в безопасности.

Индикаторы компрометации

Domains

- accessor.fud2026.com

- aptabase.fud2026.com

- aptabase.khwdji319.xyz

- bt-mob.net

- btmob.xyz

- cupomgratisfood.shop

- fud2026.com

- pool.fud2026.com

- pool-proxy.fud2026.com

MD5

- d3005bf1d52b40b0b72b3c3b1773336b

- f6c979198809e13859196b135d21e79b