В мире государственных APT-групп наметился тревожный сдвиг от качества к количеству. Пакистанская группировка APT36, также известная как Transparent Tribe, долгое время специализировавшаяся на целенаправленных атаках против индийских правительственных и дипломатических структур, кардинально меняет подход к созданию инструментов. Вместо разработки сложных, уникальных вредоносных программ она переходит к модели, которую исследователи называют «вибвейр» (vibeware) - массовому, автоматизированному производству большого количества посредственных, но разнообразных имплантов с помощью искусственного интеллекта. Эта тактика направлена не на техническое превосходство, а на истощение систем защиты за счёт лавинообразного объёма.

Описание

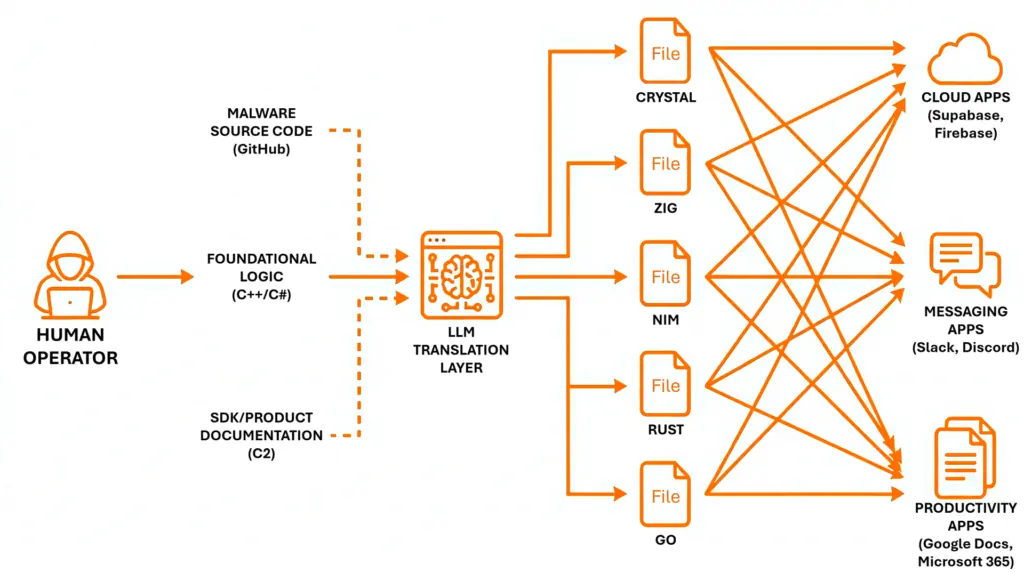

Основная цель группы остаётся прежней - сбор разведывательной информации, связанной с обороной и национальной безопасностью. Однако методы достижения этой цели эволюционировали. APT36 активно использует большие языковые модели для генерации кода на непопулярных языках программирования, таких как Nim, Zig и Crystal. Это позволяет атакующим быстро создавать множество вариантов одного и того же вредоносного инструмента, каждый из которых использует разные языки и протоколы связи. Таким образом, даже если один имплант будет обнаружен и нейтрализован, у злоумышленников останутся альтернативные каналы доступа в систему. Более того, группа активно эксплуатирует доверенные облачные сервисы - Slack, Discord, Supabase и Google Sheets - для организации командного управления и вывода данных, маскируя свою активность под легитимный трафик.

Несмотря на кажущуюся изощрённость, качество генерируемого кода зачастую оставляет желать лучшего. В ходе расследования были обнаружены грубые ошибки, характерные для автоматически сгенерированного кода: от забытых шаблонных заглушек вместо адресов командного сервера до логических несоответствий, приводящих к сбоям при выполнении. Один из бинарников на Go, предназначенный для кражи учётных данных браузера, оказался полностью неработоспособным из-за подобной оплошности. Эти недостатки подтверждают тезис исследователей: ИИ отлично справляется с репакетированием существующей логики на новый язык, но не способен к подлинному творчеству или пониманию контекста безопасности. Результатом становится «посредственная масса» - огромное количество простых, шаблонных и зачастую бракованных образцов.

Однако недооценивать эту угрозу было бы ошибкой. Стратегические преимущества модели «вибвейр» очевидны. Использование нишевых языков программирования фактически обнуляет базовый уровень детектирования для многих систем безопасности, чьи сигнатуры и поведенческие модели заточены под распространённые платформы вроде .NET или C++. Кроме того, ИИ идеально подходит для создания стабильного кода интеграции с популярными облачными API, документация по которым обильно представлена в обучающих данных моделей. Это позволяет атакующим с минимальными усилиями превратить доверенные сервисы в мощные каналы управления.

Важно понимать, что индустриализация производства вредоносного ПО не означает автоматизации самой атаки. Генерация инструментов поставлена на поток, но этапы начального проникновения, перемещения по сети и целенаправленного сбора данных по-прежнему требуют ручного труда операторов. Жертвы инфицируются множеством параллельных имплантов, создавая для атакующих устойчивую, избыточную инфраструктуру внутри сети. Исследователи с средней степенью уверенности связывают эту активность с APT36 на основе повторного использования характерных инструментов, таких как загрузчик warcode.exe для фреймворка Havoc, и сохранения прежних векторов атак через фишинговые письма с вредоносными ярлыками (LNK-файлами).

Среди технических артефактов кампании выделяется целый зоопарк инструментов, демонстрирующих гибридный подход группы. Наряду с проверенными средствами вроде Cobalt Strike, используются новые «вибвейр»-разработки. Например, SupaServ - бэкдор на Rust, использующий базы данных Supabase и Firebase для управления, или CrystalShell - кроссплатформенный бэкдор на языке Crystal, управляемый через Discord. Особый интерес представляет LuminousCookies - инструмент на Rust, созданный для обхода новой системы безопасности браузеров Chromium под названием App-Bound Encryption (шифрование, привязанное к приложению), которая призвана защитить cookies и пароли. Для этого вредоносный код внедряется в процесс легитимного браузера, что является признаком сохранения определённого уровня технической компетенции.

Таким образом, APT36 демонстрирует адаптацию к современным реалиям. Группа жертвует качеством отдельных образцов в пользу скорости их производства и разнообразия, стремясь подавить защиту объёмом и снизить вероятность обнаружения за счёт нестандартных методов. Это создаёт новые вызовы для специалистов по безопасности, которым теперь необходимо уделять больше внимания не статическим сигнатурам файлов, а аномальному поведению процессов и подозрительной сетевой активности, связанной с доверенными облачными сервисами. Ключевой рекомендацией становится переход от детектирования на основе файлов к мониторингу поведения: отслеживание попыток внедрения кода, создания нестандартных планировщиков заданий или установления исходящих соединений к API Discord и Google Sheets из процессов, не связанных с официальными клиентами этих сервисов.

Индикаторы компрометации

IPv4

- 104.238.61.237

- 193.29.56.122

- 23.152.0.81

- 45.56.162.192

IPv4 Port Combinations

- 45.56.162.170:8000

Domains

- coadelhi.in

- hcidoc.in

- hcisupport.in

MD5

- 04939089f73d100ab4948cda2a1e3736

- 0fbb0143272c325f4b540819a84826b5

- 12289d965b800c8450526bad29f70669

- 12b4800a37b97cfc031e52ea06e0a7e2

- 16be323504052f95cf670e1f3a705892

- 2e75e109184a7f6473258bf00440bfd0

- 2fc4c9cf0b2b52e8840ca7a3f38034fb

- 32277138366754f6e8514bb89ed74741

- 379c8e420d4fa723751677571c6a52ee

- 39e6cd3e098a0c23f1695e3e8ad4a30c

- 3cf6bc05a246ddb7bf875381a9bdf7d4

- 3e9b3306644b1a4d8c3ac23c7e0d4c7b

- 3f834e31f560d9d58bd7849cddda5769

- 41e952209f149525e4be1eea7961b00b

- 47ff0ff8336a207722a8dcd0d3e92825

- 54380dfde28bb96e5a3a0dadbf9c4cb0

- 569bb4899de5759c32ea6df661c35d4c

- 5ea7da52f69f0772621a227007413959

- 62411d171212eeb325ce00d357bf0795

- 62c335a4c4ab14bbc85eb1c026db2f8a

- 7804b006084b6f582f2f74ff758d8cee

- 82f322d4665589191da19e1e663b7d51

- 83822297319d8961f4a87805df963a48

- 83d3def856a88bad32d683ead6cf540b

- 857f5f12a88d35dbabdc9a61bc692238

- 86e72d95b2a8d49c6537076934fda2fe

- 8a1f290595e459cbfb55fa4c3a58ee0b

- 8aeb2fb5a8d863126588ff91186d4c0a

- 913199ea8343ac030f4fe8dcb215a2eb

- 9652d51cde165d405916a8f3e26e7318

- a5f8e394f7098294b2983f7cd7e750c3

- acae98c2997aa85e7b0789a99b6c106a

- bea885be7d43627211504dc51685db0e

- c0218ece73d9046e25293fbef71bc70c

- c57a340368c9996b8ded4af57a8c3686

- c8593e311e3cc8443a3187cd7666018b

- c8d2d1837c75cf5050dc679a40e6c394

- c9423c4cb3f520ae60fdd1bf4b9e64b4

- ca2edac970d8afed99db4b5cda72a13e

- e2f6b3d71063b22c0d88c194e9148eaf

- ed4dd29c57a38f2bb1934acbaeadeeba

- ed95f38533247a4bb7ad49db297dbe1b

- f465416476bb3838e982da81aa4aee5b

- f82d87182c19cc4811e952e1c18ef71d

- f916e6cc69a4e6a2fcbbcc7fe046f383

- fa01bbb5effe12423953c757fd0cb111

- fa2dc49926eb370dc755d7681eae2a85