Специалисты компании Huorong обнаружили новую активность киберпреступной группировки, известной под названием Silver Fox (Серебряная лисица). Злоумышленники распространяют вредоносное ПО, маскируя его под установщик локализации Telegram на китайский язык. Атака нацелена на кражу конфиденциальной информации, включая учётные данные и платёжные данные пользователей.

Описание

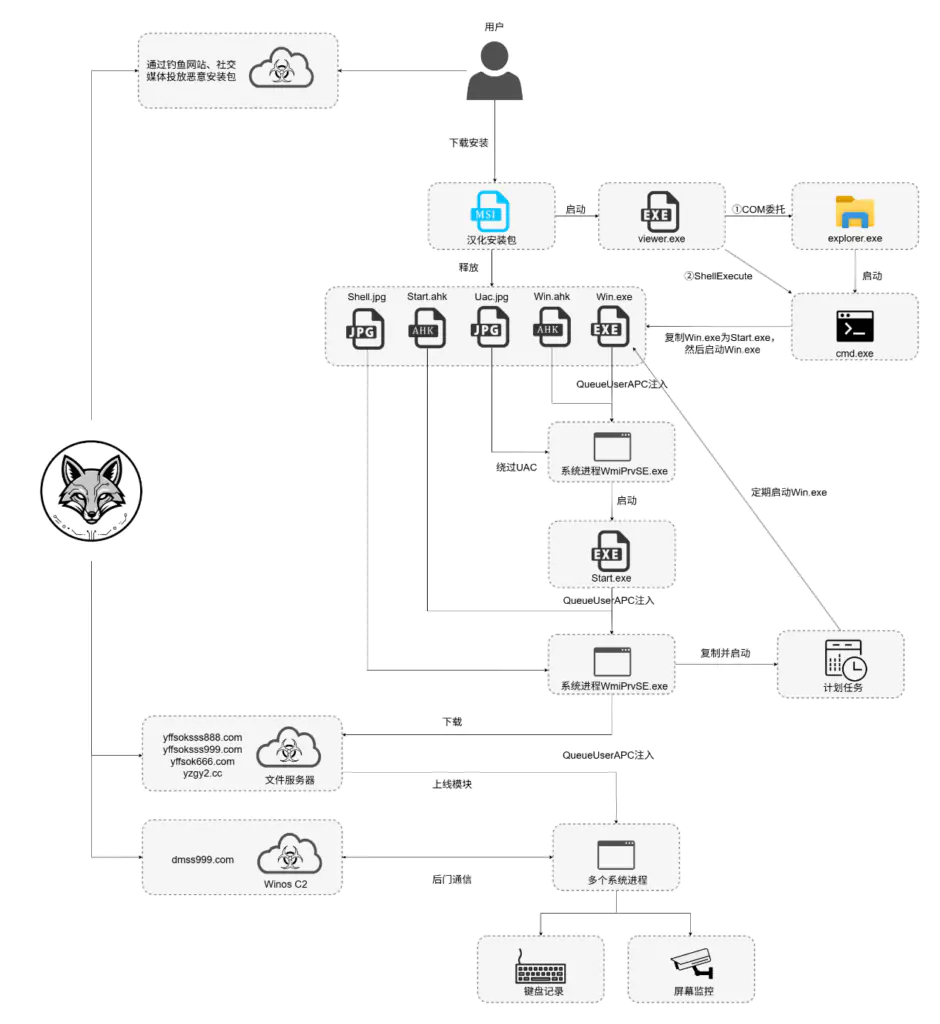

В основе кампании лежит установочный пакет, созданный с помощью инструмента Advanced Installer. После запуска этот пакет, выдающий себя за легитимную программу, развёртывает сложную цепочку заражения. Изначально в системную директорию "C:\Users\Public" копируются пять файлов, среди которых исполняемый файл "Win.exe" и скрипт "Win.ahk" для интерпретатора AutoHotkey.

Ключевой особенностью атаки является использование многоэтапной техники инъекции кода через APC (Asynchronous Procedure Call). Вредоносный скрипт, запущенный через AutoHotkey, считывает шелл-код из файла-изображения (например, "Uac.jpg") и внедряет его в системный процесс "WmiPrvSE.exe", используя метод "QueueUserAPC". Этот шелл-код, в свою очередь, выполняет ручное отображение в памяти упакованного вредоносного модуля.

Для повышения привилегий и обхода контроля учётных записей (BypassUAC) троянец модифицирует структуру PEB (Process Environment Block) процесса "WmiPrvSE.exe", маскируя его под "explorer.exe". Затем, используя технологию COM Elevation Moniker, он запускает следующий этап. Для обеспечения устойчивости (persistence) в системе создаётся планировщик задач с именем "Vip", который регулярно выполняет вредоносный код.

Финальным полезным грузом (payload) является удалённый административный троянец (RAT) под названием Winos. Этот модуль подключается к командному серверу злоумышленников (C2), получает конфигурацию и дополнительные модули. Конфигурация, включая IP-адреса и порты для связи, хранится в зашифрованном виде в самом файле, а также дублируется в реестре Windows по пути "HKEY_CURRENT_USER\Console\IpDate", что позволяет операторам угроз динамически её менять. Загруженные модули также кэшируются в реестре, что позволяет троянцу восстанавливать функциональность после перезагрузки без повторного обращения к C2.

Для выполнения своих функций троянец использует либо прямое выполнение кода в памяти, либо внедрение в легитимный системный процесс "tracerpt.exe". Основные цели атаки - кража паролей, данных банковских карт и другой чувствительной информации путём перехвата нажатий клавиш (кейлоггинг) и постоянного мониторинга действий пользователя.

Пользователям настоятельно рекомендуется проявлять бдительность: не загружать и не запускать программы из непроверенных источников, особенно под видом патчей, кряков или локализаторов для популярного софта. Важнейшей мерой защиты является использование современного антивирусного ПО с включёнными всеми модулями защиты и регулярное проведение полных проверок системы.

Индикаторы компрометации

IPv4

- 202.79.174.22

Domains

- dmss999.com

- yffsok666.com

- yffsoksss888.com

- yffsoksss999.com

- yzgy2.cc

URLs

- http://yffsok666.com/6.bin

- http://yffsoksss888.com/6.bin

- http://yffsoksss999.com/6.bin

- http://yzgy.cc/64.bin

- http://yzgy2.cc/64.bin

SHA256

- 25ee7a143f73ef2f48b8e6039a188ae62d4d9707b8a52c3a0a8da361eb0fdfdd

- 5f4eb2527a0b779caada850c81956b46bbb2b8ede9517f60de9180235c9cd3fc

- 7ab0d558d67c8d4ac6ef63069094504ce661ec94e20e07a4cafa3fdbaa2526c2

- bd64cfea802a5c96227638f057f25a3b7f3841894acc6e0066264b23c8360058

- d4299347978006d8547b0709119b1722d51590ecff366868ee42dad9336b7c72

- da839bea5d19094599f1f6cf525205502b2d20e22534e74553d2e00639486eb1

- f910ff00698f86220e61af8ae827bc420ce65fdcaefd14147b93166de47bd3a5