Киберпреступники, ранее сосредоточившиеся на пользователях iOS, расширили спектр целей, переключившись на владельцев устройств Android. В новой кампании злоумышленники используют изощрённую схему, рассылая приглашения на тестирование фейковых приложений, маскирующихся под инструменты для работы с искусственным интеллектом и рекламой. В отличие от классических атак, вредоносные программы доставляются через легитимный сервис Google, что значительно повышает доверие потенциальных жертв и усложняет работу систем защиты. Этот инцидент демонстрирует растущую тенденцию эксплуатации доверенных платформ и облачных сервисов для обхода традиционных средств безопасности, что представляет серьёзную угрозу как для частных пользователей, так и для компаний, чьи сотрудники могут использовать личные устройства для рабочих задач.

Описание

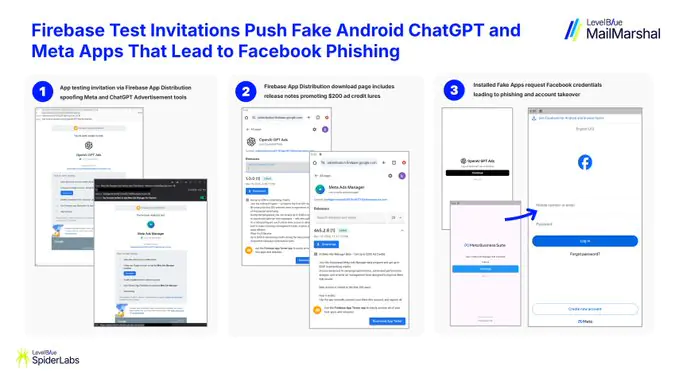

В основе новой схемы лежат фишинговые письма, которые приходят на электронную почту потенциальных жертв. В них злоумышленники, выдавая себя за представителей популярных брендов, приглашают пользователей присоединиться к тестированию новых приложений, связанных с ChatGPT или управлением рекламными кампаниями Meta. Для распространения вредоносного программного обеспечения (ПО) атакующие используют Firebase App Distribution - совершенно легальный сервис от Google, предназначенный для разработчиков, которые хотят распространять предрелизные версии своих приложений среди ограниченного круга тестеров. Сообщения приходят с адреса "firebase-noreply@google.com", что выглядит абсолютно достоверно и не вызывает подозрений у большинства получателей. Использование такого метода, который эксперты по безопасности называют "злоупотреблением доверенными сервисами", является тревожным сигналом для индустрии.

После перехода по ссылке из письма пользователь попадает на страницу в Firebase, где ему предлагается скачать и установить APK-файл приложения. На этом этапе система Android предупреждает пользователя об установке ПО из неизвестного источника, но авторитет отправителя письма и доверие к сервису Google часто перевешивают это предупреждение. Установленное приложение, как правило, имеет качественно сделанный пользовательский интерфейс, имитирующий легитимные инструменты для работы с социальными сетями или ИИ. Его основная и единственная цель - похитить учётные данные для входа в Facebook*. После запуска программа отображает форму авторизации, внешне неотличимую от официальной страницы входа социальной сети. Введённые логин и пароль немедленно перехватываются и отправляются на серверы, контролируемые злоумышленниками.

Параллельно продолжается ранее начатая кампания против пользователей iPhone. В этом случае атакующие пошли ещё дальше, сумев разместить вредоносные приложения в официальном магазине App Store. Эти программы, маскирующиеся под бизнес-инструменты или утилиты для управления рекламой, также нацелены на кражу учётных данных Facebook*. Их наличие в курируемом Apple магазине является серьёзным индикатором того, что злоумышленники нашли способ обходить процессы проверки, возможно, используя технику "смены поведения" (behavioral change), когда приложение на этапе модерации ведёт себя добропорядочно, а после публикации обновляется или активирует скрытый вредоносный функционал. Эксперты по безопасности сообщили в своём отчёте о схожих атаках на обе мобильные платформы, подчеркнув их синхронность и общую цель.

Последствия успешной атаки выходят далеко за рамки компрометации личного аккаунта в социальной сети. Получив доступ к учётной записи Facebook*, злоумышленники могут запускать мошеннические рекламные кампании, рассылать фишинговые ссылки друзьям и подписчикам жертвы, а также получать доступ к связанным аккаунтам, если пользователь применял единые данные для входа на других платформах. Для бизнеса это грозит утечкой корпоративных данных, если сотрудник использовал свой аккаунт для управления рабочей страницей компании, а также серьёзным репутационным ущербом в случае рассылки мошеннического контента от имени бренда. Кроме того, компрометированный аккаунт может быть использован для дальнейшего распространения вредоносных приложений через тот же механизм доверенных приглашений.

Данные атаки наглядно демонстрируют эволюцию тактик киберпреступников, которые всё чаще атакуют не только технические уязвимости, но и человеческий фактор, а также доверие к известным брендам и инфраструктуре. Использование легальных сервисов вроде Firebase App Distribution для распространения вредоносного ПО является эффективным способом обхода многих сигнатурных систем защиты и чёрных списков. Пользователи, как правило, менее бдительны, когда действие связано с именем Google, даже если оно требует установки приложения из-за пределов официального магазина Google Play. Эта кампания служит важным напоминанием о необходимости постоянной цифровой гигиены: следует скептически относиться к любым неожиданным приглашениям, даже из казалось бы надёжных источников, и всегда проверять, зачем приложению требуются те или иные разрешения, особенно доступ к учётным данным.

* Компания Meta и её продукты (включая Instagram, Facebook, Threads) признаны экстремистскими, их деятельность запрещена на территории РФ.

Индикаторы компрометации

Domains

- disanviet.homes

- itrekker.space

- moitasec.com

- ocngongiare.com

- thcsmyxa-nd.com

- tourmini.site

URLs

- https://apps.apple.com/au/app/ads-gpt/id6759514534

- https://apps.apple.com/au/app/geminiai-advertising/id6759005662

Package names

- com.OpenAIGPTAds

- com.opengpt.ads

- com.meta.adsmanager