Специалисты по информационной безопасности фиксируют рост сложности атак на конечных пользователей, где злоумышленники атакуют не напрямую, а через цепочку поставок легального программного обеспечения. В центре новой волны инцидентов - троян удалённого доступа REMCOS, который тайно внедряется в системы через поддельные версии популярных программ, в частности, бесплатного видеоредактора Shotcut. Эта кампания демонстрирует, как злоумышленники сочетают методы социальной инженерии, подмену библиотек и сложные техники исполнения кода для обхода традиционных средств защиты.

Описание

Многоступенчатая схема заражения: от фишинга до RAT

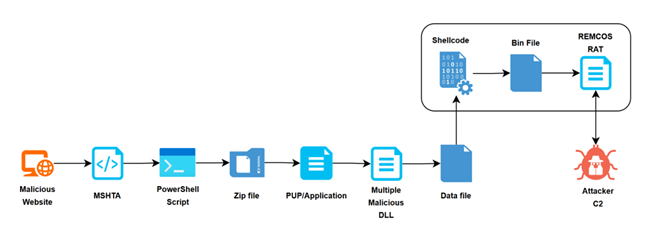

Атака начинается с классической социальной инженерии. Жертва попадает на скомпрометированный сайт или страницу с вредоносной рекламой, где видит фальшивую капчу. При взаимодействии с ней в буфер обмена незаметно копируется подготовленная злоумышленниками команда. При её вставке и выполнении запускается процесс "mshta.exe", который загружает с сервера злоумышленников JavaScript, инициирующий PowerShell.

На этом этапе PowerShell загружает второй этап полезной нагрузки - файл, замаскированный под PDF-документ, но на самом деле являющийся ZIP-архивом. С помощью утилиты TAR архивируется его содержимое, внутри которого находится портативная версия видеоредактора Shotcut. Именно здесь и кроется главный вектор атаки. Само исполняемое приложение Shotcut остаётся нетронутым и легитимным. Однако злоумышленники модифицируют архив, заменяя одну из системных библиотек - "libmlt-7.dll" - на вредоносную. Эта подмена позволяет избежать первоначального обнаружения, поскольку вредоносный компонент маскируется под легитимную часть доверенного приложения.

Техника исполнения кода через callback-функции: обход мониторинга

После запуска троянизированного Shotcut вредоносная библиотека "libmlt-7.dll" загружает следующую DLL - "Libcra.dll". Её код, в свою очередь, читает и деобфусцирует файл "core.dat", содержащий следующую ступень, а затем загружает библиотеку "SecurePdfSDK.dll". Именно здесь используется изощрённая техника исполнения кода, известная как callback shellcode injection.

Вредоносная программа злоупотребляет стандартными Windows API для перечисления системных ресурсов, такими как "EnumSystemCodePagesW". Эти функции принимают указатель на callback-функцию (функцию обратного вызова), которую операционная система автоматически вызывает для каждого найденного элемента. Вместо передачи адреса легитимной функции злоумышленники подставляют адрес своего шелл-кода, предварительно размещённого в памяти. Когда Windows начинает перечисление и вызывает "callback", управление передаётся на вредоносный шелл-код. Этот метод позволяет выполнить код без использования более заметных для систем мониторинга функций, таких как "CreateRemoteThread".

Аналитики Cybereason GSOC отметили устойчивый рост подобных заражений, где финальной полезной нагрузкой выступает именно REMCOS. После активации шелл-код из памяти загружает финальный исполняемый файл трояна - "across.bin".

Возможности REMCOS: полный контроль над системой

Развёрнутый REMCOS представляет собой полнофункциональный троян удалённого доступа платной версии, предоставляющий злоумышленнику обширные возможности. Ключевые функции включают перехват нажатий клавиш (кейлоггинг), захват скриншотов экрана в реальном времени, управление файлами и системными службами, манипуляции с реестром и выполнение произвольных команд. Троян также способен получать доступ к микрофону и веб-камере, красть сохранённые пароли из браузеров и почтовых клиентов, отслеживать содержимое буфера обмена и собирать системную информацию.

Для обеспечения устойчивости в системе REMCOS пытается отключить контроль учётных записей (UAC), добавляет себя в автозагрузку через реестр и использует модуль самонаблюдения (Watchdog). Всё украденное передаётся на командный сервер злоумышленников по зашифрованному каналу, часто с использованием интеграции с Telegram-ботами для управления.

Выводы и рекомендации

Данная кампания наглядно показывает эволюцию тактик злоумышленников, которые всё чаще атакуют цепочки поставок легального ПО, эксплуатируя доверие пользователей к открытому исходному коду. Использование многоступенчатых загрузчиков, подмены DLL и техник скрытного исполнения кода в памяти значительно усложняет обнаружение угрозы традиционными сигнатурными методами.

Для защиты от подобных атак специалистам по информационной безопасности рекомендуется применять многоуровневый подход. Необходимо внедрять решения, способные анализировать поведение процессов (EDR-системы), отслеживать аномальные действия, такие как создание потоков из callback-функций или модификация критических параметров реестра, связанных с UAC. Пользователям следует загружать программное обеспечение только с официальных сайтов разработчиков, проверять контрольные суммы дистрибутивов и проявлять повышенную бдительность при взаимодействии с незнакомыми веб-сайтами, даже если они предлагают легитимный контент. Регулярное обучение сотрудников основам кибергигиены остаётся критически важным элементом защиты от социальной инженерии, которая является отправной точкой для подобных сложных атак.

Индикаторы компрометации

IPv4

- 158.94.210.160

- 192.144.56.80

- 193.111.208.17

- 79.141.160.151

- 79.141.172.186

- 89.46.38.5

- 98.142.251.59

- 98.142.251.63

IPv4 Port Combinations

- 23.27.49.143:2404

- 77.83.39.247:2556

Domains

- buldiakogroup.com

- imbalanceposib.com

- irforgoten.com

- lightspreme.com

- oilporter.com

- pro.ip-api.com

- rmtino009.accesscam.org

- verotibet.com

Domain Port Combinations

- xwlmi.duckdns.org:2404