Agrius - группировка, замеченная в Израиле в 2020 году. Agruis попытались замаскировать свои истинные намерения, структурируя атаки так, чтобы они выглядели как финансово мотивированные взломы программ-вымогателей. Однако под ними скрывалась настоящая полезная нагрузка, развернутая для жертв - несколько вредоносных программ-очистителей, предназначенных для массового нарушения работы скомпрометированных объектов.

Agrius APT

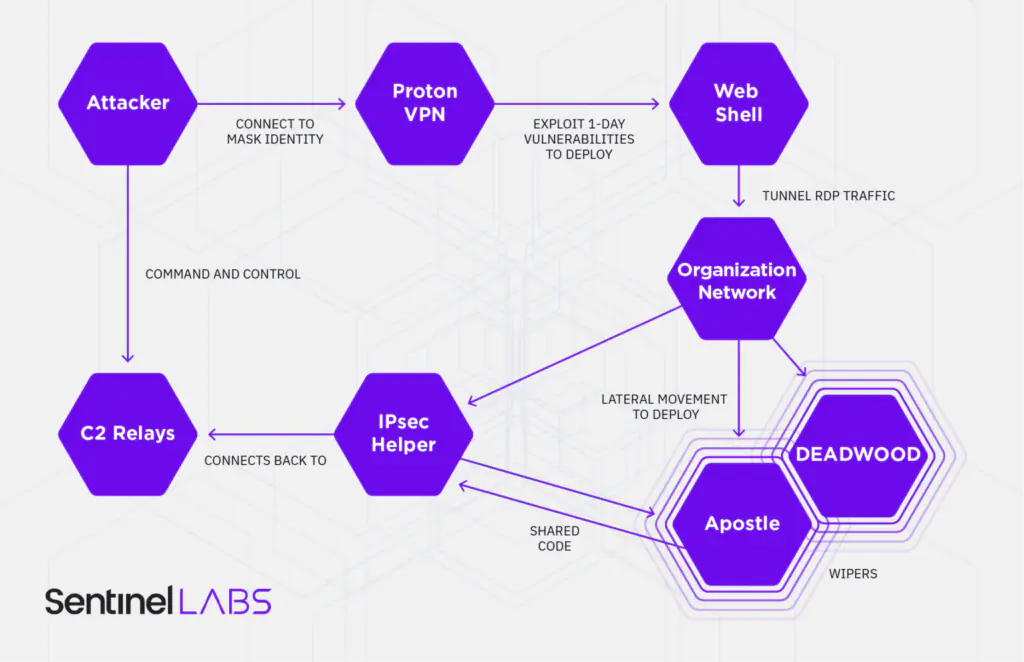

Группировка Agrius использует VPN-сервисы (в основном ProtonVPN) для анонимизации при доступе к публичным приложениям своих целей. После успешной эксплуатации угроза внедряет веб-оболочки или просто получает доступ к цели, используя VPN-решение целевой организации. Веб-оболочки, которые использует Agrius, в основном являются вариациями ASPXSpy.

Agrius использует эти веб-оболочки для туннелирования RDP-трафика, чтобы использовать скомпрометированные учетные записи для перемещения по сети. На этом этапе злоумышленники используют различные общедоступные инструменты наступательной безопасности для сбора учетных данных и бокового перемещения.

Краткое описание жизненного цикла атаки Agrius

На отдельных хостах агент угроз развертывает свою собственную вредоносную программу - 'IPsec Helper'. Этот бэкдор написан на .NET и, похоже, является эксклюзивным для Agrius. Вредоносная программа регистрирует себя как службу, чтобы добиться устойчивости. Она может быть использована для утечки данных или развертывания дополнительных вредоносных программ.

Agrius развернул два различных чистильщика. Первый, получивший название 'Apostle', по-видимому, написан тем же разработчиком, что и 'IPsec Helper'. Оба они написаны на .NET, имеют общие функции и выполняют задачи схожим образом. Позже Apostle был модифицирован в функционирующую программу-вымогатель. Второй чистильщик, DEADWOOD, ранее участвовал в атаке на Ближнем Востоке и был предварительно приписан Ирану.

Indicators of Compromise

IPv4

- 5.2.67.85

- 5.2.73.67

- 37.59.236.232

TTP - тактика, техника, процедуры

Тактика, методы и процедуры (TTP) обобщают предполагаемые методы MITRE ATT&CK, используемые Agrius APT.

| ID | Техника | CWE | Описание | Доверие |

| 1 | T1006 | CWE-21, CWE-22, CWE-23 | Обход имени пути | Высокий |

| 2 | T1055 | CWE-74 | Инъекция | Высокий |

| 3 | T1059 | CWE-88, CWE-94 | Межсайтовый скриптинг | Высокий |

| 4 | T1059.007 | CWE-79, CWE-80 | Межсайтовый скриптинг | Высокий |