В мире информационной безопасности вновь обострилась давняя дилемма об ответственном раскрытии уязвимостей. На этот раз поводом стала публикация исходного кода эксплойта для критической "нулевой уязвимости" (zero-day), получившей название BlueHammer, которая затрагивает механизмы безопасности Microsoft Windows. Данный случай высвечивает не только техническую угрозу миллионам систем, но и глубокий системный кризис во взаимодействии между независимыми экспертами и одним из крупнейших вендоров программного обеспечения. Публикация эксплойта до выпуска заплатки со стороны Microsoft осознанно оставляет пользователей под угрозой, превращая техническую проблему в вопрос этики и корпоративных процессов.

Уязвимость нулевого дня в Защитнике Windows

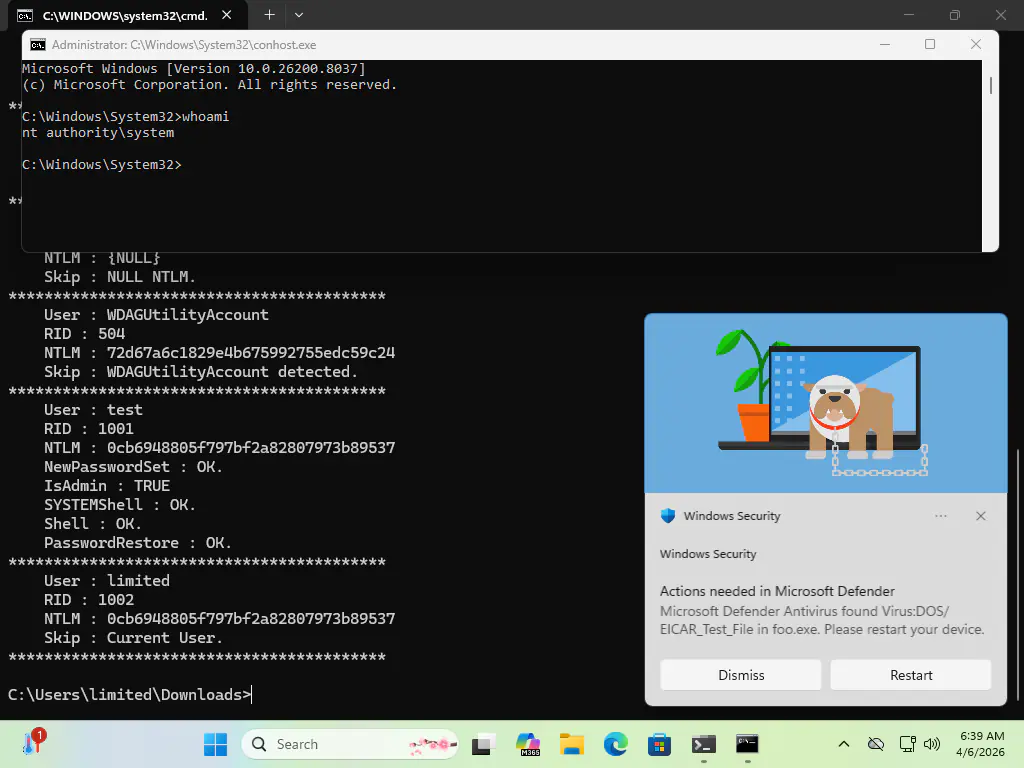

Суть уязвимости BlueHammer заключается в возможности повышения привилегий локального пользователя (Local Privilege Escalation). Простыми словами, злоумышленник, уже получивший начальный доступ к системе с ограниченными правами (например, правами обычного пользователя), может использовать эту уязвимость для получения полных административных прав. Уязвимость связана с ошибкой в обработке определённых разрешений процессами Windows. Исследователь, выступающий под псевдонимом Chaotic Eclipse, не только обнаружил эту проблему, но и разработал работоспособный эксплойт, подтверждающий концепцию (Proof of Concept). Важно отметить, что эксплойт был протестирован и верифицирован авторитетным экспертом по безопасности Уиллом Дорманом, что исключает возможность его фиктивной природы.

Последствия успешной эксплуатации BlueHammer крайне серьёзны. Обладая правами администратора на конечной точке, злоумышленник может полностью контролировать компьютер. В его арсенале оказывается отключение защитного программного обеспечения (в том числе антивируса), установка стойкого вредоносного обеспечения, кража конфиденциальных данных и, что наиболее опасно для организаций, перемещение по корпоративной сети (латеральное перемещение) для атаки на другие системы. В условиях, когда исходный код эксплойта уже опубликован в открытом доступе на GitHub и личном блоге исследователя, можно ожидать его быстрой адаптации в арсеналах киберпреступных группировок. В первую очередь, эту технику могут взять на вооружение операторы программ-вымогателей (ransomware) для закрепления в системе и обхода защитных механизмов.

Однако ключевой аспект этой истории лежит не в технической плоскости, а в области коммуникаций между исследователями и вендором. Решение Chaotic Eclipse обнародовать детали уязвимости до выпуска исправления Microsoft было прямым следствием нарастающего конфликта с Центром реагирования на угрозы безопасности Microsoft. Как заявил сам исследователь, а позже подробно разъяснил Уилл Дорман, текущие процедуры MSRC вызывают серьёзное разочарование в профессиональной среде. Дорман указал на то, что недавние меры по сокращению затрат в Microsoft привели к увольнению высококвалифицированных аналитиков, занимающихся первоначальной оценкой (трейджем) отчётов об уязвимостях. Их место, по его словам, занял вспомогательный персонал, который жёстко следует утверждённым блок-схемам, не вникая в технические нюансы сложных эксплойтов.

Ярким примером такого бюрократического подхода стала, по мнению Дормана, возможная причина отклонения отчёта по BlueHammer. Исследователь отказался предоставить видеодемонстрацию работы эксплойта, что, как сообщается, стало строгим формальным требованием MSRC. Для экспертов, предоставляющих детализированный технический отчёт с кодом, такое требование кажется излишним и демонстрирует непонимание сути проблемы со стороны принимающей стороны. Эта история отражает общую тенденцию ухудшения отношений между Microsoft и сообществом специалистов по безопасности, что в долгосрочной перспективе может привести к увеличению числа публичных разглашений уязвимостей без предварительного уведомления вендора.

На момент подготовки этого материала официальный патч от Microsoft для устранения уязвимости BlueHammer не выпущен. Это создаёт окно повышенной опасности, которое может продлиться от нескольких дней до недель. В такой ситуации командам безопасности необходимо перейти в режим повышенной готовности. Ключевые рекомендации включают усиленный мониторинг систем на предмет попыток несанкционированного повышения привилегий. Для этого следует задействовать современные средства обнаружения и реагирования на конечных точках, способные выявлять аномальные модели поведения процессов Windows. Крайне важно проверить и ужесточить политики учётных записей, неукоснительно следуя принципу наименьших привилегий: каждый пользователь и служба должны иметь ровно тот уровень доступа, который необходим для выполнения рабочих задач, и не более того. Ограничение ненужного административного доступа может существенно усложнить жизнь злоумышленникам, даже если они попытаются использовать подобные уязвимости.

Таким образом, инцидент с BlueHammer - это не просто сообщение о новой технической уязвимости. Это симптом системной проблемы во взаимодействии крупнейших технологических корпораций с независимыми исследователями, которые зачастую выступают первой линией обороны. Когда формальные процедуры и бюрократия начинают превалировать над технической экспертизой и конструктивным диалогом, проигрывают в конечном итоге все: и вендор, чья репутация страдает, и исследователи, чья работа не находит адекватного отклика, и, что самое главное, конечные пользователи, системы которых остаются беззащитными на неопределённый срок.

Ссылки

- https://deadeclipse666.blogspot.com/2026/04/public-disclosure.html

- https://github.com/Nightmare-Eclipse/BlueHammer