Исследователь кибербезопасности Мэттью Брайант представил инструмент Thermoptic - HTTP-прокси, который маскирует сетевые запросы под трафик браузера Chrome для обхода систем блокировки, основанных на анализе цифровых отпечатков. Такие методы активно внедряются сервисами уровня Cloudflare для выявления автоматизированных клиентов вроде curl или специализированных парсеров.

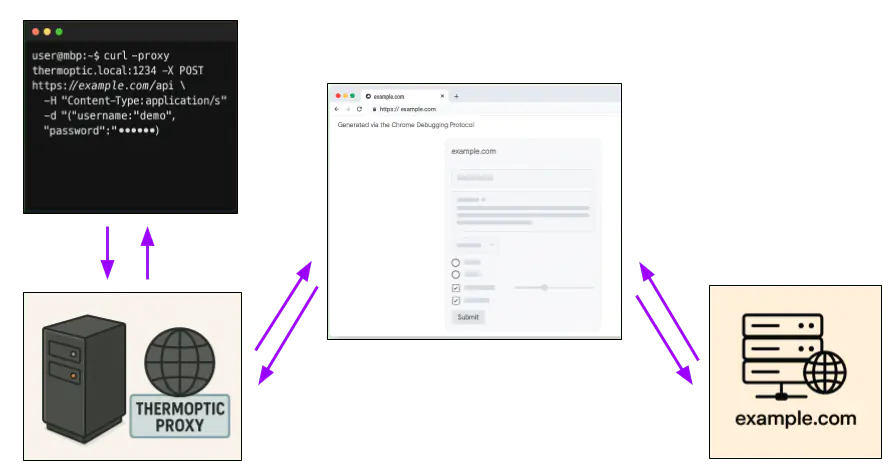

Thermoptic позволяет использовать привычные утилиты командной строки, но выдавать их запросы за обращения реального браузера. Инструмент синхронизирует несколько уровней сетевых подписей - от TLS и HTTP до сертификатов X.509 и TCP-пакетов. В результате отпечатки, которые сервис видит со стороны, полностью совпадают с теми, что формирует Chrome.

Работа инструмента основана на взаимодействии с реальным экземпляром Chrome или Chromium через протокол отладки CDP. Thermoptic формирует нужный контекст, выполняет запрос в браузере и возвращает ответ клиенту. Это обеспечивает соответствие всех низкоуровневых деталей, по которым обычно отличают ботов.

Развернуть прокси можно через Docker одной командой. По умолчанию создается контейнер с проксированием трафика через локальный порт, но автор рекомендует сменить стандартные логин и пароль, а также установить корневой сертификат для избежания ошибок проверки HTTPS. Инструмент поддерживает подключение скриптов, которые позволяют автоматически проходить JavaScript-проверки или расставлять cookies до выполнения запроса.

Ключевое отличие Thermoptic от других подходов в том, что он не имитирует поведение браузера, а использует сам браузер для выполнения запроса. Это снижает риск рассинхронизации между сетевыми уровнями и делает инструмент менее уязвимым к изменениям в алгоритмах fingerprinting.

Брайант отмечает, что создание Thermoptic связано с ростом интереса к технологиям отпечатков вроде JA4+, которые активно внедряются в современных WAF и антибот-системах. При этом он подчеркивает: ответственность за применение инструмента полностью лежит на пользователях, а проект задуман как эксперимент в области открытых средств для исследователей и разработчиков.

Инструмент уже протестирован на практических примерах. Например, обычный запрос curl без прокси показывает JA4H-отпечаток, заметно отличающийся от Chrome. Однако при использовании Thermoptic отпечатки становятся идентичными, включая JA4, JA4H, JA4X и JA4T.

Название Thermoptic отсылает к термину "термоптическая камуфляжная система" из аниме "Призрак в доспехах", где технология скрывала объекты в нескольких спектрах обнаружения. Аналогично этот инструмент пытается замаскировать пользователя от fingerprinting по нескольким каналам.

Разработчик открыто обсуждает этические аспекты, отмечая, что не считает сканирование веба неэтичным по своей сути. Он утверждает, что свободный поток информации в форме сканирования является ключевым для многих проектов, и текущая парадигма антибот-фреймворков чрезмерно инвазивны из-за фокуса на отпечатках.

Thermoptic доступен как open source-проект, что позволяет сообществу независимо оценить его возможности и ограничения. Это особенно важно в контексте роста технологий fingerprinting, которые становятся все более сложными и распространенными в современном интернете.