Группа Storm-0501, известная своими финансово мотивированными атаками, продолжает развивать методы работы, переключившись с традиционного ransomware (программы-вымогатели) на облачные схемы. Специалисты Microsoft Threat Intelligence отмечают, что злоумышленники теперь активно используют возможности облачных сред для быстрого хищения данных, уничтожения резервных копий и последующего требования выкупа - без развёртывания классического вредоносного ПО.

Ранее Storm-0501 действовала в гибридных облачных средах, но сейчас её основная цель - полноценный переход в облако. Если раньше атаки включали шифрование файлов на локальных конечных устройствах с последующим требованием оплаты за ключи дешифрования, то теперь злоумышленники применяют cloud-native (облачные) механизмы, что значительно ускоряет процесс и усложняет обнаружение.

Группа известна своей адаптивностью. В 2021 году она атаковала школьные округа в США с помощью Sabbath ransomware, в ноябре 2023 года переключилась на медицинский сектор, а в 2024 году использовала нагрузку Embargo. В сентябре 2024 года Microsoft сообщила, как Storm-0501 расширила онпремис-операции до гибридных облаков, компрометируя Active Directory и получая глобальные привилегии в Microsoft Entra ID (ранее Azure Active Directory).

В недавней атаке на крупное предприятие злоумышленники воспользовались фрагментированной средой: несколько дочерних компаний имели собственные Active Directory домены и Azure tenants (арендаторы), но только в одном из них было развёрнуто Microsoft Defender for Endpoint. Это создало серьёзные пробелы в видимости. Storm-0501, получив права domain administrator, провела разведку с помощью команд sc query sense и sc query windefend, чтобы избежать обнаружения, и использовала инструмент Evil-WinRM для перемещения по сети.

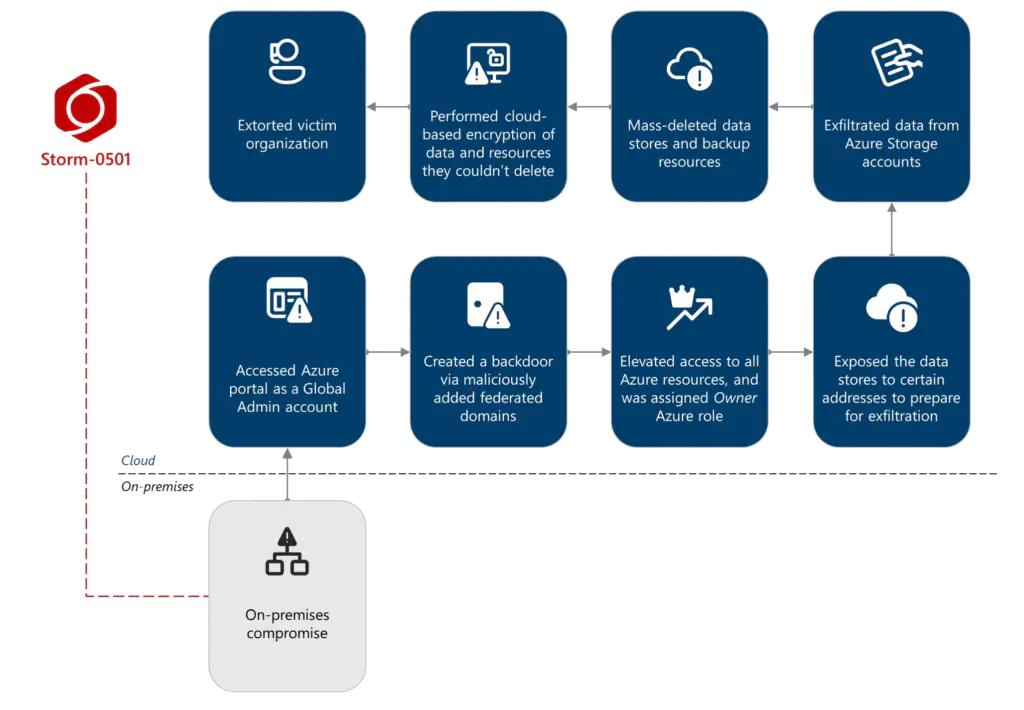

Ключевым моментом стало компрометирование сервера Entra Connect Sync, что позволило злоумышленникам перейти в облако. С помощью утилиты AzureHound они провели рекогносцировку, обнаружили учётную запись без MFA (многофакторной аутентификации) с ролью Global Administrator и изменили её пароль через синхронизацию. Обойдя Conditional Access policies (политики условного доступа), требующие аутентификации с гибридно присоединённых устройств, Storm-0501 получила полный контроль над облачным tenant.

Для сохранения доступа группа добавила federated domain (федеративный домен), принадлежащий злоумышленникам, что позволило им входить почти под любым пользователем. Затем, повысив привилегии до User Access Administrator и Owner в Azure, они приступили к поиску критически важных данных. Обнаружив Azure Storage accounts (учётные записи хранения), злоумышленники изменили настройки доступа, выставили их в интернет, скопировали данные с помощью AzCopy и инициировали массовое удаление ресурсов, включая снапшоты VM, точки восстановления и хранилища резервных копий.

Когда встроенные механизмы защиты, такие как Azure resource locks (блокировки ресурсов) и immutability policies (политики неизменяемости), помешали полному удалению, Storm-0501 применила облачное шифрование, создав Key Vault с ключом, управляемым клиентом. Однако встроенная функция soft-delete в Azure Key Vault не позволила окончательно заблокировать данные. Завершив эксфильтрацию и уничтожение, злоумышленники связались с жертвой через Microsoft Teams и потребовали выкуп.

Эта атака демонстрирует, насколько важна комплексная защита гибридных сред, включая полное покрытие endpoints решениями безопасности, усиление контроля идентичностей и мониторинг активности в облаке. Microsoft рекомендует организациям пересмотреть конфигурации Entra ID, обеспечить единую видимость across tenants (между арендаторами) и строго применять MFA для всех учётных записей, включая нечеловеческие.