В мире информационной безопасности обнаружен новый класс кибератак под названием RenderShock, который способен компрометировать корпоративные системы без какого-либо взаимодействия со стороны пользователя. Этот метод использует функции операционных систем и рабочих приложений, изначально созданные для удобства, такие как автоматический предпросмотр документов, индексация файлов и синхронизация в облачных сервисах. В отличие от традиционных вредоносных программ, требующих от пользователя открытия вложений или перехода по ссылкам, RenderShock активируется через скрытые фоновые процессы, оставаясь незамеченным для большинства систем мониторинга.

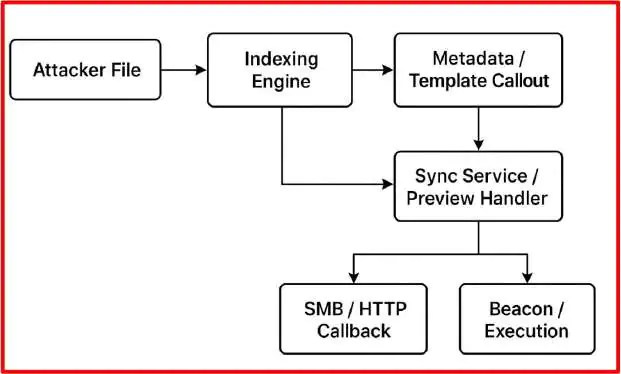

Механизм атаки строится на уязвимостях доверенных системных компонентов, которые обрабатывают файлы автоматически. Например, когда пользователь просто наводит курсор на документ в проводнике Windows или когда антивирус сканирует файлы в фоновом режиме, вредоносный код может быть активирован без ведома сотрудника. Это ставит под угрозу безопасность корпоративных сетей, так как традиционные методы защиты не рассчитаны на подобные сценарии.

Эксперты выделяют пять ключевых этапов атаки RenderShock:

- Первый этап - создание вредоносной нагрузки. Злоумышленники разрабатывают специальные файлы (PDF, документы Office с макросами, ярлыки), которые активируются при обработке системными службами.

- Второй этап - доставка. Файлы размещаются там, где их автоматически обработает система: в общих почтовых ящиках, на порталах службы поддержки, в облачных хранилищах или даже на USB-носителях, подброшенных в офис.

- Третий этап - пассивная активация. Когда файлы попадают в зону автоматического сканирования или предпросмотра, система сама запускает вредоносный код.

- Четвертый этап - выполнение сценария атаки, который может включать сбор данных, кражу учетных данных или удаленное выполнение кода. Например, сформированный LNK-файл внутри ZIP-архива может заставить Windows Explorer запрашивать удаленную иконку через SMB, автоматически передавая хэши аутентификации злоумышленникам без каких-либо видимых действий.

- Пятый этап - скрытие следов. Поскольку атака происходит через стандартные процессы (explorer.exe, searchindexer.exe), классические системы защиты не фиксируют аномальную активность. Security-решения часто рассматривают подобные операции как легитимные, что делает атаку практически незаметной.

Основная проблема заключается в том, что современные корпоративные системы полагаются на автоматизацию рабочих процессов, не оценивая риски, связанные с фоновой обработкой данных. RenderShock наглядно демонстрирует, что доверие к встроенным функциям операционных систем и офисных приложений может быть использовано против организаций.

Для защиты эксперты рекомендуют отключить функции предпросмотра в Windows и Office, ограничить исходящий SMB-трафик, ужесточить настройки безопасности офисных приложений и внедрить поведенческий мониторинг процессов, связанных с предпросмотром файлов. Кроме того, важно обучать сотрудников основам кибергигиены, так как даже автоматизированные атаки могут распространяться через социальную инженерию.

Появление RenderShock подчеркивает необходимость пересмотра подходов к безопасности в корпоративных средах. Продуктивность и удобство не должны идти в ущерб защите данных, и компаниям стоит уделять больше внимания мониторингу скрытых векторов атак. В условиях роста сложности киберугроз только комплексный подход к информационной безопасности поможет минимизировать риски.