Инструмент для динамического тестирования безопасности веб-приложений OWASP Zed Attack Proxy (ZAP) получил значительное обновление, направленное на борьбу со слепыми зонами традиционного сканирования. Выпуск дополнения PTK Add-on версии 0.3.0, работающего в связке с OWASP PenTest Kit (PTK) 9.8.0, позволяет напрямую конвертировать результаты безопасности, обнаруженные в браузере, в стандартные оповещения ZAP. Это расширяет возможности анализа, который теперь охватывает не только серверную часть, но и клиентскую логику, исполняемую в браузере пользователя.

Традиционно ZAP и аналогичные прокси-инструменты эффективно анализируют серверные ответы, HTTP-заголовки и трафик на уровне прокси. Однако современные одностраничные приложения (Single Page Applications, SPA) смещают значительную часть бизнес-логики и, как следствие, потенциальных рисков безопасности на сторону клиента. Стандартные средства зачастую не видят уязвимости, которые проявляются исключительно в контексте исполнения браузера. Например, межсайтовый скриптинг на основе DOM (DOM-based XSS) или опасные паттерны в минифицированном JavaScript-коде могут никогда не вызывать полной перезагрузки страницы или отправлять распознаваемые полезные нагрузки через прокси, оставаясь невидимыми для классических сканеров.

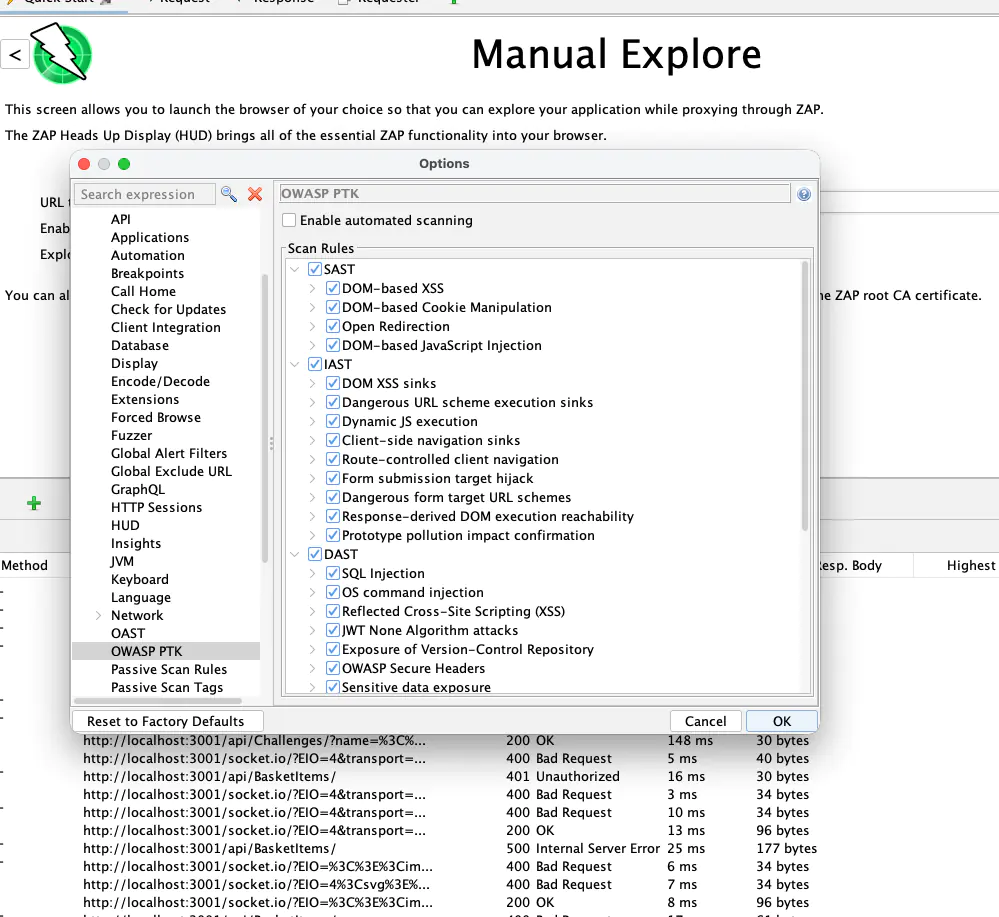

Новое дополнение решает эту проблему, запускаясь непосредственно внутри браузера, управляемого ZAP. Оно отслеживает исполнение кода в реальном времени и анализирует клиентские скрипты, создавая мост между событиями в браузере и данными в прокси-трафике. По данным разработчиков, версия 0.3.0 обеспечивает существенный скачок в охвате проверок, добавляя в интерфейс ZAP 142 новых типа оповещений, помеченных тегом PTK. Обновление привносит три ключевые функции: интеграцию результатов браузерного анализа в стандартный рабочий процесс тестирования, возможность выбора между движками статического (SAST), интерактивного (IAST) и динамического (DAST) анализа, а также опцию автоматического начала сканирования сразу после запуска браузера из ZAP.

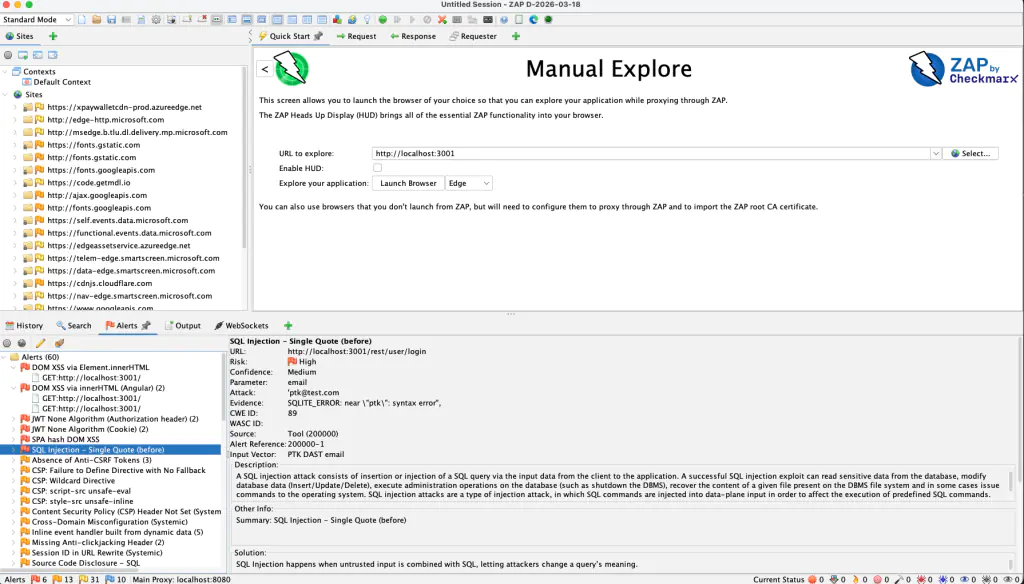

На практике это означает, что, к примеру, интерактивный анализатор IAST теперь может пометить как опасную операцию с данными, достигшими чувствительной функции DOM во время исполнения, даже если ответ сервера выглядит абсолютно нормальным для прокси. В свою очередь, статический анализатор SAST проверяет реальные JavaScript-бандлы, которые выполняет браузер, выявляя небезопасное использование innerHTML или опасные сторонние скрипты, пропускаемые стандартным прокси-сканированием. Для тестирования новой функциональности достаточно установить или обновить дополнение OWASP PTK через встроенный маркетплейс ZAP, настроить движки в разделе "Tools - Options - OWASP PTK" и запустить браузер через Quick Start, указав целевой URL. После навигации по приложению в аутентифицированном состоянии можно начать сканирование вручную через иконку расширения PTK в браузере, а результаты появятся во вкладке Alerts ZAP вместе с остальными находками.

Таким образом, обновление устраняет один из ключевых пробелов в тестировании безопасности современных веб-приложений, объединяя проверки на стороне сервера и клиента в единой консоли. Это позволяет специалистам по безопасности получать более полную картину угроз, особенно в сложных SPA-проектах, где риски всё чаще скрываются не в сетевом трафике, а в логике фронтенда.