Сообщество информационной безопасности получило в своё распоряжение мощный новый инструмент с открытым исходным кодом. На платформе GitHub состоялся релиз фреймворка NeuroSploit v2, позиционируемого как передовое решение для автоматизации пентеста с использованием технологий искусственного интеллекта. Этот инструмент призван переосмыслить традиционные подходы к моделированию угроз и оценке уязвимостей.

Ядром фреймворка является гибкая архитектура, построенная вокруг больших языковых моделей (Large Language Model, LLM). Разработчики сделали ставку на максимальную адаптивность, позволив пользователям выбирать между различными провайдерами ИИ. Таким образом, интеграция возможна с моделями от OpenAI (GPT), Anthropic (Claude), Google (Gemini) и локальными решениями вроде Ollama. Подобный подход минимизирует риски привязки к одному вендору и позволяет организациям встраивать NeuroSploit v2 в существующие инфраструктуры безопасности.

Ключевой особенностью является модульная система специализированных AI-агентов. Фреймворк поставляется с девятью предустановленными ролями, каждая из которых ориентирована на конкретную задачу. Например, агент Red Team имитирует действия реальных злоумышленников, а агент Blue Team фокусируется на защите. Отдельные модули посвящены поиску уязвимостей в рамках программ Bug Bounty, анализу вредоносного ПО (malware) и экспертизе по стандартам OWASP и CWE. Каждому агенту можно индивидуально настроить параметры LLM, включая "температуру" генерации, лимиты токенов и глубину контекста.

Однако применение ИИ в такой чувствительной области, как тестирование на проникновение, сопряжено с рисками. Главной проблемой остаются "галлюцинации" - случаи, когда модель выдаёт правдоподобную, но фактически неверную или вымышленную информацию. Создатели NeuroSploit v2 заявляют о внедрении многоуровневой системы защиты для снижения подобных рисков. Механизмы включают стратегии "заземления" ответов, самопроверку модели на согласованность, а также фильтрацию контента по ключевым словам и проверку на соответствие этическим нормам. Эти "ограничители" призваны минимизировать ложные срабатывания и повысить надёность формируемых отчётов.

С точки зрения функциональности, фреймворк не ограничивается лишь генерацией текста силами ИИ. Он обеспечивает глубокую интеграцию с классическим арсеналом пентестера. Встроенная поддержка позволяет напрямую использовать такие инструменты, как Nmap для сканирования сети, Metasploit для разработки эксплойтов, Burp Suite для анализа веб-приложений, а также SQLMap, Hydra и другие. Результаты автоматизированных кампаний система упаковывает в структурированные отчёты форматов JSON и HTML, что упрощает документирование и передачу результатов.

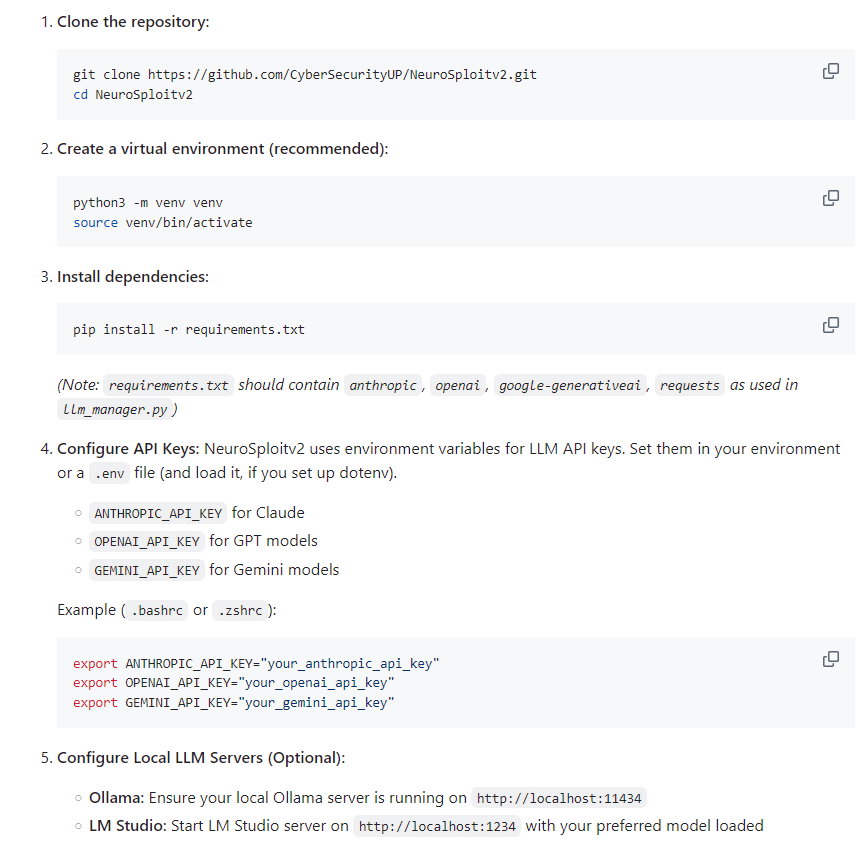

Важно подчеркнуть, что NeuroSploit v2 распространяется под лицензией MIT. Следовательно, его исходный код открыт для изучения, модификации и совместной разработки. Установка требует наличия Python и настройки API-ключей для выбранного провайдера LLM. Развёртывание подобного инструмента в реальных условиях, безусловно, потребует от специалистов по безопасности тщательного тестирования и адаптации под внутренние процессы. Тем не менее, появление таких комплексных решений знаменует новый этап, когда искусственный интеллект становится не просто помощником, а активным участником в арсенале как нападающих, так и защитников.