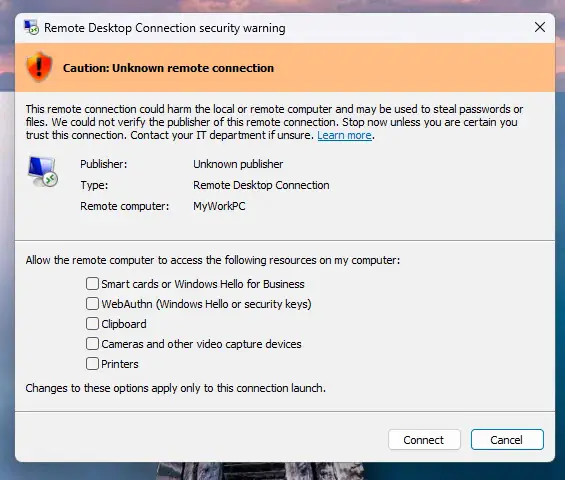

Microsoft официально подтвердила известную проблему, затрагивающую подключения по протоколу удаленного рабочего стола (RDP) после установки обновлений Patch Tuesday от 14 апреля 2026 года. Ошибка проявляется в Windows 11 версии 26H1 (сборка KB5083768). Само по себе обновление было направлено на усиление защиты от вредоносных .rdp-файлов, однако новый интерфейс предупреждений безопасности оказался дефектным: текст и кнопки накладываются друг на друга, что делает невозможным корректное чтение и нажатие. В результате пользователи не могут ни проверить статус издателя, ни разрешить соединение.

Корни проблемы лежат в агрессивной переработке приложения "Подключение к удаленному рабочему столу" (MSTSC). Это стало прямым ответом на активную эксплуатацию уязвимости подмены (спуфинга), которую ранее зафиксировал Национальный центр кибербезопасности Великобритании (NCSC). Злоумышленники использовали RDP-файлы в фишинговых кампаниях, выдавая их за легитимные. Чтобы блокировать этот вектор, Microsoft в апрельском обновлении внедрила принудительный показ детального предупреждения безопасности, которое по умолчанию отключает общий доступ к локальным ресурсам. Это автоматически ограничило доступ к буферу обмена, локальным дискам и подключенным устройствам. Кроме того, в обновлении были закрыты несколько критических уязвимостей в инфраструктуре RDP.

Под ударом оказались прежде всего организации, использующие многоэкранные конфигурации с разными настройками масштабирования. Баг с искажением интерфейса проявляется именно в таких сценариях. Например, если первичный монитор работает со 100-процентным масштабированием, а вторичный - со 125-процентным, окно предупреждения отрисовывается с перекрывающимися элементами. Это не просто косметический дефект: взаимодействие с предупреждением полностью нарушается. Пользователь не видит, кто запросил подключение, и не может нажать кнопки "Разрешить" или "Отклонить". Системные администраторы, которые зависят от автоматизированных RDP-сценариев, столкнулись с блокировкой рабочих процессов.

Команда Microsoft, стремясь оперативно закрыть активную угрозу, внедрила защиту, которая в некоторых конфигурациях оборудования оказалась нефункциональной. В результате компании, которые уже применили обновление, вынуждены выбирать: либо мириться с неработающими предупреждениями и рисковать пропустить фишинговые атаки, либо откатить интерфейс вручную.

Пока Microsoft не выпустила внеочередное исправление или обновление стека обслуживания, администраторам предлагается временное решение. Чтобы обойти искаженный интерфейс, необходимо внести правку в реестр. Для этого нужно открыть ветку HKEY_LOCAL_MACHINE\Software\Policies\Microsoft\Windows NT\Terminal Services\Client. Внутри этого ключа создается или изменяется параметр типа REG_DWORD с именем RedirectionWarningDialogVersion, значение которого устанавливается равным 1. После применения правки система возвращается к старому диалогу предупреждений, который не страдает от бага с масштабированием, но и не показывает новую усиленную защиту от фишинга.

Такой подход временно восстанавливает работоспособность RDP, но снижает уровень безопасности: отключается детальная информация о запросе подключения и автоматическая блокировка общих ресурсов. IT-отделам стоит оценить риски и либо применить эту правку для критических рабочих процессов, либо дождаться официального исправления. Microsoft пока не назвала сроки выхода патча. Ситуация демонстрирует, что даже хорошо задуманные защитные механизмы могут давать сбои, если их интерфейс не протестирован на типичных конфигурациях рабочих станций - в данном случае на системах с разнородным масштабированием экранов.