Популярный тактический шутер Rainbow Six Siege от компании Ubisoft стал мишенью масштабной кибератаки. Злоумышленники получили несанкционированный доступ к внутренним системам управления игрой, что позволило им манипулировать процессами модерации и внутриигровой экономикой. Инцидент привел к временному отключению серверов и вызвал серьезные вопросы о безопасности инфраструктуры издателя.

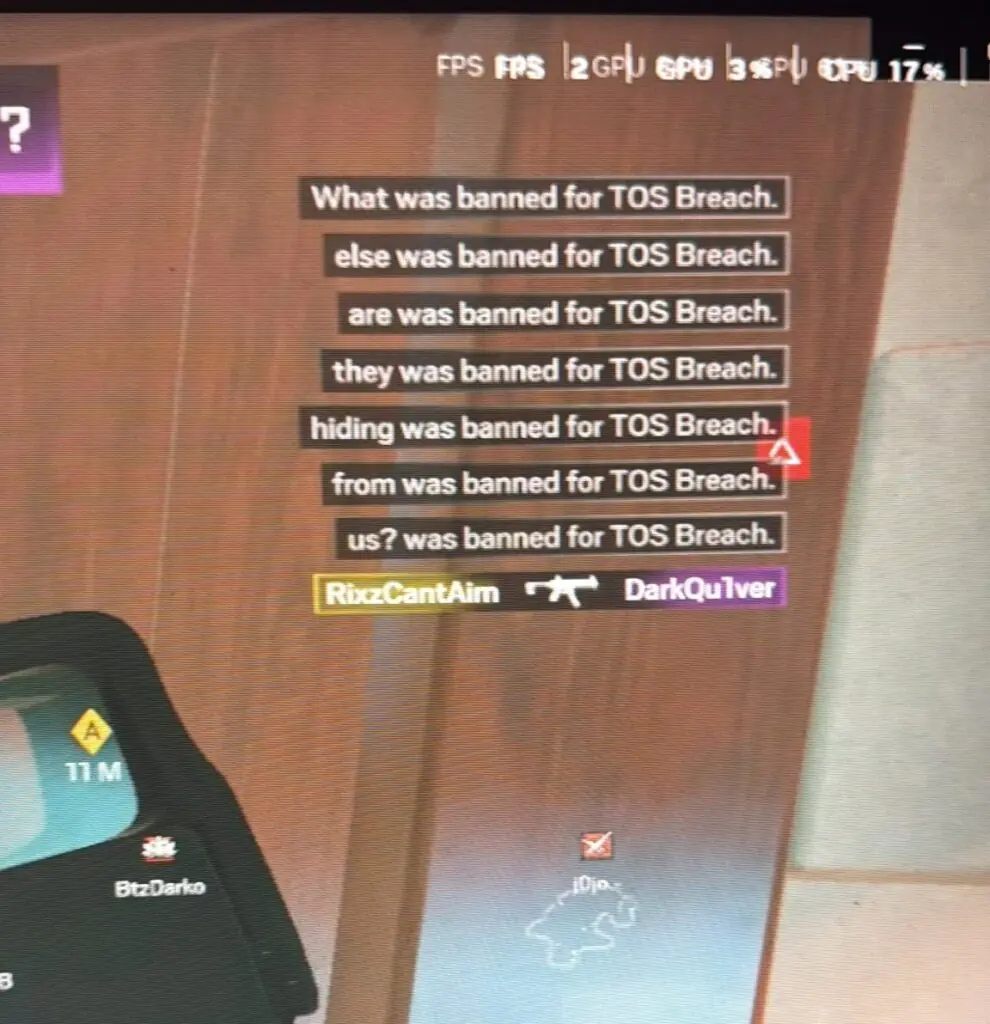

По многочисленным сообщениям игроков и опубликованным скриншотам, атакующие получили возможность блокировать и разблокировать аккаунты пользователей, а также выводить в интерфейс игры фейковые сообщения о банах. Однако наиболее резонансным действием стала массовая раздача внутриигровых ценностей. Хакеры начислили всем игрокам около 2 миллиардов R6 Credits и очков Renown, а также разблокировали весь косметический контент, включая эксклюзивные скины, доступные только разработчикам.

R6 Credits являются премиальной валютой, которую Ubisoft продает за реальные деньги. При текущем курсе, где 15 000 кредитов стоят 99,99 долларов США, раздача эквивалентна приблизительно 13,3 миллионам долларов, бесплатно распределенным между игроками. Этот факт подчеркивает не только техническую, но и потенциальную финансовую составляющую инцидента.

Официальный аккаунт игры в социальной сети X подтвердил факт атаки в субботу, 27 декабря. Представители Ubisoft сообщили, что команда разработчиков в курсе проблемы и работает над ее решением. Вскоре компания была вынуждена полностью отключить сервера Rainbow Six Siege и внутриигровой маркетплейс для локализации угрозы и проведения восстановительных работ.

Компания предприняла ряд мер для нормализации ситуации. Важно отметить, что игроков не будут наказывать за трату неожиданно полученных кредитов. При этом все транзакции, совершенные после 11:00 по всемирному координированному времени 27 декабря, подверглись откату. Ubisoft также отдельно подчеркнула, что не имеет отношения к фейковым уведомлениям о блокировках, появившимся в игре. К утру 29 декабря основные игровые серверы были возвращены в работу, однако маркетплейс и некоторые функции остаются недоступными. Полное расследование и внедрение исправлений, по оценкам компании, могут занять около двух недель.

Причины и масштаб компрометации пока остаются предметом спекуляций. По данным исследовательской группы VX-Underground, за атакой могут стоять несколько не связанных напрямую хакерских группировок. Одна из них публично заявила об эксплуатации недавно раскрытой RCE-уязвимости (уязвимость удаленного выполнения кода) в MongoDB, известной как CVE-2025-14847 или MongoBleed. Этот баг позволяет неаутентифицированным злоумышленникам извлекать конфиденциальные данные из памяти уязвимых экземпляров базы данных, включая учетные данные.

Однако, согласно информации VX-Underground, нарратив инцидента осложняется противоречивыми заявлениями разных групп. В то время как одни хакеры утверждают, что лишь манипулировали игровыми системами, другие заявляют о проникновении во внутренние Git-репозитории Ubisoft и хищении архивов с исходным кодом игр, что позже было опровергнуто как ложь. Третьи пытаются шантажировать компанию, якобы имея данные пользователей. Эксперты отмечают, что лишь часть этих группировок знает друг друга и их заявления часто противоречивы. Пока не представлено никаких публичных доказательств, подтверждающих компрометацию чего-либо за пределами экосистемы Rainbow Six Siege.

Издание Bleeping Computer констатирует, что на данный момент достоверно подтвержден только факт несанкционированного доступа к системам управления конкретной игрой. Утверждения о взломе MongoDB, краже исходных кодов или данных пользователей Ubisoft в целом пока не нашли официального подтверждения. Компания пока не опубликовала детальный технический отчет, оставляя пространство для вопросов о реальных векторах атаки и полноте принятых мер безопасности. Этот инцидент стал очередным напоминанием для индустрии видеоигр о критической важности защиты внутренних административных систем, доступ к которым может привести к мгновенному хаосу в онлайн-проектах с миллионами пользователей.