Компания Keygraph представила Shannon - полностью автономный инструмент для тестирования на проникновение (пентеста), который использует искусственный интеллект для поиска и активной эксплуатации реальных уязвимостей в веб-приложениях. В отличие от традиционных сканеров, которые лишь генерируют предупреждения, новый инструмент самостоятельно создает и подтверждает работоспособность эксплойтов, доказывая критичность найденных проблем. Разработчики позиционируют его как решение для устранения опасного разрыва между редкими ежегодными проверками безопасности и непрерывным процессом развертывания кода.

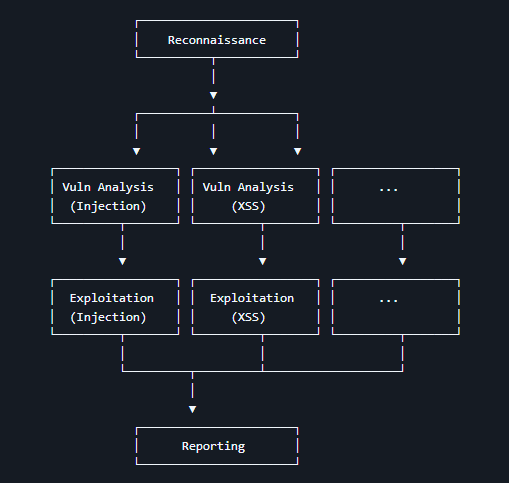

Архитектура и методология: от рекогносцировки до отчета

Shannon эмулирует работу команды кибербезопасности (red team), используя конвейер из нескольких автономных агентов, построенный на базе Claude Agent SDK от Anthropic. Его ключевое отличие - сочетание статического анализа исходного кода (white-box) с динамической эксплуатацией уязвимостей в работающем приложении (black-box). Это позволяет инструменту понимать контекст кода и одновременно проверять гипотезы в реальных условиях.

Работа делится на четыре фазы. На этапе рекогносцировки Shannon анализирует исходный код и с помощью встроенных инструментов, таких как Nmap, Subfinder и WhatWeb, составляет полную карту поверхности атаки, включая конечные точки, маршруты API и механизмы аутентификации. Затем запускаются параллельные специализированные агенты для анализа уязвимостей. Они отслеживают потоки пользовательских данных в коде, чтобы выявить эксплуатируемые векторы атаки, включая инъекции, межсайтовый скриптинг (XSS), подделку запросов на стороне сервера (SSRF) и ошибки аутентификации.

Следующий шаг - фаза эксплуатации. Выделенные агенты-эксплойтеры предпринимают реальные атаки через автоматизацию браузера и CLI-инструменты. Любая гипотеза, которую не удается подтвердить активной эксплуатацией, отбрасывается как ложное срабатывание. В результате на этапе отчетности консолидируются только проверенные находки. Итоговый профессиональный отчет содержит воспроизводимые доказательства концепции (PoC) с готовыми для вставки эксплойтами, что исключает информационный шум и артефакты, характерные для генеративных моделей.

Тестирование и практическое применение

По заявлению разработчиков, в ходе валидации на эталонном наборе XBOW Benchmark, который предполагает анализ исходного кода без подсказок, Shannon показал успешность в 96,15%. В тестах против учебного приложения OWASP Juice Shop инструмент за один автоматизированный прогон обнаружил более 20 критических уязвимостей, включая полный обход аутентификации и полную эксфильтрацию базы данных.

Среди ключевых возможностей - полностью автономный запуск одной командой с поддержкой двухфакторной аутентификации (2FA/TOTP), интеграция с инструментами разведки, покрытие основных категорий уязвимостей OWASP Top 10, параллельная обработка данных для сокращения времени тестирования, а также функция сохранения состояния и возобновления проверки. Доступны две редакции: Shannon Lite с открытой лицензией AGPL-3.0 и коммерческая Shannon Pro для предприятий, которая включает движок для анализа потоков данных на базе LLM и интеграцию с CI/CD.

Для запуска требуется Docker и API-ключ Anthropic. После клонирования репозитория и настройки окружения тест начинается командой, указывающей URL целевого приложения и путь к его репозиторию. Полный цикл проверки, по оценкам создателей, занимает 1-1,5 часа и может обойтись примерно в 50 долларов США при использовании модели Claude Sonnet, в зависимости от сложности приложения. Важное предостережение: инструмент строго предназначен для изолированных, тестовых или сред разработки. Его применение против производственных систем или без авторизации нарушает политику этичного использования и законодательство.

Контекст и значение для индустрии

Появление Shannon знаменует переход к новому этапу автоматизации в сфере кибербезопасности, где ИИ не только находит потенциальные проблемы, но и без участия человека доказывает их критичность через эксплуатацию. Это напрямую атакует одну из главных болевых точек современных SOC и команд разработки: лавину предупреждений, большую часть которых составляют ложные или нерелевантные срабатывания. Инструмент, который по умолчанию предоставляет готовый эксплойт, резко снижает нагрузку на аналитиков, позволяя им сосредоточиться на исправлении реальных, подтвержденных уязвимостей.

С технической точки зрения, подход Keygraph коррелирует с фреймворком MITRE ATT&CK, эмулируя тактики злоумышленника от разведки до выполнения своих целей. Однако здесь эта эмуляция происходит в контролируемых, санкционированных условиях. Внедрение подобных решений может изменить экономику пентестинга, сделав глубокие проверки безопасности более доступными и частыми для стартапов и среднего бизнеса, которые не могут позволить себе регулярные услуги дорогостоящих человеческих команд.

В то же время, как и любая мощная технология двойного назначения, Shannon несет в себе риски. Его открытая версия может быть изучена и адаптирована злоумышленниками для создания более совершенных автоматизированных инструментов атаки. Кроме того, зависимость от проприетарных LLM-моделей (большая языковая модель) и их API ставит вопрос о долгосрочной стабильности и стоимости эксплуатации решения. Тем не менее, выпуск Shannon Pro указывает на четкий коммерческий вектор: интеграция в процессы безопасной разработки (DevSecOps) для крупных организаций, где скорость и масштаб делают чисто человеческий подход непрактичным.

Таким образом, Shannon не просто еще один сканер уязвимостей. Это практическая реализация идеи непрерывного, автоматизированного валидирования безопасности, которая сокращает цикл между обнаружением слабого места и получением неопровержимых доказательств его опасности. Успех этого подхода будет зависеть от точности работы агентов в разнообразных реальных средах и от того, насколько эффективно компании смогут встроить такие инструменты в свои жизненные циклы разработки, не замедляя их.