В сфере информационной безопасности появилась новая тактика компрометации разработчиков: злоумышленники используют механизм форков (ответвлений) на платформе GitHub для распространения вредоносного ПО под видом легитимного open-source проекта. Целью недавней кампании стал популярный нативный клиент Triton для сервиса omg.lol, созданный для операционной системы macOS. Однако вместо ожидаемого приложения для Apple пользователям подсовывается троянизированный архив, содержащий вредоносную программу, предназначенную исключительно для Windows.

Описание

Как работает схема обмана?

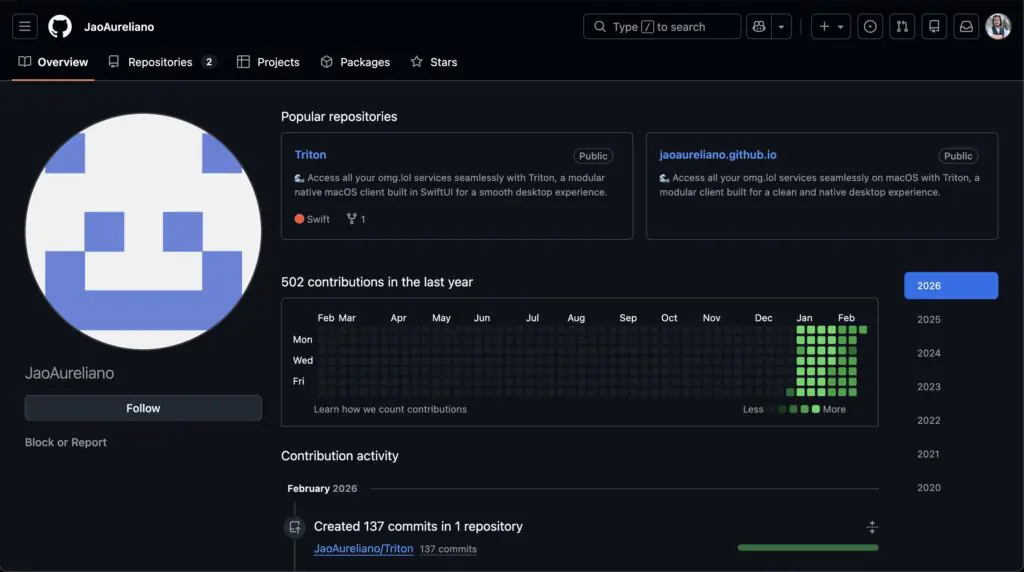

Атака построена на системных особенностях GitHub и психологии пользователей, которые часто слепо доверяют инструкциям в файле README. Злоумышленник под аккаунтом «JaoAureliano» создал форк официального репозитория Triton, однако полностью удалил упоминания оригинального автора - разработчика Otávio C. - и выдал свою версию за официальное приложение. Вместо исходного кода для сборки или готового macOS-приложения репозиторий содержит лишь один файл: архив "Software_3.1.zip", путь к которому искусно скрыт в структуре, типичной для ресурсов Xcode (".xcassets colorset").

Ключевым элементом атаки стал манипулированный файл README. Каждая его значимая часть - описание проекта, раздел «Getting Started», кнопка загрузки и даже «Contributing Guidelines» - ведёт на одну и ту же сырую ссылку GitHub, которая напрямую скачивает вредоносный ZIP-архив. Таким образом, пользователь, следующий стандартным инструкциям по установке, с высокой вероятностью получит на свой компьютер троян, даже не подозревая об этом.

Техники сокрытия и признаки кампании

Аккаунт злоумышленника содержит всего два репозитория, что указывает на целенаправленную, а не долгосрочную операцию. При этом в истории коммитов вредоносного форка наблюдается минимальная реальная активность. Для создания видимости легитимности и сокрытия момента внедрения вредоноса злоумышленник искусственно «накрутил» график contributions с помощью задним числом созданных автоматических коммитов.

Любопытной деталью стали теги репозитория, включающие такие термины, как «malware», «deobfuscation», «pytorch» и «llm-training». Их наличие может быть попыткой представить проект как исследовательский или образовательный, либо же свидетельствует о некомпетентности или ошибке в настройке. В совокупности с неестественными формулировками в README и навязчивыми ссылками на скачивание, эти сигналы выдают плохо замаскированную, но потенциально опасную попытку злоупотребить репутацией GitHub и доверием разработчиков.

Анализ полезной нагрузки и поведения вредоноса

Полезная нагрузка внутри архива "Software_3.1.zip" имеет хэш SHA-256 "39b29c38c03868854fb972e7b18f22c2c76520cfb6edf46ba5a5618f74943eac". На момент анализа лишь 12 из 66 антивирусных движков на VirusTotal детектировали угрозу, что говорит о её относительно низкой распространённости или применении техник обфускации.

Несмотря на маскировку под macOS-приложение, вредоносная программа исполняется исключительно в среде Windows. Это подчёркивает оппортунистический характер кампании: злоумышленники нацелены не на конкретную платформу, а на злоупотребление кросс-экосистемным доверием. Процесс выполнения начинается с извлечения архива, защищённого паролем «infected», с помощью "7za.exe" во временную директорию со случайным именем. Затем "cmd.exe" запускает пакетный скрипт "Launcher.cmd", который, в свою очередь, инициирует выполнение дополнительных компонентов, включая "luajit.exe" для скриптованного поведения.

Вредоносная программа использует ряд мер против анализа: обнаружение отладчиков, длительные интервалы ожидания (sleep) и проверки на наличие виртуализации или песочницы. Эти техники соответствуют тактикам из матрицы MITRE ATT&CK, включая «Выполнение» (Execution, T1059), «Уклонение от защиты» (Defense Evasion, T1140, T1497, T1562), «Обнаружение» (Discovery, T1082, T1012, T1057) и «Командование и управление» (Command and Control, T1071, T1573, T1090).

На диске вредонос исследует ключевые директории Windows, окружения разработчиков (Java, Python, .NET) и журналы, связанные с безопасностью. Доступ к реестру, в частности к разделам конфигурации .NET Framework и системы, может использоваться для профилирования жертвы, подготовки к закреплению в системе (persistence) или доставки целевой полезной нагрузки.

Сетевая активность и маскировка

Сетевое поведение программы включает DNS- и HTTP-запросы к различным конечным точкам. Среди них - домены, связанные с Office ("nexusrules.officeapps.live[.]com", "svc.ha-teams.office[.]com"), сервис геолокации "ip-api[.]com", RPC-узел блокчейна Polygon ("polygon-rpc[.]com") и IP-адрес командного сервера "89.169.12[.]160" с закодированным API-маршрутом. Такое смешение трафика с легитимными запросами к офисным и блокчейн-сервисам призвано затруднить его обнаружение с помощью простых правил мониторинга.

Выводы и рекомендации для специалистов

Данный инцидент ярко иллюстрирует, насколько легко доброкачественный open-source проект может быть превращён в вектор распространения вредоносного ПО через враждебный форк, особенно когда пользователи слепо следуют ссылкам из README вместо загрузки проверенных релизов.

В связи с этим специалистам по безопасности и разработчикам рекомендуется:

- Всегда проверять владельца репозитория и сравнивать его с аккаунтом оригинального автора.

- Внимательно изучать историю коммитов на предмет аномальной активности, такой как массовые задним числом созданные коммиты или её полное отсутствие в ключевых ветках.

- Отдавать предпочтение официальным артефактам сборки (releases), а не прямым ссылкам на архивы в коде или README.

- Обращать внимание на несоответствие платформ - macOS-проект, распространяющий Windows-исполняемые файлы, является явным сигналом тревоги.

Для обнаружения уже произошедшего инцидента специалистам по защите информации следует включить в правила мониторинга хэш указанного файла, подозрительные URL, процессы ("7za.exe", "Launcher.cmd", "luajit.exe"), а также сетевой трафик к офисным и блокчейн RPC-узлам, который не характерен для обычной деятельности компании. Бдительность и проверка источников загрузки остаются ключевыми мерами защиты в экосистеме open-source.

Индикаторы компрометации

IPv4

- 89.169.12.160

SHA256

- 39b29c38c03868854fb972e7b18f22c2c76520cfb6edf46ba5a5618f74943eac