В мире информационной безопасности фишинговые рассылки стали настолько обыденным явлением, что для привлечения внимания экспертов требуется нечто принципиально новое. Именно такая тактика была недавно обнаружена: киберпреступники начали использовать ранее не описанный метод для обхода стандартных средств защиты. Вместо привычных доменов в зонах .com или .net они размещают вредоносный контент на доменах с верхнеуровневым доменом .arpa, которые по своему назначению вообще не должны вести на веб-серверы. Эта техника сочетает в себе эксплуатацию особенностей управления DNS-записями у некоторых провайдеров и использование туннелей IPv6, создавая для защитных решений серьёзную проблему распознавания.

Описание

Суть атаки заключается в злоупотреблении специальной ролью доменной зоны .arpa в глобальной системе доменных имён (DNS). В отличие от обычных доменов, .arpa используется для обратного преобразования IP-адресов в имена - так называемых PTR-записей, критически важных для работы интернета. Однако, как выяснили аналитики, некоторые DNS-провайдеры допускают настройку для поддоменов .arpa не только PTR-, но и A-записей, которые как раз и связывают домен с IP-адресом сервера. Злоумышленники, получив в управление диапазон IPv6-адресов (например, через бесплатные туннельные сервисы), автоматически получают контроль над соответствующим поддоменом в зоне ip6.arpa. Вместо настройки корректной обратной записи они добавляют A-запись, указывающую на свой сервер, и таким образом превращают технический домен для обратного DNS-поиска в работающий веб-хостинг для фишинговой страницы.

В рассылках, которые удалось проанализировать, злоумышленники притворяются крупными брендами и предлагают жертве бесплатный приз. Письмо содержит только изображение, скрывающее гиперссылку. Ключевая особенность в том, что ссылка ведёт не на обычный домен, а на длинную строку обратного DNS, например, "d.d.e.0.6.3.0.0.0.7.4.0.1.0.0.2.ip6.arpa". Для конечного пользователя эта строка скрыта, но когда он кликает по картинке, его устройство разрешает этот .arpa-домен. Поскольку домены в зоне .arpa жизненно важны для функционирования сети и пользуются абсолютным доверием, они крайне редко блокируются системами безопасности на основе репутационных списков или политик. После клика жертва, как правило, проходит через систему распределения трафика (TDS, Traffic Distribution System), где её устройство подвергается фингерпринтингу, и в случае соответствия критериям злоумышленника перенаправляется на финальную мошенническую страницу.

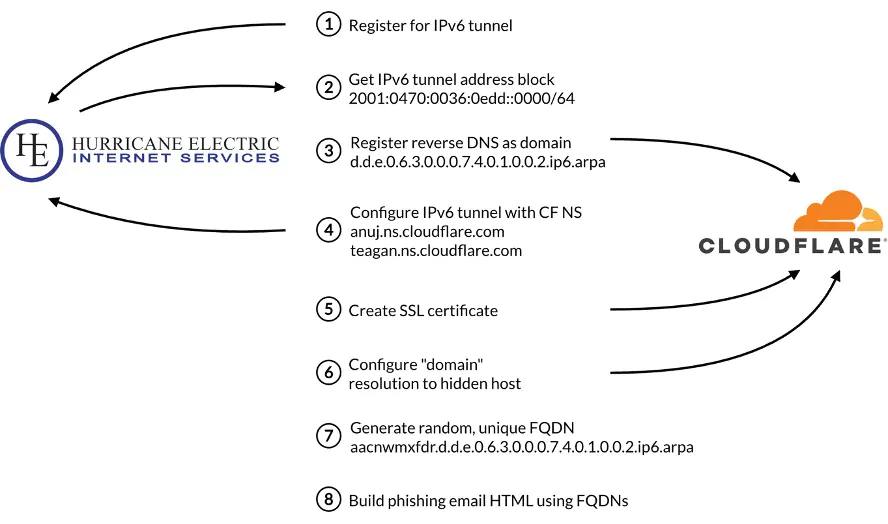

Эта многоступенчатая атака стала возможной благодаря скоординированному злоупотреблению двумя сервисами. Во-первых, это получение бесплатного IPv6-туннеля, который даёт контроль над диапазоном адресов. Во-вторых, и это самое удивительное, - возможность зарегистрировать управление соответствующим .arpa-доменом у DNS-провайдера через веб-интерфейс. Исследователи подтвердили, что такие конфигурации разрешают, в частности, Hurricane Electric и Cloudflare - провайдеры с безупречной репутацией, которую и используют злоумышленники для придания легитимности своей инфраструктуре отчёт аналитической группы. При этом сам IPv6-туннель для доставки трафика не используется - он служит лишь удобным способом получить заветный диапазон адресов.

Важно отметить, что эта тактика - не единственный метод обхода защиты в арсенале данных акторов. В тех же кампаниях активно используется и другой, давно известный приём - захват «висячих» CNAME-записей (dangling CNAME). Это записи, которые продолжают ссылаться на домены или облачные сервисы, срок регистрации которых истёк. Когда злоумышленник перерегистрирует такой домен, он получает контроль над всеми поддоменами авторитетных организаций (университетов, государственных агентств, телеком-компаний), которые на него ссылались. Например, после истечения срока регистрации домена publicnoticessites[.]com, который обслуживал более 120 сайтов местных газет, злоумышленник приобрёл его и получил доступ ко всем связанным CNAME. Аналогичная ситуация произошла с доменами, обслуживавшими глобальные компании пищевой промышленности. Эти скомпрометированные поддомены с высокой репутацией затем годами используются в фишинговых письмах, оставаясь незамеченными.

Содержание самих фишинговых писем варьируется: от обещания «бесплатного подарка» за прохождение опроса (с последующим требованием данных кредитной карты для оплаты «доставки») до предупреждений о приостановке подписки или превышении квоты облачного хранилища. После клика по изображению-приманке срабатывает сложная цепочка перенаправлений через TDS. Исследователям удалось установить, что выше шансы попасть на конечную фишинговую страницу у пользователей мобильных устройств с резидентными IP-адресами. Ещё одной характерной чертой кампаний является крайне короткое время жизни вредоносных ссылок - обычно несколько дней, после чего они начинают возвращать ошибку или вести на безобидную страницу, что значительно затрудняет расследование инцидентов.

Значение этой новой тактики трудно переоценить. Злоумышленники перешли к оружизации критически важной сетевой инфраструктуры, которая по умолчанию считается доверенной. Это делает неэффективными классические защитные механизмы, основанные на анализе репутации домена, данных о его регистрации или статических чёрных списках. Домены .arpa по определению имеют безупречную репутацию, не содержат регистрационных данных и редко блокируются политиками безопасности.

Для противодействия подобным угрозам специалистам по безопасности необходимо пересматривать стратегии фильтрации трафика, уделяя больше внимания поведенческому анализу и аномалиям в DNS-запросах, даже если они направлены к техническим доменам. Провайдерам DNS-услуг следует пересмотреть политики управления записями для зарезервированных доменных зон, таких как .arpa, исключив возможность добавления для них A-записей через публичные интерфейсы. В конечном счёте, эта атака наглядно демонстрирует, что граница между доверенной служебной инфраструктурой и полем для атак продолжает размываться, требуя от защитных решений более глубокого понимания контекста и предназначения сетевых объектов.

Индикаторы компрометации

Domains

- <10 random letters>.1.9.5.0.9.1.0.0.0.7.4.0.1.0.0.2.ip6.arpa

- <10 random letters>.5.2.1.6.3.0.0.0.7.4.0.1.0.0.2.ip6.arpa

- <10 random letters>.8.1.9.5.0.9.1.0.0.0.7.4.0.1.0.0.2.ip6.arpa

- <10 random letters>.9.a.d.0.6.3.0.0.0.7.4.0.1.0.0.2.ip6.arpa

- <10 random letters>.d.d.e.0.6.3.0.0.0.7.4.0.1.0.0.2.ip6.arpa

- actinismoleil.sbs

- cablecomparison.shop

- cheapperfume.shop

- drumsticks.store

- dulcetoj.com

- fightingckmelic.makeup

- golandof.com

- hobsonsms.com

- hyfnrsx1.com

- politeche.com

- publicnoticessites.com

- taktwo.com

- toindom.com