Специалисты по информационной безопасности зафиксировали новую волну фишинговых атак, в которых злоумышленники активно используют облачную платформу Replit для размещения вредоносного контента. Целью атаки является кража учетных данных пользователей, которые попадаются на уловки мошенников, имитирующих сообщения от популярных онлайн-сервисов.

Описание

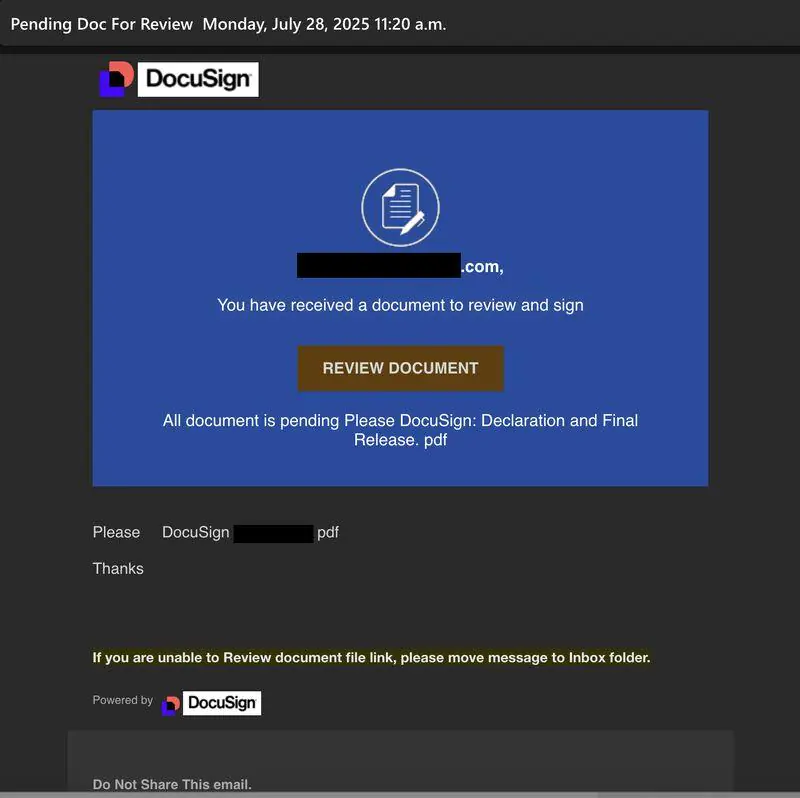

Фишинговые письма рассылаются с помощью скомпрометированных почтовых адресов, что повышает доверие жертв к поддельному контенту. В тексте таких писем содержатся ссылки, ведущие на страницы, размещенные на Replit - облачной платформе, предназначенной для разработки и хостинга программного кода. Преступники используют эту площадку, чтобы обходить традиционные системы защиты, так как многие сервисы не блокируют домены Replit по умолчанию.

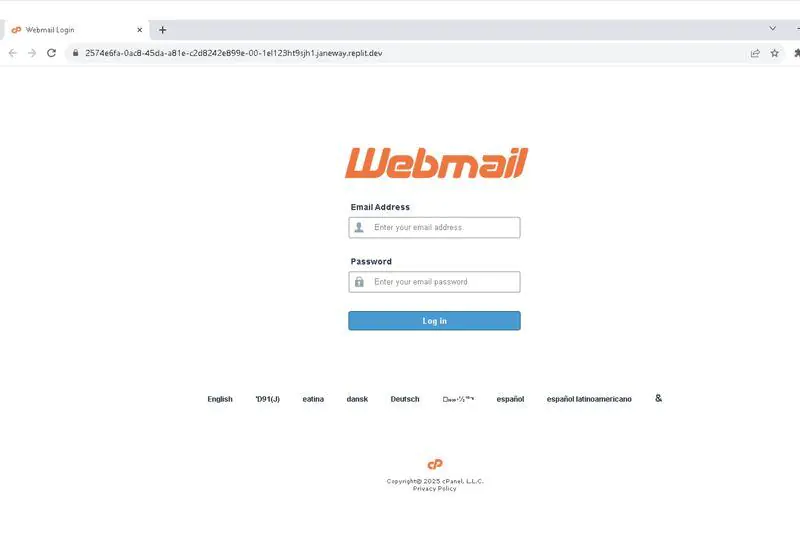

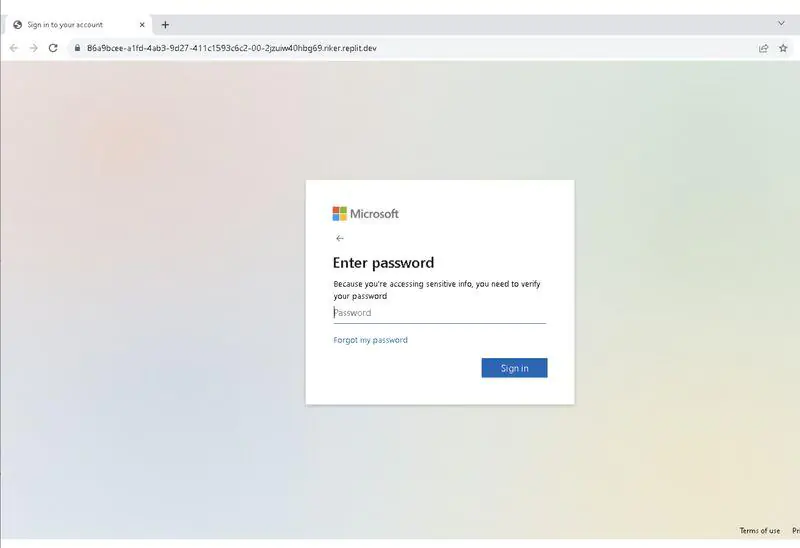

Попав на поддельную страницу, пользователи видят интерфейс, практически неотличимый от официальных сайтов таких сервисов, как банки, почтовые провайдеры или социальные сети. Жертвам предлагается ввести свои учетные данные под предлогом обновления информации, проверки безопасности или восстановления доступа к аккаунту. После ввода логина и пароля данные автоматически отправляются злоумышленникам, которые затем могут использовать их для несанкционированного доступа к аккаунтам.

Эксперты отмечают, что использование легитимных облачных платформ для размещения фишинговых ресурсов - это растущий тренд в киберпреступности. Подобные сервисы, включая Replit, GitHub Pages и другие, предоставляют удобные инструменты для быстрого развертывания веб-страниц, что привлекает злоумышленников. Кроме того, многие компании и пользователи не ожидают угрозы от доменов, связанных с известными разработческими платформами, что делает атаки более эффективными.

Несмотря на то что Replit и подобные сервисы активно борются с нарушителями, удаляя фишинговые проекты, злоумышленники быстро восстанавливают свои ресурсы под новыми именами, используя автоматизированные скрипты для массового создания страниц. Это усложняет процесс блокировки и увеличивает время, в течение которого вредоносные ссылки остаются активными.

Специалисты рекомендуют пользователям быть особенно внимательными при переходе по ссылкам из электронных писем, даже если они выглядят легитимными. Важно проверять домен сайта, на который ведет ссылка, и убедиться, что соединение защищено протоколом HTTPS. В случае сомнений лучше напрямую заходить на официальные сайты сервисов, не переходя по подозрительным ссылкам.

Пока киберпреступники продолжают совершенствовать свои методы, облачные платформы остаются уязвимым звеном в цепочке безопасности. Компаниям и разработчикам необходимо усиливать механизмы модерации и автоматического обнаружения фишинговых ресурсов, чтобы минимизировать риски для пользователей. В то же время сами пользователи должны повышать свою цифровую грамотность, чтобы не стать жертвой очередной атаки.

Индикаторы компрометации

URLs

- http://2574e6fa-0ac8-45da-a81e-c2d8242e899e-00-1el123ht9sjh1.janeway.replit.dev

- https://86a9bcee-a1fd-4ab3-9d27-411c1593c6c2-00-2jzuiw40hbg69.riker.replit.dev