Информационная безопасность социальных сетей столкнулась с новой изощрённой угрозой. Злоумышленники научились легитимно использовать инфраструктуру управления бизнес-аккаунтами Meta* для массовой рассылки фишинговых писем, которые практически неотличимы от настоящих системных уведомлений. Эта атака представляет особую опасность для компаний и маркетологов, использующих Facebook* и Instagram* для рекламы, поскольку обходит многие традиционные средства защиты электронной почты.

Описание

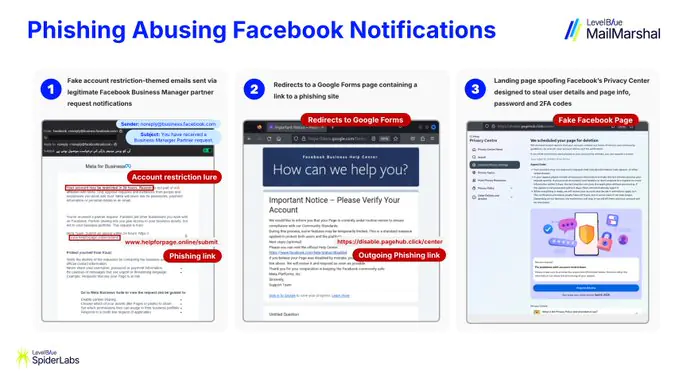

В основе схемы лежит эксплуатация функционала Meta Business Suite (ранее Facebook* Business Manager) - платформы для управления рекламными кабинетами, страницами и правами доступа. Злоумышленники создают или компрометируют бизнес-аккаунты в этой системе, после чего отправляют настоящие запросы на добавление в партнёры или на предоставление доступа к активам. Ключевая особенность атаки - манипуляция названием аккаунта или страницы, от имени которой идёт приглашение. Вместо нормального имени бизнеса злоумышленники вписывают в него текст, призванный вызвать чувство тревоги и срочности, например: "Ограничение Аккаунта", "Нарушения в Рекламе" или "Страница Будет Отключена".

Этот текст становится заголовком в стандартном письме-уведомлении от Meta, что заставляет получателя поверить в наличие неотложной проблемы с его бизнес-страницей или рекламными кампаниями. Поскольку уведомления генерируются настоящими серверами Meta, письма приходят с официальных доменов компании, таких как Facebook*mail.com, и безупречно проходят проверки аутентичности электронной почты - SPF (политику отправителя), DKIM (цифровую подпись) и DMARC. Для фильтров безопасности, ориентированных на репутацию отправителя и домена, такие сообщения выглядят абсолютно легитимными.

Согласно отчёту экспертов из SpiderLabs, исследовательской команды компании LevelBlue, ссылки в таких письмах ведут жертву не напрямую на фишинговый сайт. Сначала происходит редирект через доверенные и законные веб-сервисы, такие как Google Forms или другие платформы для хостинга форм и облачных приложений. Эта цепочка перенаправлений помогает ссылкам обходить проверки на репутацию URL (URL reputation checks) и позволяет операторам кампании быстро менять финальные вредоносные домены, практически не внося правок в само письмо. Конечной точкой становится тщательно сфабрикованная страница, имитирующая раздел справки Facebook* (Facebook* Help) или Центр конфиденциальности Meta.

На этой фишинговой странице пользователю предлагают "подтвердить" учётную запись, обжаловать мнимое ограничение или восстановить доступ к рекламе, введя конфиденциальные данные. Типичная форма запрашивает логин и пароль от Facebook*, данные бизнес-страницы, контактный email, номер телефона, а иногда и платёжную информацию, привязанную к рекламному кабинету. В более продвинутых вариантах атаки крадут и коды двухфакторной аутентификации (2FA), либо дают инструкции, как обманом выманить у пользователя одноразовые пароли, что приводит к полному захвату аккаунта.

Успех такой атаки имеет катастрофические последствия. Получив контроль над Business Manager или связанным рекламным кабинетом, злоумышленники могут запускать мошеннические рекламные кампании, перенаправлять трафик на сайты с вредоносным ПО или использовать взломанный аккаунт как плацдарм для атаки на другие связанные бизнес-системы партнёров. Опасность метода заключается в идеальном сочетании социальной инженерии, эксплуатирующей чувство urgency (срочности), и доверенной инфраструктуры, которую привыкли считать безопасной как пользователи, так и автоматические системы защиты.

Традиционные решения для безопасности email, полагающиеся на репутацию отправителя, доменную аутентификацию или простые чёрные списки URL, часто не могут распознать эти сообщения как угрозу. В результате эффективное обнаружение таких кампаний всё больше зависит от поведенческого анализа, выявления аномалий в языке и вёрстке тела письма, а также постоянного мониторинга подозрительных цепочек редиректов и вновь зарегистрированных фишинговых доменов. Эксперты по безопасности единодушно рекомендуют никогда не одобрять запросы в Business Manager и не решать проблемы с аккаунтом, переходя по ссылкам из писем, даже если отправитель выглядит как Meta*. Вместо этого необходимо входить в Facebook* или Meta Business Suite напрямую, через сохранённую в закладках ссылку или официальное приложение, и проверять уведомления и запросы исключительно внутри платформы. Для организаций критически важными мерами остаются обязательное использование многофакторной аутентификации, строгое ограничение круга лиц, имеющих права на управление бизнес-активами, и регулярное обучение сотрудников распознаванию фишинговых сценариев, построенных на имитации официальных запросов и создании искусственной срочности.

* Компания Meta и её продукты (включая Instagram, Facebook, Threads) признаны экстремистскими, их деятельность запрещена на территории РФ.

Индикаторы компрометации

Domains

- aisupportpage.online

- helpforpage.online

- pagereport.online

- pagereview.online

- pagesactnow.help

- pageshub.click