В период с конца декабря 2025 года по конец января 2026 года наблюдалась серия масштабных спам-кампаний, в которых злоумышленники злоупотребили репутацией доверенного домена облачной платформы Atlassian Jira Cloud. Это позволило вредоносным рассылкам эффективно обходить традиционные системы фильтрации электронной почты. Целями стали организации и частные лица по всему миру, причем письма были адаптированы для носителей английского, французского, немецкого, итальянского, португальского и русского языков.

Описание

Особое внимание злоумышленники уделили государственным и корпоративным структурам, а также высококвалифицированным специалистам из России, проживающим за рубежом. Конечной целью кампаний был перенаправление жертв на сайты сомнительных инвестиционных схем и онлайн-казино, что указывает на финансовую мотивацию атакующих.

Данный инцидент наглядно демонстрирует новую тенденцию, когда злоумышленники используют легитимные SaaS-платформы (программное обеспечение как услуга) для доставки фишинговых писем и спама. Встроенные механизмы аутентификации, такие как SPF (Sender Policy Framework) и DKIM (DomainKeys Identified Mail), которые повышают доверие к почте от известных облачных провайдеров, в данном случае сыграли на руку злоумышленникам. Письма, отправленные с домена "atlassian.net", проходили проверки подлинности и воспринимались системами безопасности как легитимные уведомления от службы управления проектами Jira. Это подрывает устоявшиеся допущения о доверии к электронным письмам от известных SaaS-провайдеров и требует пересмотра подходов к защите почтовой инфраструктуры.

Анализ кампании показал, что атака была высокоавтоматизированной. Злоумышленники массово создавали пробные учетные записи в Atlassian Cloud, используя случайные имена для экземпляров Jira. Критически важно, что для создания экземпляра не требовалась верификация домена, что значительно снижало порог входа для атакующих и позволяло быстро разворачивать и ликвидировать инфраструктуру. Для рассылки писем использовалась встроенная в Jira функция автоматизации (Automation), которая позволяет настраивать правила отправки уведомлений. Это давало злоумышленникам полный контроль над процессом рассылки, при этом получателю не нужно было быть зарегистрированным пользователем в проекте Jira, что сохраняло анонимность операции.

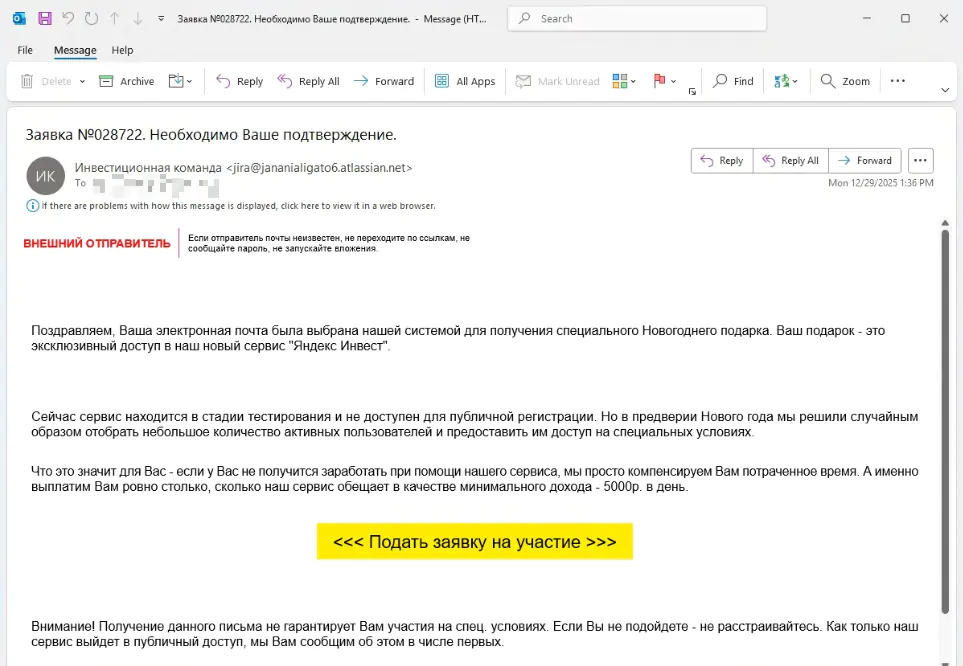

Выбор целей был неслучайным. Согласно данным телеметрии, атакующие фокусировались на организациях, которые уже используют Atlassian Jira в своей работе. Логика проста: сотрудники таких компаний привыкли получать и доверять уведомлениям от этой платформы, что повышало вероятность успешной доставки письма в папку «Входящие», а не в «Спам». Тема писем тщательно локализовалась под язык получателя, что также повышало вовлеченность. Например, для русскоязычных целей использовались темы вроде «Заявка №... Требуется ваше подтверждение», а для итальянцев - «Доступна новая игровая возможность».

Содержимое писем содержало ссылки, которые через цепочку перенаправлений вели жертв на финальные сайты. В этой цепочке была задействована легитимная система распределения трафика (Traffic Distribution System, TDS) Keitaro, обычно используемая в партнерском маркетинге. В данном контексте она была использована для скрытия конечного адреса и перенаправления пользователей на страницы с инвестиционными «предложениями» или азартными играми. Использование подобных легальных промежуточных сервисов усложняет блокировку вредоносных ссылок на ранних этапах.

Последствия таких атак выходят за рамки простого спама. Для организаций это риск компрометации сотрудников, которые могут перейти по ссылке и стать жертвой мошенничества, что потенциально ведет к финансовым потерям. Кроме того, массовые рассылки с доверенного домена могут подорвать его репутацию, что в будущем приведет к проблемам с доставкой легитимных служебных писем от самого Atlassian. Для ИТ-специалистов этот кейс служит тревожным сигналом о необходимости усиления защиты именно на уровне облачных SaaS-приложений, которые все чаще становятся вектором для атак.

Что могут сделать компании для защиты? Во-первых, необходимо внедрять продвинутые решения для безопасности электронной почты и совместной работы, которые используют многоуровневые методы обнаружения, включая анализ поведения и контекстную проверку идентичности отправителя. Такие системы способны выявлять аномалии даже в письмах, прошедших стандартные проверки SPF/DKIM. Во-вторых, важно обучать сотрудников, особенно в отделах, активно использующих инструменты вроде Jira, обращать внимание на контекст уведомлений: легитимное письмо от Jira всегда связано с конкретной задачей или проектом, с которым работает пользователь. В-третьих, службам безопасности следует рассмотреть возможность ужесточения политик для входящей почты от SaaS-провайдеров, внедряя дополнительные проверки на основе анализа содержимого и репутации конкретного экземпляра отправителя.

В заключение, эта кампания является своевременным напоминанием о том, что доверенная цифровая экосистема предприятия - включая облачные сервисы - становится новой ареной для кибератак. Злоумышленники постоянно ищут и находят способы злоупотребления легитимными функциями популярных платформ. В ответ организациям необходимо двигаться от простого доверия к домену к более глубокому анализу намерений и контекста каждого сообщения, чтобы эффективно противостоять подобным тактикам.

Индикаторы компрометации

IPv4

- 188.137.251.154

- 80.89.237.99

- 85.239.37.79

- 89.105.217.94

Domains

- 1winapps2.site

- 20fdssadsad.atlassian.net

- 3traveonkun.atlassian.net

- 5ameyowin.atlassian.net

- 5juelrnlt.atlassian.net

- 99juelrnlt.atlassian.net

- adrinal.com

- ambiguityserial.site

- annamediumsmotretgo.online

- audrey-reid.online

- autsorsserialbdk.online

- autsorsserialkhy.online

- autsorsserialoue.online

- autsorsserialrpv.online

- autsorsserialtyr.online

- autsorsserialyuu.online

- barankiny-serial.online

- barankinyserialxud.online

- besplanto.online

- besprincypnievpiterenovyeserii.online

- blackjackonlineplay.com

- caszxcmial1964.atlassian.net

- caszxcmial2354.atlassian.net

- caszxcmial31235.atlassian.net

- caszxcmial5613.atlassian.net

- chikatiloserialsxe.online

- dotime.ru

- faciniancu2.atlassian.net

- goutiermathea2.atlassian.net

- goutiermathea4.atlassian.net

- goutiermathea5.atlassian.net

- goutiermathea7.atlassian.net

- goutiermathea8.atlassian.net

- goutiermathea9.atlassian.net

- jananialigato3.atlassian.net

- jananialigato4.atlassian.net

- jananialigato6.atlassian.net

- jananialigato7.atlassian.net

- jananialigato8.atlassian.net

- jsldifjzxu3015.atlassian.net

- natsukage.jotakoxi.cyou

- norawfzkwn10.atlassian.net

- norawfzkwn55.atlassian.net

- norawfzkwn66.atlassian.net

- norawfzkwn7.atlassian.net

- norawfzkwn8.atlassian.net

- norawfzkwn9.atlassian.net

- toprapes.com

- turok1990-one.online

- yandzxkc6135.atlassian.net

- yandzxkc71338.atlassian.net

- yandzxkc8354.atlassian.net

- yandzxkc9135.atlassian.net

- zavicevaa72212.atlassian.net

- zimorodoktv.online

SHA256

- 38ceb6fed0a2bcfd627469305b81b7e2f4eb7564768f7e103645dab849940aba

- 43bc0b395cc53490c7cf43be348890241ca8bee07cbddc3062fe5822866657e4

- 73052241b2bc103e19db2096608d686a266964d952944d3de12adc415c22927a

- 8574f1be0740ee6480f220d590d0eddb2bd02c0b30875daa943cbd2de8553cd1

- bac38e5d38782e33dd995b9822228f88e06157ab8d9fd1fe20a31a550db0d354

- e9785ec2f27fc97cd57552c484dc34b650e116d090a98fc48f957c48e440ba7d