В мире онлайн-игр, где сообщества строятся на доверии и совместном творчестве, появилась новая угроза, маскирующаяся под безопасные хабби-проекты. Речь идёт о мошеннических Minecraft-серверах, которые под предлогом защиты от вредителей (гриферов) и создания "уютной" атмосферы на самом деле вынуждают игроков устанавливать модификации, содержащие сложные программы-стилеры. Эти вредоносные программы крадут учётные данные, платежную информацию и даже получают долгосрочный контроль над системами жертв. История с сервером SugarSMP, расследованная модераторами сообщества r/computerviruses, стала ярким примером изощрённой многоуровневой кампании, сочетающей техническую хитрость и агрессивную социальную инженерию.

Описание

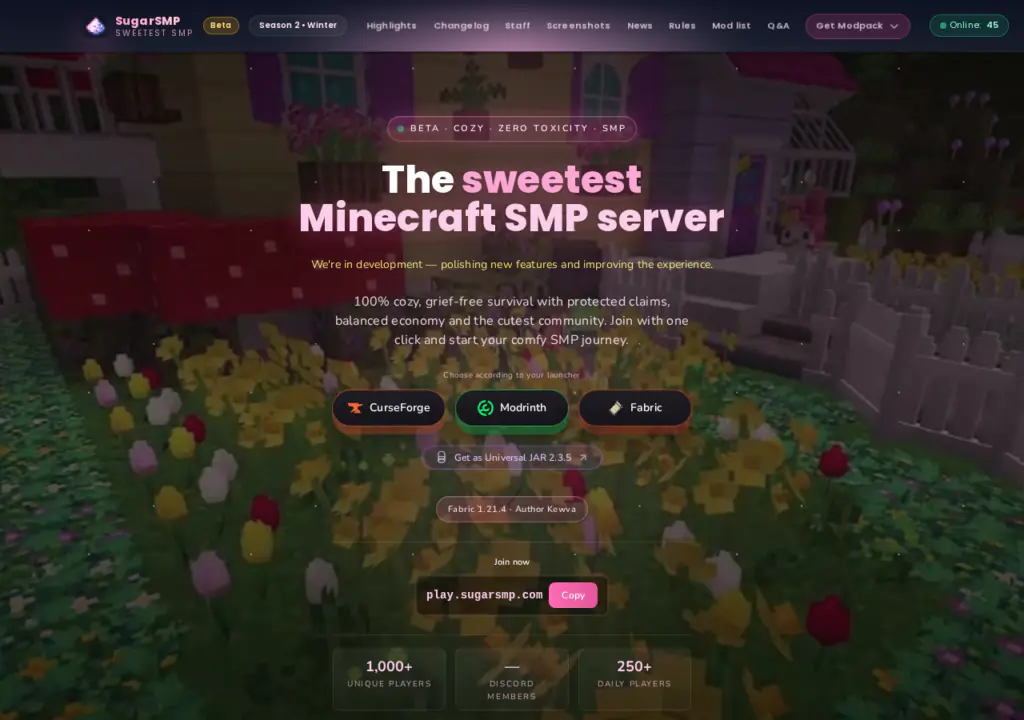

На первый взгляд, SugarSMP выглядел как типичный приватный сервер для Java-версии Minecraft, предлагающий игрокам "выживание без гриферов с защищёнными участками". Сайт проекта был наполнен скриншотами, видеороликами, отзывами и списком персонала, а статистика показывала стабильное число игроков онлайн - от 35 до 45 человек. Для подключения, как это часто бывает на модифицированных серверах, требовалось скачать специальный набор модов (модпак). Однако первым тревожным звонком для исследователей стало неестественно стабильное число игроков, не менявшееся в зависимости от времени суток, что намекало на возможную фальсификацию данных самим сервером для создания видимости активности.

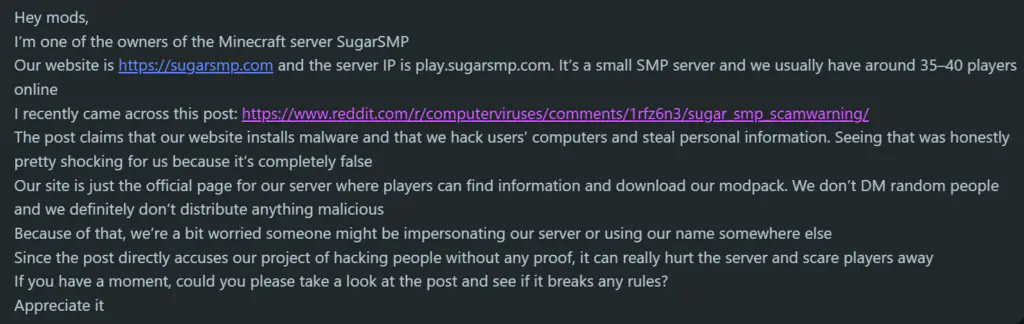

Подозрения переросли в целенаправленное расследование после того, как владелец SugarSMP, используя взломанный аккаунт разработчика модов, обратился к модераторам Reddit с требованием удалить пост, в котором пользователь RevolutionaryBug4262 предупреждал о мошенничестве. В своём обращении пользователь детально описал, как после установки модпака с сайта столкнулся с экраном-вымогателем, получил угрозы о публикации личных данных и требованием выкупа в 300 долларов. Злоумышленник, по словам жертвы, заявил о доступе к паролям из браузера, фотографиям из iCloud и полному контролю над ноутбуком. Этот инцидент побудил исследователей изучить архивные версии сайта через Wayback Machine, где им удалось найти и проанализировать исходный вредоносный модпак SugarSMP-1.0.zip.

Технический анализ выявил сложную вредоносную нагрузку, встроенную в легитимный мод AppleSkin, добавляющий в игру информацию о сытости персонажа. Злоумышленники модифицировали один из классов мода ("DebugInfoHandler.class"), добавив в его код инициализацию фонового потока, который запускал основной вредоносный модуль, названный исследователями Spark stealer. Этот стилер использовал уникальный метод обфускации, преобразуя строки в символы шрифта Брайля и включая в код ASCII-арт. Его функционал был впечатляюще широк: кража токенов Discord, сессий Telegram, данных браузеров (учётные записи, cookies, платежные данные), информации из кошельков криптовалют, а также учетных данных Steam. Отдельный модуль занимался внедрением вредоносного JavaScript-кода в клиент Discord, что позволяло перехватывать платежные методы, списки друзей, токены двухфакторной аутентификации и отслеживать действия пользователя.

Для обеспечения устойчивости в системе Spark stealer использовал трёхслойный механизм. Помимо запуска при каждом старте игры, вредоносный код внедрялся в Discord, сохраняясь до переустановки приложения. Третий, наиболее коварный уровень, заключался в создании запланированной задачи Windows с именем "ExplorerStartup", которая копировала JAR-файл стилера в системную директорию и обеспечивала его автозагрузку при старте операционной системы. При этом социально-инженерная составляющая кампании была не менее проработана. Угроз-акторы создавали фейковые положительные обзоры на сайтах-листингах Minecraft-серверов, размещали бессмысленные "прямые трансляции" на YouTube для имитации легитимности и активно подавали жалобы на удаление любых предупреждений о мошенничестве в социальных сетях, используя для этого компрометированные учётные записи с хорошей репутацией.

Более того, SugarSMP оказался не единичным случаем. Исследователи обнаружили целую сеть похожих сайтов с Minecraft-серверами, использующих одинаковые маркетинговые формулировки про "уют" и "отсутствие токсичности". Большинство из них на момент проверки также распространяли различные стилеры, в основном написанные на JavaScript с использованием фреймворка Electron. Эта тактика "чистой приманки", когда сайт может временно раздавать легитимные файлы для отвода глаз, а затем снова переключаться на вредоносные, значительно осложняет анализ и реагирование со стороны специалистов по безопасности.

Данный инцидент наглядно демонстрирует, как угрозы из мира игрового сообщества эволюционируют в сторону комплексных целевых атак. Злоумышленники эксплуатируют базовое желание игроков к безопасной среде, их доверие к репутации сообществ и техническую необходимость устанавливать сторонние моды. Для игроков главный вывод - критически важно скачивать модификации и модпаки исключительно с официальных и проверенных платформ вроде CurseForge или Modrinth, избегая прямых ссылок с непонятных приватных серверов. В случае потенциального заражения стилером, как Spark, необходимо полностью переустановить Discord, проверить и удалить подозрительные запланированные задачи в Windows, сменить все пароли, хранившиеся в браузерах, отозвать сессии, а для криптокошельков - создать новые с новыми seed-фразами. Для специалистов по безопасности этот кейс - напоминание о важности мониторинга не только корпоративных периметров, но и, казалось бы, безобидных хобби-активностей, которые могут стать точкой входа для серьёзных инцидентов.

Индикаторы компрометации

Domains

- bunnycraft.online

- cherriecraft.com

- cutiecraft.network

- cutiemc.com

- cutiesmc.com

- cuttiescraft.com

- cuttiesmp.com

- greatsmp.com

- hellocraft.online

- hellokittycraft.net

- hellokittymc.online

- hellopink.net

- kitllycraft.net

- kitlycraft.net

- kitseramc.com

- kittenclient.com

- kittenmc.com

- kittensmc.com

- kitten-smp.com

- kittiemc.com

- kittieslandmc.com

- kittiysmc.com

- kittlycraft.com

- kittlycraft.net

- kittycraft.com

- kittycraft.online

- kittycraft.site

- kittypinkiecraft.com

- kittypixel.com

- kittyscrafts.com

- kittysmp.net

- kuromicraft.online

- lanchemc.com

- minicraft.world

- mysticraftsmp.fun

- neekocraft.com

- owocraft.com

- pinkcraftmc.com

- pinkiecraft.com

- playpinkycraft.com

- playsweetcraft.site

- ponyrise.com

- ragnacook.site

- sanriocraft.online

- sanriomc.com

- sanriomc.online

- softiecraft.com

- sugarsmp.com

- sweetcraft.net

- sweetiecraft.net

- uwucraft.net

SHA256

- 0221d06009b9848a3e1be34405fef1d586b84d115f10109de8f9c2e4806b6f40

- 060ed0ec27a0a4ad7b55425ed56d8ef0c55aa61b499d4884d1679f18d518ddf3

- 06e12e4393c9554c81bd087446e32890a45fc77ab6f048e0dd0db1d4cc010f1f

- 16ca5165e297c6c20003186943571394173249f10e376f4d1c085304f5cca087

- 19645fc596fd49196581f751f9217030d5bec9eb10d1d836668407e0304730aa

- 1a6bceaf9e4efe70144984dc76be7c9d0ffcfaaeb76325a4394f6eb14e3a5135

- 225f57aba3250d648e7bc4ad51b533552a3a0e0425817d02b1d3b668fddf78bc

- 28a03d29e99c75fc9603b9e5193f97feca561bdc6db4271cdb2d522b9d5b2ae3

- 2a4ee7edcd12ea727af4eec78ae4e15620678cb9a53b53630acb7144097efb11

- 2c5fb4e1b75c2a26e9e186069d61e8204c7dc8752d3b9b95087b19b1020df691

- 38c55481911e7f789fc68628c7b9d9a2f8139524ac2deffe85ffe3ac9dce8178

- 424a1ab33890d6c6448dfc25507ac17d48e7d406caf287c62082225ef1c5358d

- 495d1d500afc5ec700a0a15bf34862973e8e0152f9346b322a468cbe6e7c9d1e

- 4c52f12b45f5c0afb3684647222419332c1627ea95af03553fdd9e3a509d272b

- 52601d295b5468aa9e2db1802fe55dab437128584df4f20e9bac164ac4ec8ec3

- 53e059cab287674515454b51f4dda281d0812a51fff2c9c7f9b077d3a475600a

- 54f00324f7070a9a7308fdea9eaaa58e96e96273608a75db5bacdd410f50f0c0

- 5620216dc128a3d9292defee29b7f295c33eda97e5be9a0eede777d9d70efae5

- 5b573de08c6980957556c94666e81544cdb0d084e9e880cb32c937a851274930

- 62528f64a6515df67129ca7bea4cca43b01146d2d166cc3b0bd890f27efc38ea

- 67e3dbde303c8fc70020ee94c0036a1499f34d029655f6f1d156fbe002125470

- 6961710721e74d9b3f28dd595b01abc7ee71f0d8339b4cf95679435601302ae6

- 69cfd3024bb89fc2f7fdeb87c77b35bf8216e31c2146161f0b3dfaec25da771f

- 6e843f82431acbcb35dffcb1a5ae40ef4c1127e9ae6f2e5f738e7355d3a89ceb

- 7115dcd7a17c6d5f4e01d72a7056a6f7e9a9ea7556b6f8fce02be0b97f632ddf

- 7365bb5c74edcbf71977b31280d69aed7e6a49c8a80ab8076fef84f138df98e4

- 74064d191ab454bbf75e899e4097332d4a8897b13c448db02022c662135e8405

- 7b9b75d7febf015003ac167e122b0cdfc561883b725252d593a85a42eba4b6bc

- 7e7c533bd42d386d95e6bd299efc1ad3ef5ea58e69c08bdd2d02fc97e89e0e53

- 7ec97405aeb271c73a7bbb9d466f755c18921f16403dab581e79d1096aadfd03

- 7f239306e6e32246a07818b3600932c1ad85a42e9902370d98d9fc0f1b120ec7

- 85872d267e1125e8bba0c460a8a7416d0845e9794a49a90a0dde8c9401f07a03

- 85892a04d28e1962511c2aa4ffd5e9ef3e34e4280a2022427d617d884fa1e774

- 8c2c4ff54b48631d324b643a333ae08161a091f439cfcb684cdf2157a42c9912

- 8e79a1a6e6df1f622fbbd2bde9fe19f93340da2bd1be6d70b91fd62dce5e74e0

- 90b6a76843e74362c92ef691a0d078a5cc0cdc2a396ecf1b63eae7291215faff

- 997f7449d7b98aa08ad37c7953a51ad3f95e7532824959b7eba3953b30e76475

- a3e88f95484965f7c9a34731ffca42fcaea25e917f5a6d70ab86c941cf23b832

- b59ded7da641637ec3a95fe78b8b1c69d7a85bb9a70351e80f26b334fe452699

- c08c9be47baddbb62f69b70932221d89f8a9984c778b762212676c470ba329cb

- c4fc36d968c0c190716ecefac4f8fdea92de88fd94080108ef85a96512eb6471

- ca48b83c93875285dd66ba33e11a5483b193d605da924b126e96cf4034c28e67

- d6832ecc0d04a0621fbe1ed19311577f6a750bfb68460809bc9dfa571c222206

- d9ad0330531ddf455438714192de9b3c7755d50acf939cb4de97ba6fb39fb1ae

- deef632b35470738485067d3c757d1fdb7e45393b59010ce170e69c23b3a092d

- dfef4a07800ad08e09390291647e4cf50c77d1a83e076c181103f25a77dd5697

- e340d345dfd492393971c8602fd4863583247fa46cd834fe5e87258d18fc2eac

- e4598c17b948526ccc3f586857363a75c95e695a5125d5b4fed088b27a58100e

- f45a28e7a6d64bfb4e74d6ffed115e79afb005d5c33dfcd1045b068c03b0e480

- f8002a0a621bf26d562c8cca86acb490084648379a8f9340f3329eeaa9124685

- fa2a590dfdbc9170be58764f8da6a27a81d551b00a21061a9dc03bfab78f9e63