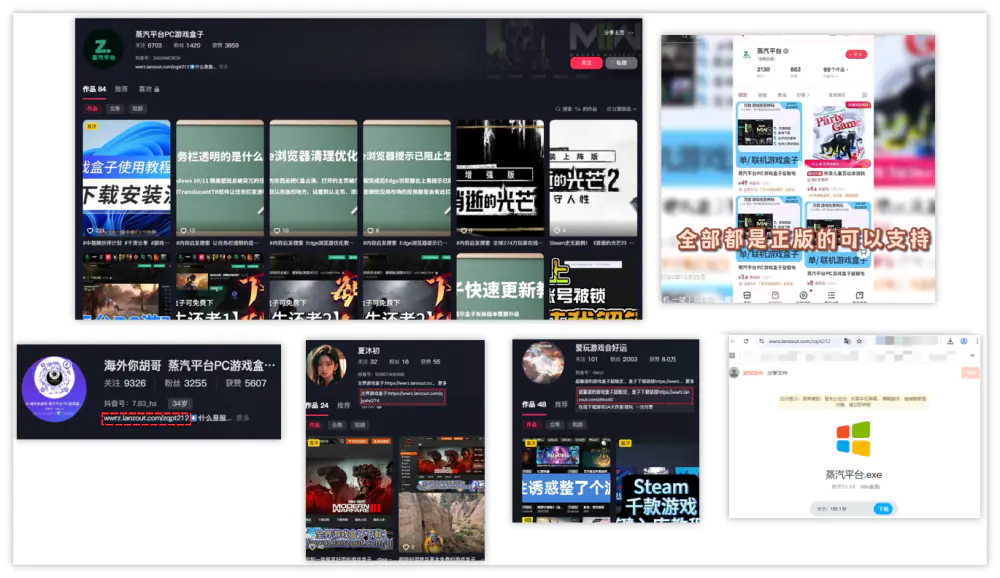

Киберпреступники активно используют популярные платформы для распространения вредоносного ПО, маскируя его под легитимные игровые сервисы. По данным экспертов, в Китае была обнаружена крупная кампания, в рамках которой сотни тысяч пользователей стали невольными участниками распределённых атак на отказ в обслуживании (DDoS). Источником заражения выступили так называемые «игровые боксы», агрегирующие ссылки на игры и вспомогательные утилиты, которые активно продвигаются через видеохостинг Douyin (китайский аналог TikTok) и маркетплейс Taobao. Эта история демонстрирует, как относительно простые методы социальной инженерии в сочетании с агрессивным маркетингом могут привести к созданию масштабной бот-сети, угрожающей стабильности веб-сервисов.

Описание

Специалисты центра анализа угроз Huorong Threat Intelligence Center обнаружили, что пользователи, устанавливающие подобные программы под названиями «蒸汽平台» (Steam Platform), «全界游戏盒子» (All-World Game Box) и другими, фактически получают на свои компьютеры скрытно загружаемый DDoS-модуль. Анализ показал, что все эти, казалось бы, разные приложения являются «перелицованными» клонами одной и той же базовой платформы. Их внешний вид и название меняются в зависимости от канала распространения, но вредоносная функциональность остаётся идентичной. Более того, в инструкциях к некоторым боксам, например, «大玩家» (Big Player), пользователям прямо рекомендуется отключать встроенный в Windows защитник Microsoft Defender под предлогом ускорения работы системы. Это классический приём для снижения уровня безопасности устройства и беспрепятственной установки зловредного кода.

Технический механизм заражения выстроен достаточно хитро. Когда пользователь через интерфейс такого бокса пытается скачать игру или инструмент, программа в фоновом режиме исполняет вредоносный сценарий. Он связывается с управляющим сервером злоумышленников, получает конфигурацию и загружает исполняемый файл DDoS-бота. Для обеспечения закрепления в системе вредонос изменяет записи в реестре Windows, что позволяет ему автоматически запускаться при каждой загрузке операционной системы. Получив контроль над компьютером жертвы, злоумышленники могут удалённо, через облачные настройки, отдавать команды на атаку любых целевых веб-адресов.

Анализ конфигураций, полученных с захваченных серверов управления, показал разнообразие целей. Изначально в списке фигурировал сайт cool666.top, который, как выяснилось, сам является нелегальным сервисом, предлагающим неофициальные инструменты для добавления игр в библиотеку Steam. Это указывает на возможную конкурентную борьбу внутри теневого сегмента игровых услуг. Однако последующие конфигурации включали атаки на множество других IP-адресов и доменов, не связанных с играми, что говорит о коммерческом характере ботнета - его мощности, вероятно, сдаются в аренду для проведения заказных DDoS-атак.

С технической точки зрения исследователи выделили два варианта вредоносных нагрузок, написанных на C# и C++. Их основное отличие заключается в поддерживаемых сетевых протоколах для атаки: первый может генерировать HTTP/HTTPS, POST, GET и WebSocket-запросы, второй фокусируется на низкоуровневых TCP и UDP-флудах. Конфигурация для обоих типов ботов передаётся в зашифрованном виде с использованием алгоритма DES и кодирования Base64, а расшифровка происходит на стороне заражённого устройства с использованием статических ключей. В конфигурационном файле задаются целевые URL, методы атаки, количество потоков и задержки между запросами, что позволяет тонко настраивать нагрузку на жертву, стремясь исчерпать её ресурсы и привести к отказу в обслуживании.

Этот инцидент поднимает несколько важных вопросов информационной безопасности. Во-первых, он иллюстрирует растущую сложность угроз, исходящих из легитимных на первый взгляд каналов распространения программного обеспечения. Платформы-агрегаторы, особенно в игровой индустрии, часто не проходят должной модерации, что делает их удобным инструментом для злоумышленников. Во-вторых, атака демонстрирует эффективность простых векторов социальной инженерии, таких как совет отключить защитное ПО для «повышения производительности». Для обычного пользователя подобная рекомендация может казаться логичной, но на практике она открывает двери для кибератак.

Что могут сделать специалисты и рядовые пользователи для защиты? Ключевая рекомендация - избегать загрузки программного обеспечения из непроверенных источников, какими бы привлекательными они ни казались. Следует пользоваться только официальными магазинами приложений и сайтами разработчиков. Категорически не рекомендуется отключать встроенные средства защиты операционной системы без веской причины и понимания последствий. Организациям стоит усилить мониторинг исходящего сетевого трафика на предмет признаков участия в DDoS-атаках и применять решения класса EDR для выявления подозрительной активности на рабочих станциях. Текущий случай служит очередным напоминанием, что кибербезопасность - это цепочка, где самым слабым звеном часто становится не технология, а человек, и его просвещение является критически важной составляющей общей защиты.

Индикаторы компрометации

IPv4

- 47.115.214.217

Domains

- 1.192-168-0-1.top

SHA256

- 5080e4b4cec426f59f85e8891bb0b15ecb9e613e2c571a56b4507c6611f16359

- bd83bdf07aed5ca038af7c33b2ae4b7f98b151b857248796cd7428685573230d