Растущая зависимость от открытого исходного кода несёт в себе не только преимущества в виде скорости разработки и сотрудничества, но и новые риски для информационной безопасности. Одним из наиболее коварных стал метод так называемого «отравления», при котором злоумышленники внедряют вредоносный код в популярные легальные проекты. Недавно обнаруженная кампания, нацеленная на ряд утилит для Windows, размещённых на платформе GitHub, является наглядной демонстрацией изощрённости современных атак на цепочку поставок. Вместо прямого взлома инфраструктуры, злоумышленники используют доверие сообщества к известным проектам, подменяя официальные установочные файлы, что приводит к скрытой установке криптомайнеров на компьютеры ничего не подозревающих пользователей.

Описание

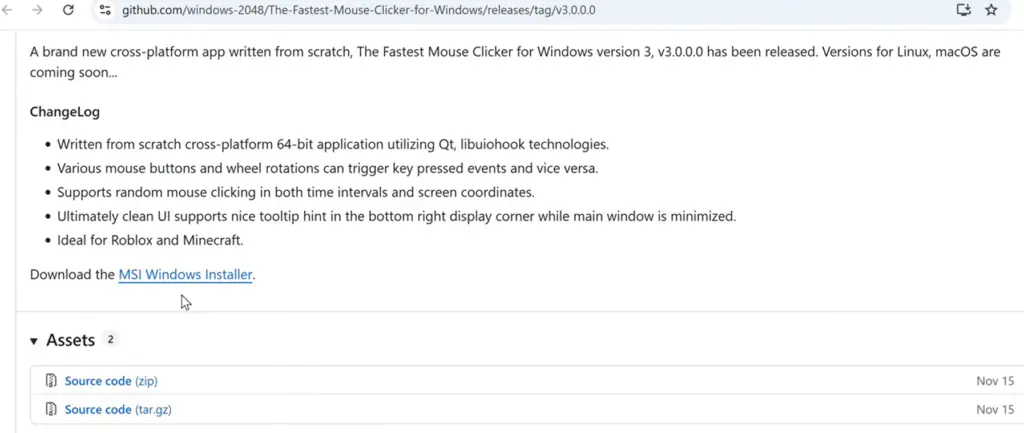

Инцидент был выявлен специалистами в ходе рутинного мониторинга угроз. Атака сфокусирована на нескольких популярных инструментах, включая The Fastest Mouse Clicker for Windows (автоматический кликер), JPEGView-Static (просмотрщик изображений) и AutoClicker2. Злоумышленники, действующие под именами пользователей "windiow-2048", "annh9b" и "federicadomani", заменили или добавили в репозитории проектов модифицированные MSI-пакеты установки (формат установщиков Windows). Эти пакеты, созданные с помощью Advanced Installer, внешне выполняли заявленные функции программ, но параллельно запускали сложную цепочку вредоносных действий.

Технический анализ показал, что атака отличается высокой степенью скрытности и использует продвинутые методы уклонения от обнаружения. Основной вектор соответствует тактикам, описанным в матрице MITRE ATT&CK (фреймворк для классификации тактик и техник кибератак). После запуска установщик развёртывает легальную программу в каталог "%LOCALAPPDATA%", чтобы не вызывать подозрений у пользователя. Одновременно в скрытой папке "%LOCALAPPDATA%\ScientificUpdater\" размещаются вредоносные компоненты. Ключевым элементом является библиотека "UnRAR0.dll", которая отвечает за распаковку и расшифровку запакованного архива "QmQ.rar" с паролем.

Содержимое этого архива - не готовые исполняемые файлы, а исходный код на C/C++. Это принципиально важный момент атаки. Вредоносная библиотека организует компиляцию этого кода непосредственно в памяти системы жертвы с помощью портативного компилятора TCC (Tiny C Compiler). Такой подход, известный как «безфайловое выполнение» (fileless execution), позволяет избежать записи вредоносных исполняемых файлов на диск, что значительно затрудняет их обнаружение традиционными антивирусными средствами, ориентированными на сигнатурный анализ. После компиляции в памяти запускается целый каскад специализированных модулей ("ScientificUpdater_s.exe", "ScientificUpdater_u.exe" и другие), каждый из которых отвечает за свой этап атаки.

Согласно детальному отчёту исследователей, финальной полезной нагрузкой является криптомайнер XMRig версии 6.21.0, также загружаемый и запускаемый в памяти. Этот майнер нацелен на добычу криптовалюты Monero, бесследно потребляя вычислительные ресурсы процессора жертвы. Однако угроза не ограничивается скрытым майнингом. Анализ кода показывает, что вредоносная программа обладает широким функционалом для долгосрочного закрепления в системе (persistence), обновления себя извне и даже загрузки дополнительных модулей по команде с серверов управления. Для обеспечения устойчивости программа прописывает себя в автозагрузку через ветку реестра "HKCU\Software\Microsoft\Windows\CurrentVersion\RunOnce". Кроме того, в её код встроены сложные механизмы противодействия анализу: проверка на наличие отладчика, детектирование виртуальных машин и сред песочницы (sandbox), а также мониторинг запуска диспетчеров задач (вроде Taskmgr.exe или Process Explorer), при обнаружении которых процесс аварийно завершается.

Особую озабоченность вызывает масштаб и давность этой кампании. Техническая связь между разными заражёнными проектами указывает на работу одной и той же группы злоумышленников. Более того, анализ аккаунта "federicadomani" показал, что аналогичная схема использовалась ещё в 2018 году для распространения вредоносного кода через установщик игры-головоломки Sudoku. Это свидетельствует о долгосрочной и целенаправленной стратегии атакующего, использующего GitHub как удобную и доверенную платформу для дистрибуции.

Данный инцидент служит суровым напоминанием о хрупкости безопасности в экосистеме открытого исходного кода. Для конечных пользователей и системных администраторов основная рекомендация - проявлять повышенную осторожность при загрузке ПО, особенно с ресурсов, не связанных напрямую с официальными сайтами разработчиков. Следует проверять цифровые подписи установочных пакетов, если они предусмотрены, и использовать комплексные решения класса EDR (Endpoint Detection and Response), способные детектировать аномальное поведение процессов, в том числе попытки выполнения кода в памяти и несанкционированные сетевые подключения. Для разработчиков и сопровождающих открытых проектов критически важно обеспечивать безопасность своих учётных записей на платформах вроде GitHub, используя двухфакторную аутентификацию, и внимательно проверять все вносимые изменения, особенно в файлы сборки и дистрибуции. Борьба с угрозами цепочки поставок требует совместных усилий всего сообщества: от создания механизмов верификации пакетов до оперативного обмена информацией об угрозах между командами безопасности, вендорами и пользователями.

Индикаторы компрометации

IPv4

- 179.43.151.150

- 185.141.216.185

- 45.61.165.148

- 72.60.143.139

MD5

- 0f941e310bd06d4a06a0a1429fee002f

- 11560439276d0603bcf8fc18b5e12b11

- 1a789591ea4b6f19c7ea8f5225f89076

- 608a39c30ae84c2baabef879c63db42f

- 6cf237de01fe084b92116431396e550a

- 8dc4e3e4926561153d66d3818a5094ae

- 93c9c76f1ae704c49012d64fd403fd1d

- bb75b25fd9479f5dd4163a65df0eaeb7

- e6dde8b35d053dffe4113f9d4ead4b47