Крупный производитель банковского оборудования Diebold Nixdorf предупредил клиентов о новой волне атак на свои фронтальные банкоматы серии Opteva, направленных на хищение наличных средств. Инциденты, получившие в среде специалистов по кибербезопасности название «джекпоттинг» (от англ. jackpot - джекпот), были зафиксированы в нескольких регионах США, включая северо-западное побережье, Техас и юго-восточные штаты. Ранее аналогичные атаки с использованием того же вредоносного программного обеспечения преимущественно наблюдались в Латинской Америке.

Описание

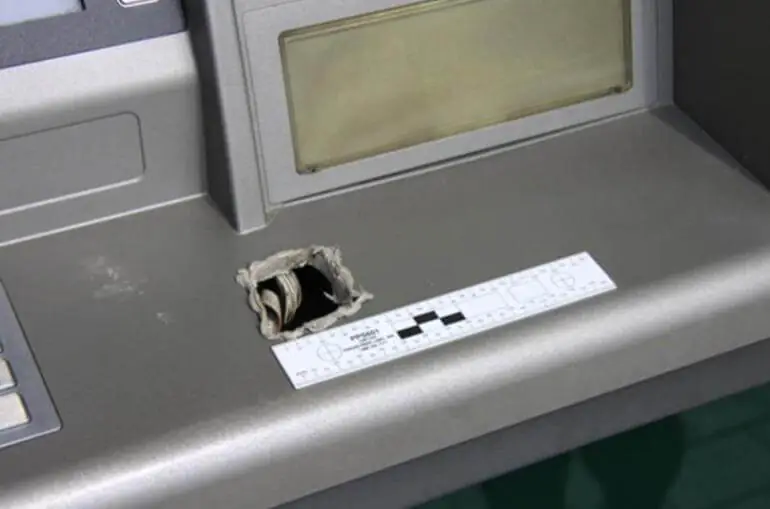

В основе атак лежит вредоносная программа Ploutus-D, для установки которой злоумышленникам требуется физический доступ к внутреннему компьютеру банкомата. Как следует из результатов расследования, атакующие вскрывают верхний отсек устройства (т.н. «цилиндр» или «шляпу») с помощью подобранных или скопированных ключей, либо путем механического взлома замка. После получения доступа к аппаратной части подключается внешняя клавиатура (через порты USB или PS/2), а на компьютер банкомата загружается вредоносное ПО - либо с USB-накопителя, либо путем замены жесткого диска на заранее подготовленный носитель с модифицированной операционной системой. Успешная компрометация позволяет злоумышленнику отдавать команду на выдачу всех наличных из кассет банкомата либо непосредственно через командную строку, либо удаленно, посредством SMS-сообщения.

Ключевой особенностью данной кампании является необходимость наличия у атакующих специального 8-значного кода активации, который действителен только в течение 24 часов. Это указывает на высокий уровень организации преступной группы и возможное наличие инсайдерской информации или сложной схемы её получения. После установки утилиты конфигурации Ploutus-D (AgilisConfigurationUtility.exe) вредоносное ПО перехватывает управление клавиатурой, назначая на функциональные клавиши (например, F3) команды по несанкционированной выдаче денег. При этом атака может быть проведена мгновенно или банкомат может быть приведен в состояние, позволяющее похитить средства позже, в удобное для злоумышленников время.

Данный инцидент наглядно демонстрирует, что угрозы информационной безопасности для критической инфраструктуры часто лежат на стыке цифрового и физического мира. Недостатки физической защиты делают возможной реализацию сложных кибератак. В частности, как отмечают эксперты, многие банкоматы в обращении используют однотипные или легко копируемые ключи, что значительно упрощает задачу злоумышленникам. Кроме того, серьёзным фактором риска остается использование устаревшего, неподдерживаемого программного обеспечения, такого как Windows XP, на многих терминалах.

Для предотвращения подобных атак Diebold Nixdorf рекомендует клиентам комплекс мер. В первую очередь, необходимо усилить физическую защиту: заменить стандартные замки верхнего отсека на уникальные, регулярно проводить физические проверки терминалов на предмет следов взлома (например, повреждений замков или корпуса) и обязательно активировать встроенную сигнализацию на открытие. Критически важно контролировать доступ в служебные зоны, где располагаются банкоматы, и внедрить строгую процедуру аутентификации для сервисных инженеров, ideally с использованием двухфакторной аутентификации (2FA).

С технической стороны необходимо обеспечить обновление микропрограммного обеспечения (firmware) до самых последних версий, поддерживающих функции физической аутентификации и шифрования. В частности, производитель рекомендует использовать конфигурацию Agilis® XFS for Opteva® с актуальными версиями Advanced Function Dispenser (AFD) и ядра. Также следует рассмотреть внедрение полного шифрования диска (Full Disk Encryption) и защищенного зашифрованного канала связи между компьютером банкомата и диспенсером. Мониторинг подозрительной активности, такой как нестандартные шаблоны транзакций или обрыв связи с диспенсером, может помочь в раннем обнаружении инцидента.

Важно отметить, что хотя в текущем предупреждении речь идет о терминалах Diebold Nixdorf Opteva 500 и 700 с диспенсером AFD, аналогичным рискам теоретически могут быть подвержены устройства других вендоров, в системах которых отсутствуют механизмы физической аутентификации. Поэтому рекомендации по усилению физической безопасности и контролю доступа носят универсальный характер.

Для специалистов по безопасности финансовых организаций этот случай служит напоминанием о необходимости целостного подхода к защите. План реагирования на инциденты должен включать не только кибернетическую составляющую, но и четкие процедуры на случай физического вмешательства в работу устройств: контакты ответственных лиц, порядок взаимодействия с правоохранительными органами и алгоритм проверки целостности оборудования. Регулярные аудиты физической безопасности и обновление программного обеспечения столь же важны, как и настройка сложных правил в системе предотвращения вторжений (IPS).

Индикаторы компрометации

FileSystem

- [D-Z]:DataP.bin

- C:DieboldEDCedclocal.dat

Следующие файлы должны находиться в том же месте, где расположен файл службы Diebold.exe:

- Log.txt

- Log2.txt

- P.bin – MAC-адрес системы плюс строка: "PLOUTUS-MADE-IN-LATIN-AMERICA-XD"

- PDLL.bin – Зашированная версия P.bin

Mutex names

- Ploutos

- DIEBOLDPL

- KaligniteAPP

Services

- Service Name: DIEBOLDP

Registry

- \HKLMSoftwareMicrosoftWindows NTCurrentVersionWinlogonUserinit="Diebold.exe,%system32%/userinit.exe"