В современном ландшафте киберугроз наблюдается тревожная тенденция: злоумышленники всё чаще отказываются от использования собственных вредоносных доменов в пользу компрометации легитимных и доверенных веб-ресурсов. Этот подход кардинально усложняет работу автоматизированных систем безопасности, которые традиционно полагаются на чёрные списки URL и репутацию доменов для блокировки фишинга. Последняя масштабная кампания, детально исследованная аналитиками, наглядно демонстрирует, как эта тактика применяется для хищения корпоративных учётных данных с высоким уровнем успеха.

Описание

Специалисты KnowBe4 Threat Labs, подразделения компании KnowBe4, занимающегося анализом угроз, обнаружили новую многоуровневую фишинговую операцию. Её ключевая особенность - размещение поддельных страниц входа не на случайных или свежезарегистрированных доменах, а на взломанных легитимных сайтах, построенных на популярной системе управления контентом WordPress. Использование уже существующей, часто вполне респектабельной интернет-инфраструктуры позволяет атакующим эффективно обходить стандартные почтовые фильтры безопасности, которые могут не блокировать письма со ссылками на известные домены.

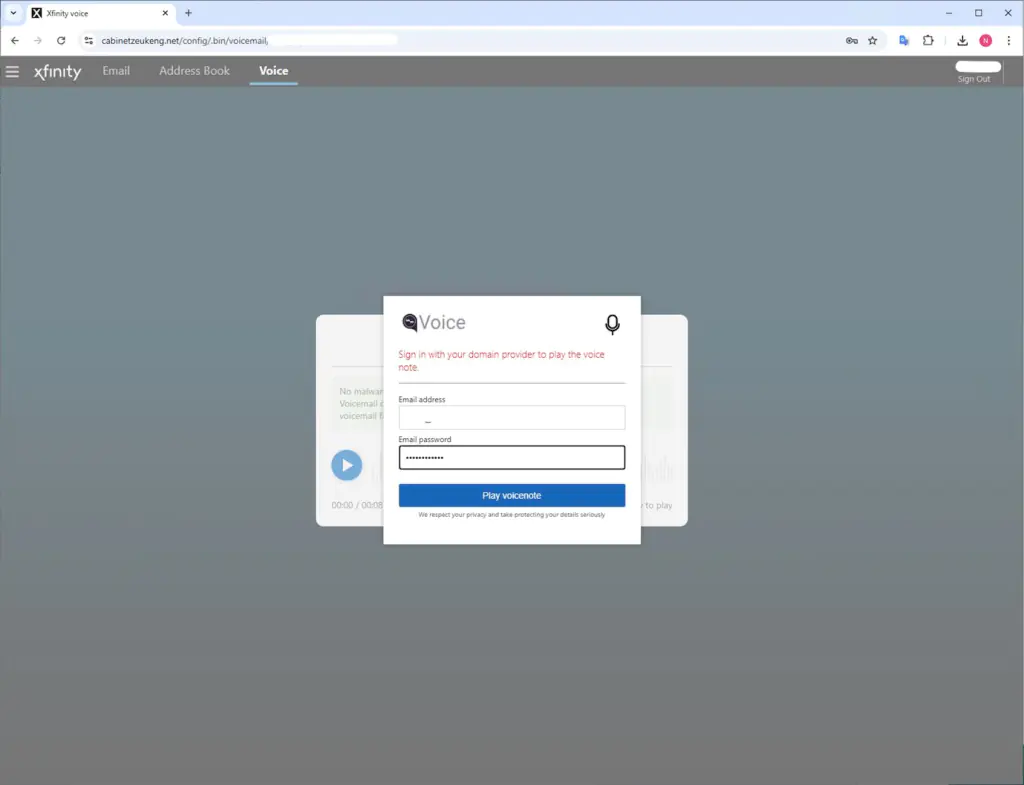

Основными целями кампании стали пользователи корпоративного коммуникационного сервиса Microsoft Teams, клиенты интернет-провайдера Xfinity, а также держатели учётных записей UAE Pass - национальной системы цифровой идентификации Объединённых Арабских Эмиратов. Для каждого сегмента жертв была разработана своя социально-инженерная приманка, создающая ложное ощущение срочности и правдоподобности. В случае с Microsoft Teams пользователи получают письмо, стилизованное под уведомление о пропущенном голосовом сообщении в сервисе. Другой вариант - оповещение о якобы важном общем документе, требующем немедленного ознакомления. Для целевой аудитории в ОАЭ применяется фиктивный запрос на авторизацию через UAE Pass.

Эффективность атаки обеспечивается чётко выстроенной цепочкой из четырёх этапов, которая плавно ведёт жертву от входящего письма прямо на фишинговую страницу. Всё начинается с перехода по ссылке в письме, например, по кнопке «Прослушать сейчас» в фальшивом уведомлении о голосовой почте. Клик автоматически перенаправляет пользователя через промежуточный домен для отслеживания переходов, что является стандартной практикой в маркетинге, но здесь используется для маскировки. Конечным пунктом становится идеально скопированная страница входа в Microsoft Teams, Xfinity или UAE Pass, физически расположенная на скомпрометированном WordPress-сайте.

Для максимальной скрытности полезная нагрузка - сами фишинговые страницы - размещается не в корне сайта, а глубоко в стандартных служебных директориях взломанного ресурса, таких как "/wp-includes/" или "/bin/". Эти папки существуют в структуре любого WordPress-сайта для хранения скриптов и библиотек, поэтому их содержимое редко вызывает подозрения при рутинных проверках и выглядит естественной частью легитимного веб-приложения. Таким образом, даже если администратор или система безопасности просканирует сайт, файлы злоумышленника могут остаться незамеченными на фоне нормальной рабочей файловой системы.

Последствия успешной атаки очевидны и серьёзны. Перехваченные учётные данные от Microsoft Teams открывают прямой путь в корпоративную среду организации, где под видом сотрудника можно проводить дальнейшие целевые атаки, распространять вредоносное ПО или инициировать мошеннические транзакции. Доступ к учётной записи Xfinity может привести к краже персональных данных и финансовой информации, в то время как компрометация UAE Pass - это угроза национального уровня, связанная с кражей цифровой идентичности.

Данный инцидент служит важным напоминанием для отделов информационной безопасности по всему миру. Традиционная защита, основанная только на анализе репутации доменов и сигнатурах, становится недостаточной. Требуется многоуровневый подход, сочетающий технические и человеческие факторы. Во-первых, критически важным является регулярное обучение сотрудников, особенно умение распознавать социальную инженерию и проверять подлинность URL, даже если письмо пришло с доверенного на первый взгляд адреса. Во-вторых, необходимо внедрять решения для анализа поведения пользователей и конечных точек (UEBA, EDR), которые могут обнаружить аномальную активность после успешного входа в систему. В-третьих, для защиты веб-активов компаниям стоит ужесточить политики управления доступом, регулярно обновлять CMS и плагины, а также внедрять мониторинг целостности файлов на своих серверах для выявления несанкционированных изменений в служебных директориях. Эволюция фишинга в сторону использования доверенной инфраструктуры требует соответствующей эволюции защитных мер, где осведомлённость пользователя и продвинутая аналитика угроз идут рука об руку.

Индикаторы компрометации

Domains

- rnedinex.com

URLs

- afghantarin.com/afghantarin/admin/waitme/~

- cabinetzeukeng.net/config/.bin/voicemail

- crsons.net/wp-includes/cgi/UAE%20PASS.htm

- crsons.net/wp-includes/js/tinymce/~

- medinex.in/includes/bin/index.php