На фоне эскалации реального конфликта на Ближнем Востоке киберпространство стало ареной для масштабных, но разнородных атак. Специалисты Unit 42, подразделения Palo Alto Networks, отслеживают ситуацию с конца февраля 2026 года. Парадоксальным образом, несмотря на общий рост угроз, способность Ирана к проведению сложных государственных кибератак в краткосрочной перспективе оказалась ограничена. Причиной стало резкое падение доступности интернета внутри страны до 1-4% от обычного уровня, что, по оценкам аналитиков, нарушило координацию между группами.

Описание

Впрочем, это не привело к затишью. Напротив, возникший вакуум оперативного управления частично заполнили многочисленные прокси-группы и хактивистские коллективы, действующие как внутри, так и за пределами региона. Их активность, однако, носит иной характер. Вместо целевых атак продвинутого уровня (APT) сейчас преобладают кампании низкой и средней сложности. Основными инструментами стали DDoS-атаки (распределённый отказ в обслуживании), взломы с последующей утечкой данных, дефейсы веб-сайтов и фишинговые рассылки. Такие атаки наносят в основном репутационный ущерб и приводят к временным простоям, но редко причиняют глубокий стратегический вред.

Тем не менее, угроза остаётся существенной, особенно для организаций в странах, которые воспринимаются как противники Ирана или которые предоставляют логистическую поддержку. Географически рассредоточенные операторы могут атаковать правительства в регионах с базами США, чтобы нарушить снабжение. Кроме того, наблюдается эскалация в методах давления: некоторые группы перешли к прямым угрозам физической расправы. Например, персона Handala Hack, связанная с Министерством разведки и безопасности Ирана, отправила письма с угрозами смерти иранско-американским и иранско-канадским публичным деятелям, утверждая, что их домашние адреса переданы «оперативникам».

Помимо проиранских коллективов, ситуацией воспользовались и другие силы. Хактивистские группы, такие как NoName057(16) и «Russian Legion», также заявили о целенаправленных действиях против израильских объектов, включая муниципальные учреждения и системы обороны. Последние даже утверждали о доступе к системе ПРО «Железный купол». Одновременно с этим киберпреступники используют общую атмосферу неопределённости для социальной инженерии. В ОАЭ, например, зафиксирована схема вишинга, когда злоумышленники, представляясь сотрудниками МВД, выманивают у жертв персональные идентификационные номера.

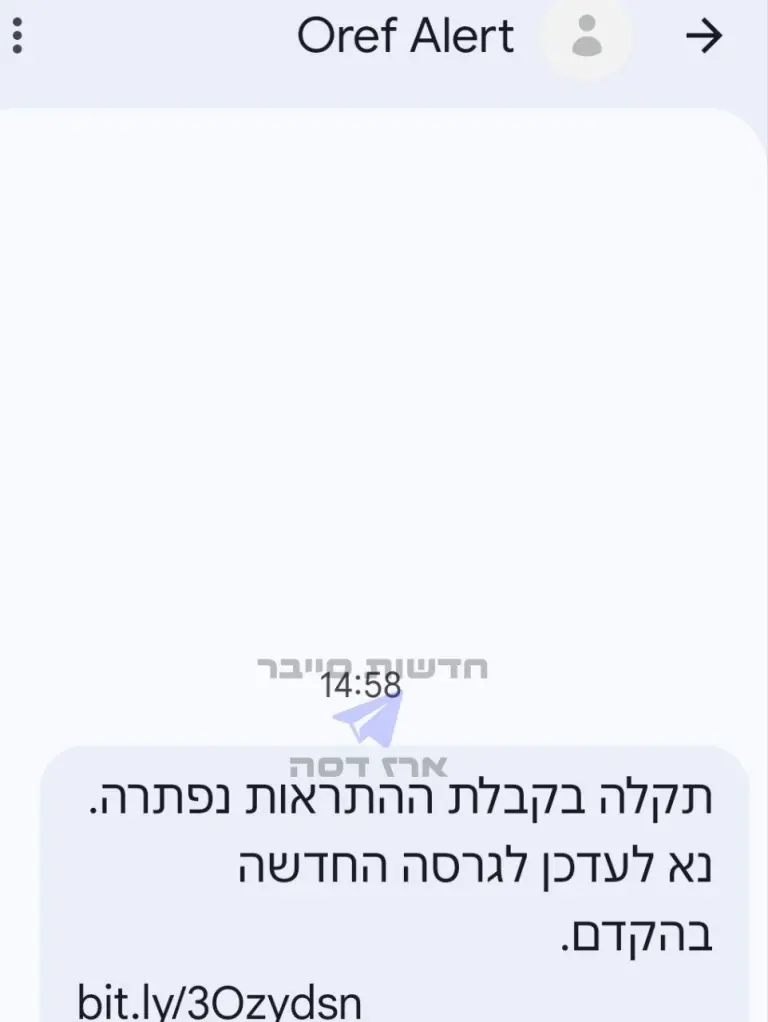

Ярким примером адаптации угроз стал новый фишинговый вектор. Активна кампания, использующая вредоносную копию официального израильского приложения оповещений гражданской обороны «RedAlert». Пользователям через SMS рассылаются ссылки на поддельный APK-файл (пакет приложения для Android), который на деле устанавливает шпионское ПО для слежки и хищения данных. Этот случай демонстрирует, как акторы эксплуатируют чрезвычайные ситуации и доверие к официальным источникам для компрометации устройств.

Согласно отчёту Unit 42, активность иранского хактивистского ландшафта сейчас включает десятки групп. Среди ключевых - APT Iran, специализирующийся на операциях «взломай и опубликуй»; Cyber Islamic Resistance, координирующий синхронизированные DDoS-атаки и стирание данных; а также FAD Team, чьим фокусом являются программы-вымогатели и виперы (wiper) для необратимого уничтожения информации. Многие из этих коллективов публично берут на себя ответственность за атаки на критическую инфраструктуру, включая системы SCADA/PLC (диспетчерское управление и промышленные контроллеры) в Израиле и Иордании, что указывает на повышенный интерес к объектам промышленности и энергетики.

Таким образом, текущая киберобстановка характеризуется фрагментарностью. С одной стороны, внутренние проблемы со связью сдерживают наиболее опасные группы Ирана, такие как те, что отслеживаются под общим названием Serpens. С другой - это привело к всплеску менее скоординированной, но более массовой активности хактивистов. Их тактика, хотя и считается менее изощрённой, по-прежнему способна причинить значительный операционный и психологический ущерб, особенно при нацеливании на уязвимые интернет-активы или через фишинг.

В данной ситуации эксперты рекомендуют организациям, особенно работающим в регионах конфликта или связанным с его сторонами, сосредоточиться на фундаментальной гигиене безопасности. Ключевые меры включают обеспечение офлайн-копий критических данных, строгую проверку запросов по отдельному каналу связи, оперативное обновление интернет-ориентированных систем и обучение сотрудников распознаванию фишинга. Важно также иметь план коммуникаций на случай инцидента, поскольку хактивисты часто преувеличивают масштабы взлома, и быстрая объективная оценка позволяет избежать паники.

Индикаторы компрометации

URLs

- https://api.ra-backup.com/analytics/submit.php

- https://bit.ly/4tWJhQh

- https://www.shirideitch.com/wp-content/uploads/2022/06/RedAlert.apk