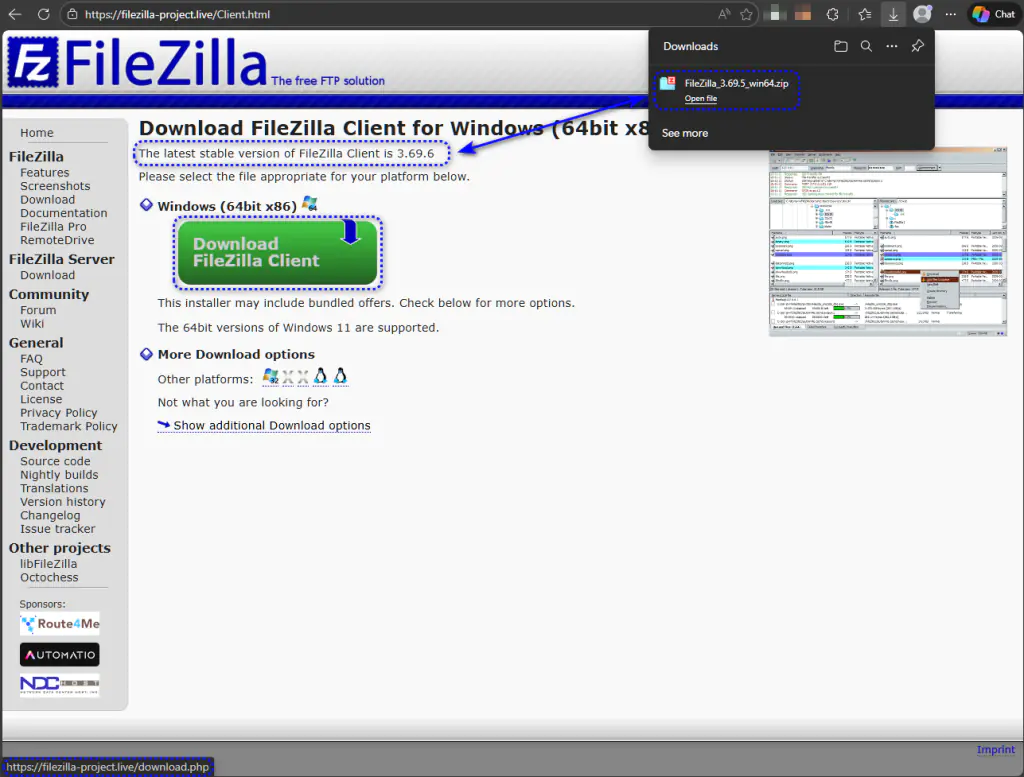

В сфере киберугроз наметилась тревожная тенденция: злоумышленники всё чаще используют доверие пользователей к популярному открытому программному обеспечению для распространения вредоносного кода. Очередной целью стал широко известный FTP-клиент FileZilla, бесплатные копии которого распространяются через поддельные сайты. Атака основана на классическом методе подмены динамических библиотек (DLL sideloading), который позволяет вредоносной программе запускаться в контексте легитимного процесса, оставаясь практически незаметной для пользователя. Это не эксплуатация уязвимости в самом приложении, а целенаправленная дезинформация, заставляющая жертву самостоятельно загрузить и запустить модифицированный архив.

Описание

Механизм атаки технически прост, но эффективен. Злоумышленники берут портативную версию FileZilla 3.69.5 и добавляют в папку с программой всего один файл - вредоносную библиотеку "version.dll". После этого архив перепаковывается и размещается на фишинговом домене, имитирующем официальный сайт проекта, например, "filezilla-project[.]live". Когда пользователь скачивает и запускает клиент, операционная система Windows, следуя стандартному порядку поиска библиотек, в первую очередь проверяет директорию приложения. Обнаружив там "version.dll", система загружает её вместо легитимной системной библиотеки из "C:\Windows\System32". С этого момента вредоносный код выполняется внутри процесса "filezilla.exe", получая доступ ко всем его данным, включая сохранённые логины и пароли для FTP-серверов.

Одним из ключевых индикаторов компрометации является аномалия во временных метках файлов внутри архива. В поддельном дистрибутиве 917 файлов имеют дату изменения 2025-11-12, что соответствует оригинальному релизу, в то время как единственный файл "version.dll" датирован 2026-02-03. В чистой портативной сборке FileZilla эта библиотека отсутствует, поскольку является системным компонентом. Анализ с помощью Process Monitor подтвердил механизм подмены: при запуске процесс ищет "version.dll", находит его в своей папке и загружает, после чего, спустя миллисекунды, пытается найти библиотеку "version_original.dll". Это характерный признак техники DLL-проксирования, когда вредоносная библиотека перехватывает вызовы, перенаправляя их на переименованную оригинальную копию для сохранения работоспособности основного приложения.

Вредоносная нагрузка оснащена комплексом средств противодействия анализу. Библиотека выполняет проверки на наличие признаков виртуальных машин и песочниц: анализирует версию BIOS, производителя системы, ищет ключи реестра VirtualBox, перечисляет дисковые накопители и использует специальные методы выделения памяти для обнаружения сканирования. В подозрительной среде код может завершить работу, не проявляя активности, что усложняет детектирование. Если же окружение признаётся безопасным, загрузчик использует для связи с командным сервером (C2) DNS поверх HTTPS (DoH), отправляя запросы к публичному резолверу Cloudflare "1.1.1.1". Этот метод позволяет обходить корпоративные системы мониторинга DNS, которые традиционно следят за трафиком на 53-м порту. Дополнительный канал управления использует IP-адрес "95.216.51[.]236" на нестандартном TCP-порту 31415, что помогает скрыть трафик среди легитимного сетевого потока исследование Malwarebytes.

Поведенческий анализ указывает на широкий спектр возможностей импланта. Помимо кражи учётных данных FTP-клиентов, отмечаются действия по созданию приостановленных процессов и записи в их память, компиляция .NET-кода на лету с помощью "csc.exe", модификация реестра для обеспечения постоянного присутствия в системе (persistence) и вызовы API для шифрования файлов. Всё это свидетельствует о многофункциональном вредоносном инструменте, способном не только к хищению данных, но и к более глубокому закреплению в инфраструктуре жертвы с перспективой последующих атак, включая возможное развёртывание программ-вымогателей.

Для специалистов по информационной безопасности данный инцидент служит напоминанием о критической важности контроля за источниками загрузки программного обеспечения. Основной мерой защиты является загрузка софта исключительно с официальных сайтов разработчиков - в случае FileZilla это "filezilla-project.org". Рекомендуется проверять хеш-суммы скачанных файлов и обращать внимание на аномалии внутри архивов, такие как один файл с сильно отличающейся датой изменения. На уровне сети следует рассмотреть возможность мониторинга или ограничения исходящих DoH-запросов от непривилегированных процессов, а также блокировки известных индикаторов компрометации. Для конечных пользователей лучшей практикой остаётся повышенная бдительность: скачивание программ с непроверенных ресурсов должно приравниваться к открытию подозрительных вложений в электронной почте. Внедрение принципов нулевого доверия (Zero Trust) к внешнему контенту и постоянное обучение сотрудников позволяют значительно снизить риски подобных атак, основанных на социальной инженерии.

Индикаторы компрометации

IPv4 Port Combinations

- 95.216.51.236:31415

Domains

- filezilla-project.live

- welcome.supp0v3.com

SHA256

- 665cca285680df321b63ad5106b167db9169afe30c17d349d80682837edcc755

- e4c6f8ee8c946c6bd7873274e6ed9e41dec97e05890fa99c73f4309b60fd3da4