Лаборатория Seqrite раскрыла детали новой кибершпионской кампании, получившей название Operation HanKook Phantom. Её проводят северокорейские хакеры из группы APT37 (также известной как InkySquid, ScarCruft, Reaper), которые нацеливаются на южнокорейские правительственные и исследовательские структуры. Операция отличается многоэтапным механизмом заражения, использованием файловых нагрузок в памяти и скрытными методами эксфильтрации данных.

Описание

Атака начинается с фишинговых писем, в которые злоумышленники вкладывают архив с двумя файлами: легитимным PDF-документом - выпуском 52 новостного бюллетеня Национального исследовательского общества разведки (국가정보연구회 소식지) - и вредоносным LNK-файлом (ярлыком Windows), замаскированным под PDF. Жертва, открывая LNK, запускает цепочку выполнения, ведущую к полному compromise системы.

Целями кампании стали академики, экс-чиновники и исследователи, связанные с профильными институтами и университетами, включая Университет Кванвуна, Корейский университет, Институт стратегии национальной безопасности, Центральный исследовательский институт экономики труда и другие организации. География атак не ограничивается Южной Кореей - также под удар попали Япония, Вьетнам, Россия, Непал, Китай, Индия, Румыния, Кувейт и ряд стран Ближнего Востока.

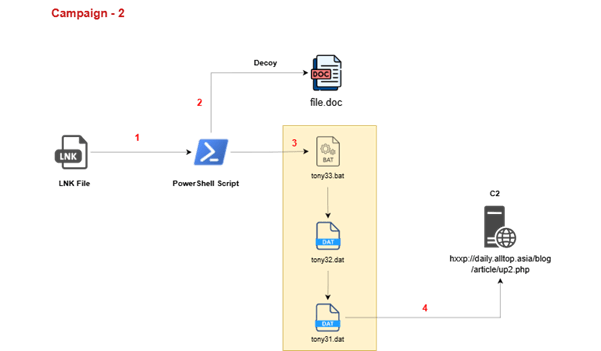

Технически атака построена вокруг LNK-файла, содержащего внедрённые данные на определённых смещениях в бинарном коде. При его запуске PowerShell извлекает из него несколько компонентов: поддельный PDF-документ (приманку), зашифрованный исполняемый файл (aio1.dat) и скрипт (aio1+3.b+la+t). Все они сохраняются во временной папке %TEMP%. Затем выполняется пакетный файл aio03.bat, который, в свою очередь, запускает PowerShell-скрипт, декодирующий и выполняющий в памяти основной вредоносный модуль.

Финальная полезная нагрузка - это троянец ROKRAT, типичный для APT37. Он использует XOR-шифрование с ключом 0x35 и работает entirely в памяти, что значительно затрудняет его обнаружение средствами защиты. ROKRAT собирает данные о системе, делает скриншоты, проверяет, не запущен ли код в виртуальной среде, и поддерживает широкий набор команд: выполнение произвольных команд через cmd, поиск и кража файлов, загрузка и запуск дополнительных модулей, перечисление файлов на дисках.

Для связи с командным центром (C2) злоумышленники используют легитимные облачные сервисы - Dropbox, pCloud и Yandex Disk. Это позволяет им маскировать трафик под обычную активность и избегать блокировок. Например, запросы к Dropbox API выглядят как стандартные операции с файлами: list_folder, upload, download.

Вторая волна кампании использует аналогичную тактику, но с другим документом-приманкой - заявлением Ким Ё Чжон, заместителя заведующего отделом ЦК Трудовой партии Кореи. LNK-файл в этом случае также создаёт в %TEMP% набор файлов (tony31.dat, tony32.dat, tony33.bat), которые в конечном счёте запускают PowerShell-скрипт для выполнения вредоносного кода в памяти. Здесь применяется XOR-ключ 0x37, а связь с C2 осуществляется через домен daily.alltop[.]asia, имитирующий блог. Украденные файлы передаются через POST-запросы, упакованные как multipart/form-data, после чего удаляются с диска.

Operation HanKook Phantom демонстрирует высокую адаптивность и скрытность APT37. Группа продолжает целенаправленно атаковать южнокорейские организации, используя социальную инженерию, многоэтапные схемы доставки и обфусцированные нагрузку, работающие в памяти. Это подчёркивает необходимость усиления контроля за исполнением скриптов, мониторинга необычной активности LNK-файлов и повышения осведомлённости пользователей о фишинговых угрозах.

Эксперты рекомендуют организациям из перечисленных секторов и регионов обращать особое внимание на подозрительные вложения в электронной почте, обновить сигнатуры IDS/IPS для детектирования активности ROKRAT, а также применять решения для поведенческого анализа, способные выявлять безфайловые техники выполнения кода.

Индикаторы компрометации

MD5

- 051517b5b685116c2f4f1e6b535eb4cb

- 1aec7b1227060a987d5cb6f17782e76e

- 2dc20d55d248e8a99afbe5edaae5d2fc

- 443a00feeb3beaea02b2fbcd4302a3c9

- 591b2aaf1732c8a656b5c602875cbdd9

- cc1522fb2121cf4ae57278921a5965da

- d035135e190fb6121faa7630e4a45eed

- da05d6ab72290ca064916324cbc86bab

- f34fa3d0329642615c17061e252c6afe

- f6d72abf9ca654a20bbaf23ea1c10a55