Киберразведчики из Genians Security Center раскрыли детали целевой кампании, в ходе которой угроза, связанная с северокорейской группировкой APT37, использовала изощрённую комбинацию социальной инженерии и технических уловок для проникновения в системы. Вместо привычных фишинговых писем злоумышленники выбрали платформу Facebook* для первоначального установления контакта, что подчёркивает эволюцию тактик продвинутых устойчивых угроз (APT). Атака была построена на доверии, созданном через социальные сети, и завершилась выполнением вредоносного кода через модифицированный установщик легального программного обеспечения, что затрудняет обнаружение традиционными средствами защиты.

Описание

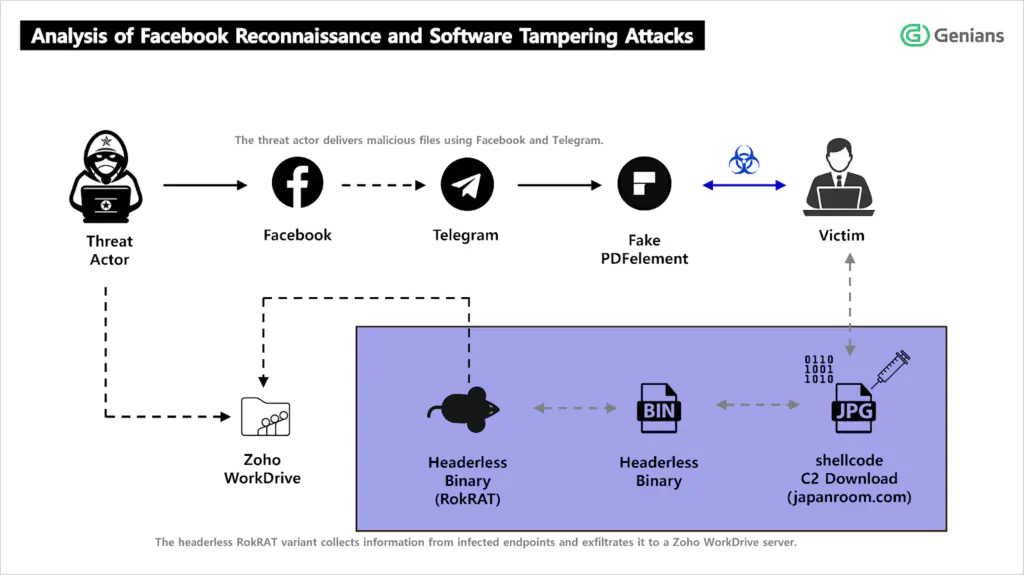

Кампания началась с этапа разведки, на котором злоумышленники использовали две учётные записи Facebook* с указанием местоположения в Пхеньяне и Пхёнсоне в Северной Корее. После добавления целей в друзья и обмена сообщениями в Messenger общение переносилось на другие платформы, такие как Telegram. Под предлогом передачи зашифрованных PDF-документов с технической информацией о вооружениях жертвам предлагалось установить "специальную программу для просмотра". Этой программой оказался тщательно модифицированный установщик легального редактора PDF от компании Wondershare. Эксперты Genians Security Center в своём отчёте детально описали, как злоумышленники изменили точку входа в исполняемый файл, чтобы встроенный шелл-код выполнился до начала стандартного процесса установки, что позволило получить первоначальный доступ к системе.

Технический анализ показал высокий уровень изощрённости атаки. Внедрённый шелл-код использовал обфускацию строк и динамическое разрешение адресов системных функций для скрытия своей активности. Его ключевой задачей было создание в приостановленном состоянии легитимного системного процесса "dism.exe" и последующее внедрение в него расшифрованной полезной нагрузки. Для связи с командным сервером (C2) использовалась многоступенчатая схема. URL-адрес сервера, зашифрованный простым XOR, был встроен в тело шелл-кода. Примечательно, что в качестве инфраструктуры C2 злоумышленники использовали легитимный сайт сеульского филиала японского сервиса по недвижимости, а запрос маскировался под обращение к файлу с расширением ".jpg". Это классическая тактика маскировки, затрудняющая обнаружение аномалий на сетевом уровне.

После успешного соединения с C2 загружался второй этап вредоносной программы, также зашифрованный с помощью XOR. Этот payload, никогда не записывавшийся на диск, выполнялся непосредственно в памяти, что соответствует техникам fileless-атак. Его функционал был направлен на сбор разведывательной информации: получение данных о системе, захват скриншотов, выполнение произвольных команд. Для скрытного вывода данных использовался API легального облачного сервиса Zoho WorkDrive, что делало трафик похожим на обычную рабочую активность. В коде также были обнаружены строки, указывающие на проверку наличия на системе определённого антивирусного ПО и использование северокорейских лингвистических особенностей, таких как написание "компьютер" как "콤퓨터".

Атрибуция кампании группировке APT37 основана на нескольких ключевых факторах. Использованный backdoor демонстрирует высокое сходство с известным семейством RokRAT, которое годами используется этой группировкой. Схожие тактики, такие как маскировка под легитимные процессы, многослойное шифрование и злоупотребление облачными сервисами, наблюдались в предыдущих операциях APT37. Совпадение дат создания поддельных аккаунтов в Facebook* и использование инфраструктуры, связанной в прошлом с северокорейскими угрозами, лишь укрепляет эту уверенность. Данная кампания является продолжением эволюции тактик группировки, сместившей вектор первоначального доступа с электронной почты на социальные сети.

Последствия успешной такой атаки типичны для целей APT-групп: длительное незаметное присутствие в сети, кража конфиденциальных данных и потенциальный шпионаж. Особую опасность представляет сама методика, сочетающая нетехнические приёмы (социальную инженерию) с продвинутым техническим исполнением, что эффективно обходит многие традиционные средства защиты, основанные на сигнатурах и репутации. Защита от подобных угроз требует комплексного подхода. Недостаточно блокировать подозрительные домены или файлы по хэшам. Необходимо внедрять системы класса EDR, способные анализировать поведение процессов и выстраивать цепочки атак, отслеживая аномальные действия, такие как создание неожиданных дочерних процессов легитимными программами или скрытые сетевые соединения. Не менее важным является обучение сотрудников, особенно тех, кто может стать целью подобной социальной инженерии, правилам цифровой гигиены и верификации источников файлов, получаемых из неофициальных каналов связи.

* Компания Meta и её продукты (включая Instagram, Facebook, Threads) признаны экстремистскими, их деятельность запрещена на территории РФ.

Индикаторы компрометации

IPv4

- 222.122.49.15

- 38.32.68.195

Domains

- japanroom.com

MD5

- 28d0143718153bf04c1919a26bb70c2d

- 36be2cbb59cd1c3f745d5f80f9aee21c

- c681fe3f42e82e9240afe97c23971cbc

- d44a22d2c969988a65c7d927e22364c8