Группа киберпреступников, известная как Jolly Scorpius и стоящая за операцией RansomHouse, провела значительную модернизацию своего вредоносного программного обеспечения. Эксперты Palo Alto Networks Unit 42 обнаружили, что ключевой компонент вымогательского ПО - шифровальщик Mario - перешел от простой линейной схемы шифрования к многослойному и сложному методу. Это серьезное усложнение архитектуры угрозы, направленной на виртуализированные среды VMware ESXi.

Описание

RansomHouse действует по модели Ransomware-as-a-Service (RaaS, «вымогательство как услуга»), где операторы предоставляют инфраструктуру, а аффилированные хакеры проводят атаки. Группа использует стратегию двойного вымогательства, совмещая шифрование данных с их кражей и угрозами обнародования. С декабря 2021 года в открытом доступе оказалась информация как минимум 123 жертв из критических секторов: здравоохранения, финансов, транспорта и государственных учреждений.

Атака RansomHouse представляет собой четко выстроенную цепочку из четырех фаз. На этапе разработки операторы создают инструменты и инфраструктуру, включая сайт для утечек данных. Затем аффилированные хакеры осуществляют проникновение, часто через фишинговые письма или уязвимости. После этого следует фаза кражи данных и развертывания вредоносного ПО. Завершается все фазой вымогательства, когда операторы ведут переговоры с жертвами и угрожают публикацией информации.

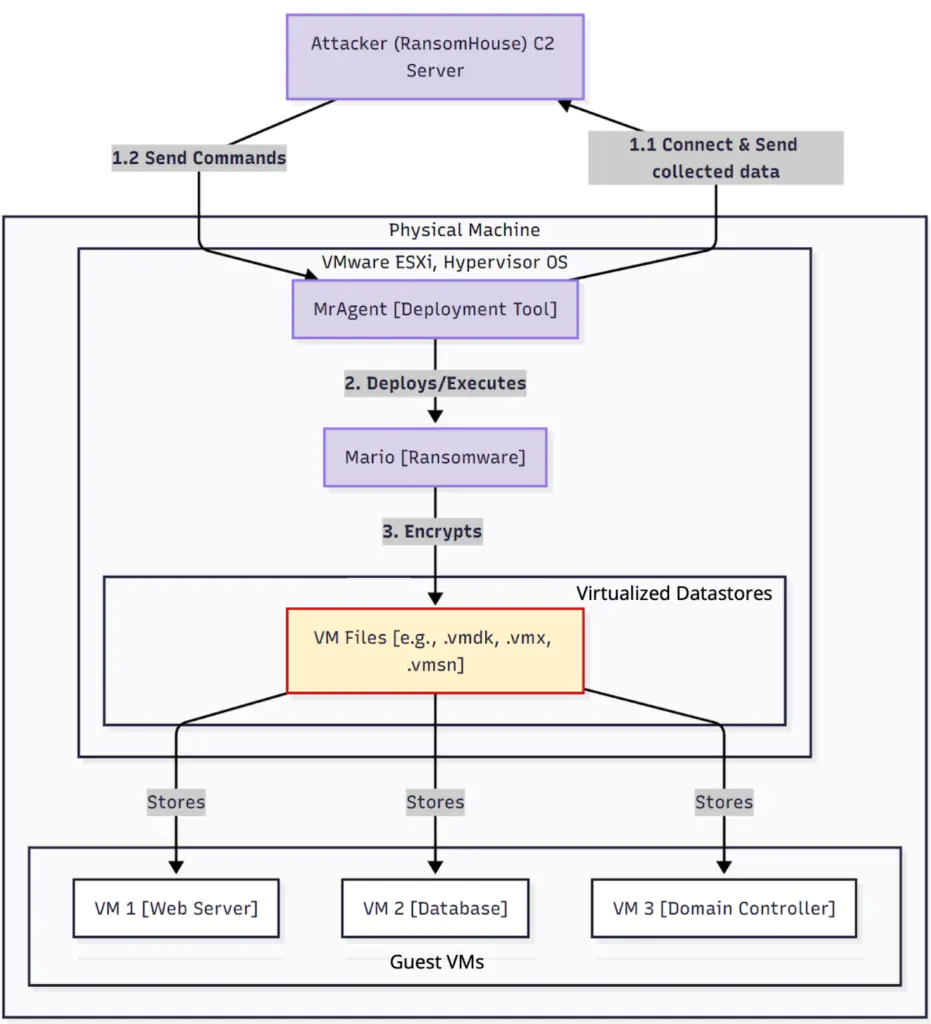

Ключевыми инструментами в атаке являются два компонента. MrAgent - это инструмент управления, который обеспечивает устойчивое присутствие в среде ESXi и связь с командным сервером злоумышленников. Именно он загружает и запускает второй компонент - шифровальщик Mario, который непосредственно отвечает за кражу и блокировку данных.

Сравнительный анализ образцов Mario выявил эволюцию от оригинальной версии к обновленной. Основные усовершенствования касаются самого процесса шифрования. Если оригинальная версия использовала однофакторное линейное шифрование фиксированными блоками, то обновленный Mario применяет двухфакторную схему. Теперь файлы шифруются с использованием как первичного, так и вторичного ключа, что значительно затрудняет восстановление данных без обоих компонентов.

Кроме того, изменилась работа с памятью и обработка файлов. Обновленная версия использует более сложную и эффективную организацию буферов, а также перешла на обработку файлов динамическими фрагментами с применением разреженного шифрования. Это означает, что шифруются не все данные подряд, а только определенные блоки по заданным смещениям, что усложняет статический анализ и обратную разработку. Процесс теперь сопровождается выводом подробной статистики о ходе обработки каждого файла.

Эти технические улучшения демонстрируют тревожную тенденцию: группы вымогателей постоянно инвестируют в совершенствование своих инструментов, делая их более устойчивыми к анализу и средствам защиты. Усложнение шифрования в RansomHouse может стать ориентиром для других операций, что в целом повысит уровень сложности всего ландшафта угроз. Следовательно, организациям необходимо адаптировать свои стратегии безопасности, делая упор на продвинутые методы обнаружения, сегментацию сетей и регулярное резервное копирование критически важных данных, особенно в виртуальных средах.

Индикаторы компрометации

SHA256

- 0fe7fcc66726f8f2daed29b807d1da3c531ec004925625855f8889950d0d24d8

- 26b3c1269064ba1bf2bfdcf2d3d069e939f0e54fc4189e5a5263a49e17872f2a

- 8189c708706eb7302d7598aeee8cd6bdb048bf1a6dbe29c59e50f0a39fd53973

- d36afcfe1ae2c3e6669878e6f9310a04fb6c8af525d17c4ffa8b510459d7dd4d