Эксперты по кибербезопасности из южнокорейской компании AhnLab опубликовали ежемесячный анализ активности продвинутых постоянных угроз на территории Кореи. Отчёт, охватывающий январь 2026 года, рисует тревожную картину: абсолютное большинство успешных инцидентов связано с фишингом, причём в качестве основного вектора атаки злоумышленники всё чаще используют не документы с макросами, а обманчиво простые файлы ярлыков (LNK). Этот тренд указывает на адаптацию угроз к ужесточающимся мерам безопасности в корпоративных средах и требует пересмотра традиционных подходов к защите.

Описание

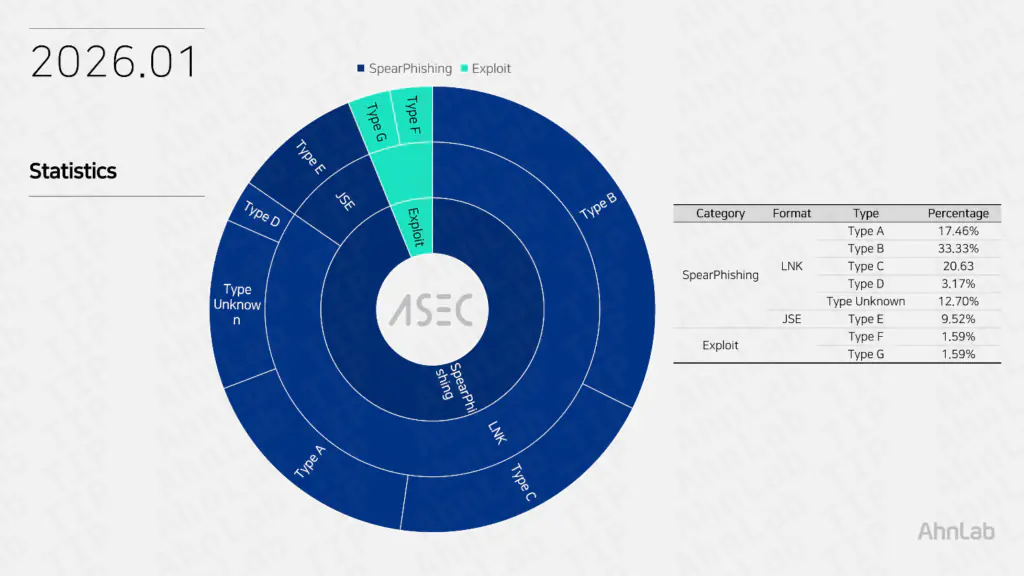

Согласно статистике, собранной с использованием собственной инфраструктуры мониторинга AhnLab, практически все зафиксированные атаки класса APT в указанный период были осуществлены через метод целевого фишинга (Spear Phishing). В отличие от массовых рассылок, целевой фишинг предполагает длительную фазу разведки, в ходе которой злоумышленники собирают информацию о конкретных сотрудниках или отделах компании-жертвы. Используя эти данные, они создают персонализированные письма, которые выглядят предельно достоверно - часто с подделанным адресом отправителя. Основная цель - заставить получателя открыть вложение или перейти по ссылке, что и становится точкой входа в корпоративную сеть.

Особенностью января 2026 года стал резкий рост доли атак, использующих в качестве вложения именно LNK-файлы. Этот формат, представляющий собой ярлык для запуска программы, долгое время воспринимался как менее опасный. Однако его коварство заключается в возможности прописать в свойствах ярлыка выполнение произвольных команд, в том числе с использованием PowerShell. Аналитики AhnLab выделили два основных типа таких атак.

Первый тип (Type A) использует встроенные в Windows возможности для загрузки вредоносного ПО, написанного на скриптовом языке AutoIt. Когда пользователь открывает вредоносный LNK-ярлык, маскирующийся под документ (например, «(Issue Analysis, 2026-01-05) 2025Year China Political Situation Review and Prospects.docx.lnk»), запускается скрытая команда PowerShell. Она, в свою очередь, обращается к внешнему ресурсу и загружает дополнительные файлы. Характерной тактикой является копирование легитимной утилиты "curl.exe" под случайным именем (например, "WpqNoXz.exe") для последующей загрузки вредоносного скрипта AutoIt. Этот скрипт обладает широким функционалом: выполнение команд, поиск в директориях, а также загрузка и выгрузка файлов. Для обеспечения постоянного присутствия в системе загруженный вредоносный код регистрируется в Планировщике заданий Windows.

Второй тип (Type B) демонстрирует более сложную цепочку компрометации. Здесь LNK-файл (например, «National Tax Notice.pdf.lnk») также инициирует выполнение команд через "curl.exe", но целью загрузки становится вредоносный HTA-файл (HTML Application). Источниками для этой полезной нагрузки часто выступают скомпрометированные или созданные злоумышленниками репозитории на GitHub или папки на Google Drive. Загруженное приложение создаёт в системе загрузчик, который затем размещает в памяти два ключевых компонента. Первый - это инфостилер (Infostealer), предназначенный для кражи системной информации, списка важных файлов и данных, связанных с виртуальными активами. Второй компонент - это бэкдор, позволяющий атакующему удалённо выполнять произвольные команды на заражённой машине, что открывает путь для горизонтального перемещения по сети и сбора критически важных данных.

Помимо фишинга, в отчёте также подтверждаются атаки, основанные на эксплуатации уязвимостей (exploit-based attacks), хотя их доля значительно меньше. Этот факт подчёркивает, что социальная инженерия остаётся самым эффективным и наименее затратным для злоумышленников методом преодоления периметра безопасности даже в высокотехнологичных странах, таких как Южная Корея.

Практические выводы для специалистов по информационной безопасности

Сложность обнаружения таких атак заключается в том, что они широко используют легитимные инструменты операционной системы (Living off the Land, LOL), такие как PowerShell, curl и планировщик заданий. Это позволяет зловредному коду долгое время оставаться незамеченным для классических антивирусных решений, сфокусированных на поиске известных вредоносных файлов. В свою очередь, экспертная группа AhnLab рекомендует сосредоточить усилия на нескольких ключевых направлениях.

Во-первых, критически важно ужесточить политики выполнения скриптов, особенно для PowerShell. Ограничение его использования, включение режима ведения журналов с детальной записью всех выполняемых команд и их аргументов позволяет выявить аномальную активность. Во-вторых, необходимы технологические меры по анализу поведения. Решения класса EDR (Endpoint Detection and Response) или XDR (Extended Detection and Response) способны отслеживать цепочки процессов и обнаруживать подозрительные последовательности действий, например, запуск "curl.exe" из LNK-файла с последующей загрузкой исполняемого кода в временную папку. В-третьих, непрерывное обучение сотрудников остаётся краеугольным камнем защиты. Сотрудники должны быть насторожены в отношении любых вложений, даже если они выглядят как безобидные PDF- или Word-документы, и знать, как проверять настоящие расширения файлов. Наконец, блокировка внешних командных серверов и подозрительных облачных хранилищ на уровне сетевого шлюза может прервать цепочку атаки до того, как вредоносный код будет доставлен на конечную точку.

Таким образом, данные AhnLab служат своевременным напоминанием, что тактика угроз постоянно эволюционирует. Атаки класса APT всё реже полагаются на сложные нулевые уязвимости, предпочитая им изощрённую социальную инженерию и злоупотребление доверенными инструментами. Эффективное противодействие требует комплексного подхода, сочетающего технический контроль, аналитику поведения и высокий уровень осведомлённости пользователей.

Индикаторы компрометации

URLs

- http://58.181.27.135/favicon.ico

- http://58.181.27.135/home.ico

- http://58.181.27.135/host.ico

- http://58.181.27.135/index.ico

- http://58.181.27.135/ms.ico

MD5

- 07c4183fd93b0816af43d2e78f1928d8

- 080b30f6d5b573dbf24b98f3c8a08f89

- 096f1a6022e45dd127f737ea08939049

- 0a63187679d4f657fed482213caca6f3

- 0bbc3b004ecc5dfc402d6890612d82ae