В сфере информационной безопасности злоумышленники постоянно совершенствуют методы социальной инженерии, чтобы обойти технические средства защиты. Особую опасность представляют атаки, в которых используются легитимные, подписанные цифровыми сертификатами инструменты для удалённого администрирования. Недавний инцидент с немецким поставщиком промышленных запчастей и оборудования наглядно демонстрирует, как такая тактика позволяет злоумышленникам получить долгосрочный неавторизованный доступ к корпоративной сети, минуя многие системы защиты. Эта атака подчёркивает растущую тенденцию к эксплуатации доверенного программного обеспечения в киберпреступных целях, что создаёт серьёзные проблемы для традиционных антивирусных решений и требует от специалистов по безопасности пересмотра подходов к мониторингу сетевой активности.

Описание

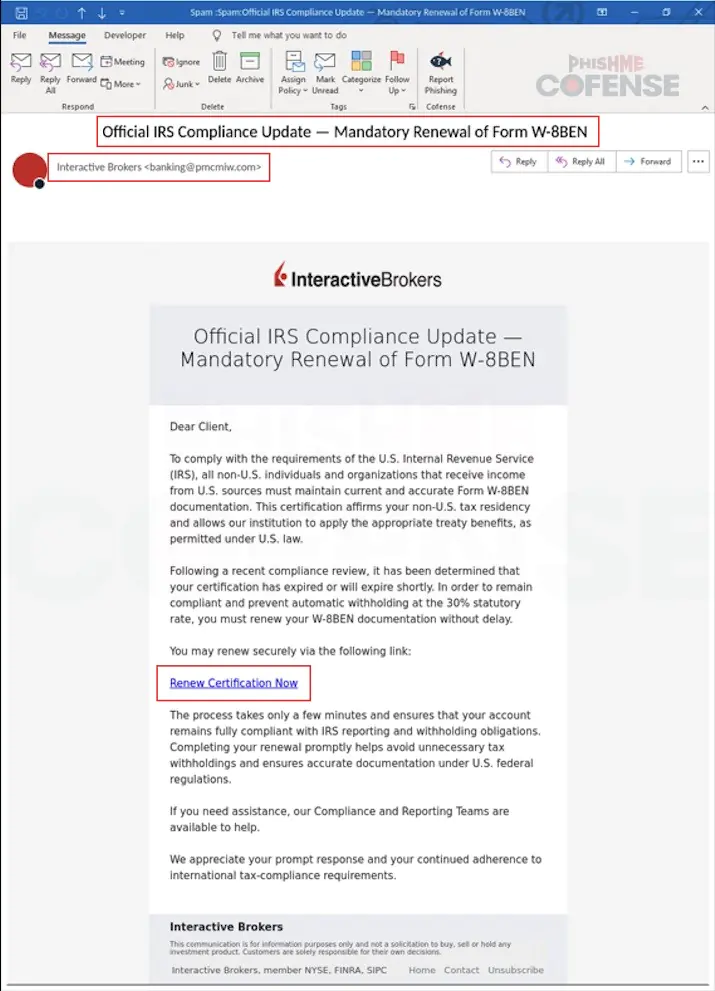

Атака началась с фишингового электронного письма, которое пришло на общий корпоративный адрес info@ компании-жертвы. Злоумышленники выдавали себя за международную логистическую компанию DHL, уведомляя о прибытии груза. Для компании, чей бизнес напрямую связан с поставками оборудования, такие письма являются рутинной частью рабочего процесса, что повышало вероятность успеха атаки. Однако внимательный анализ выявил несколько тревожных деталей, которые могли бы насторожить получателя: отправитель использовал домен, не принадлежащий DHL, а изображения в теле письма были загружены с легитимного, но стороннего ресурса ecp.yusercontent[.]com, который обычно обслуживает контент для почты Yahoo. Главным же вектором атаки стало вложение - файл с названием "AWB-Doc0921.pdf".

Внутри PDF-файла жертва обнаруживала лишь размытое изображение и кнопку с логотипом Microsoft, предлагающую нажать "Продолжить" для доступа к "защищённому файлу". В реальности этот клик инициировал загрузку исполняемого файла "AWB-Doc0921.scr" с домена "longhungphatlogistics[.]vn", принадлежащего вьетнамской логистической компании. Использование скомпрометированного легитимного сайта для размещения вредоносной нагрузки - распространённая тактика, затрудняющая её блокировку на основе репутации доменов. Файлы с расширением ".scr" формально являются исполняемыми файлами скринсейверов Windows, но часто используются злоумышленниками для маскировки вредоносного кода, поскольку операционная система по умолчанию доверяет этому типу файлов, что может позволить обойти некоторые уровни безопасности.

Ключевой особенностью данной атаки стала полезная нагрузка. Вместо традиционного троянца или программы-вымогателя, злоумышленники использовали модифицированный установщик платформы для удалённой поддержки и управления SimpleHelp. Этот инструмент класса RMM (Remote Monitoring and Management) обладает широким функционалом, включая удалённый контроль рабочего стола, передачу файлов, диагностику и постоянный незримый доступ к системе. Важно, что установщик был подписан цифровым сертификатом самой компании SimpleHelp, что придавало ему видимость легитимности в глазах как пользователя, так и многих систем безопасности. Исследователи из Malwarebytes обнаружили, что при запуске файла появляется стандартное окно контроля учётных записей (UAC) Windows с информацией о подписанном издателе, что дополнительно усыпляет бдительность жертвы.

В руках злоумышленника такой инструмент превращается в мощную backdoor-утилиту поддержки. После однократного запуска жертвой, система начинает периодически соединяться с командным сервером злоумышленника. Эта модель beaconing (подачи сигналов) крайне эффективна, так как исходящие соединения из корпоративной сети обычно подвергаются менее строгому фильтру, чем входящие. Атакующий получает возможность проводить разведку внутри сети, похищать учётные данные, перемещаться между системами, скрывать своё присутствие и в конечном итоге развёртывать дополнительное вредоносное ПО, включая программы-вымогатели. Фактически, после успешной установки компьютер жертвы появляется в консоли управления злоумышленника как активный актив, доступный для контроля в любой момент.

Этот инцидент, даже будучи ненаправленной атакой, демонстрирует высокий уровень изощрённости современных киберпреступных кампаний. Использование подписанного легитимного ПО стирает грань между добром и злом для систем безопасности, построенных на сигнатурном анализе и репутационных оценках. Для специалистов по защите информации данный случай служит важным напоминанием о необходимости внедрения многослойной стратегии безопасности. Критически важными становятся меры, такие как строгое ограничение прав пользователей для предотвращения установки непроверенного ПО, применение принципа наименьших привилегий, тщательный мониторинг сетевой активности на предмет аномальных исходящих соединений, особенно с хостов, не связанных с бизнес-процессами, а также постоянное обучение сотрудников распознаванию современных фишинговых техник, включая внимание к деталям в почтовых сообщениях.

Индикаторы компрометации

Domains

- longhungphatlogistics.vn