В сфере информационной безопасности наблюдается тревожная тенденция, когда злоумышленники вместо разработки собственного вредоносного кода используют легитимные коммерческие продукты для наблюдения. Новая фишинговая кампания, нацеленная на пользователей Windows, наглядно демонстрирует эту угрозу, маскируя скрытую установку профессионального средства мониторинга сотрудников под обновление клиента Zoom для исправления мнимых технических неполадок. Эта атака представляет повышенную опасность не только из-за своей скрытности, но и потому, что используемый инструмент изначально не считается вредоносным традиционными системами защиты.

Описание

Имитация сбоя как предлог для "обновления"

Вся операция начинается с перехода пользователя на поддельный домен uswebzoomus[.]com/zoom/, который представляет собой точную копию страницы ожидания конференции в Zoom. Сразу после загрузки страница отправляет злоумышленникам сигнал о новом посетителе. Чтобы создать видимость реальной встречи, на экране последовательно появляются три скриптовых участника с именами "Мэтью Карлссон", "Джеймс Уитмор" и "Сара Чен", сопровождаемые характерным звуковым сигналом Zoom. Их диалог зациклен и воспроизводится на фоне.

Ключевым элементом социальной инженерии в этой схеме является намеренно созданная иллюзия неполадок. На основном видео-тайле постоянно отображается сообщение "Проблемы с сетью", а аудио и видео имитируют лаги и прерывания. Это не ошибка, а продуманный психологический приём. Пользователь, столкнувшийся с "неисправным" звонком, с большой вероятностью захочет устранить проблему. Через десять секунд после начала "встречи" появляется навязчивое всплывающее окно "Доступно обновление", сопровождаемое обратным отсчётом с пяти до нуля. Закрыть его невозможно.

Моментальная и скрытная установка

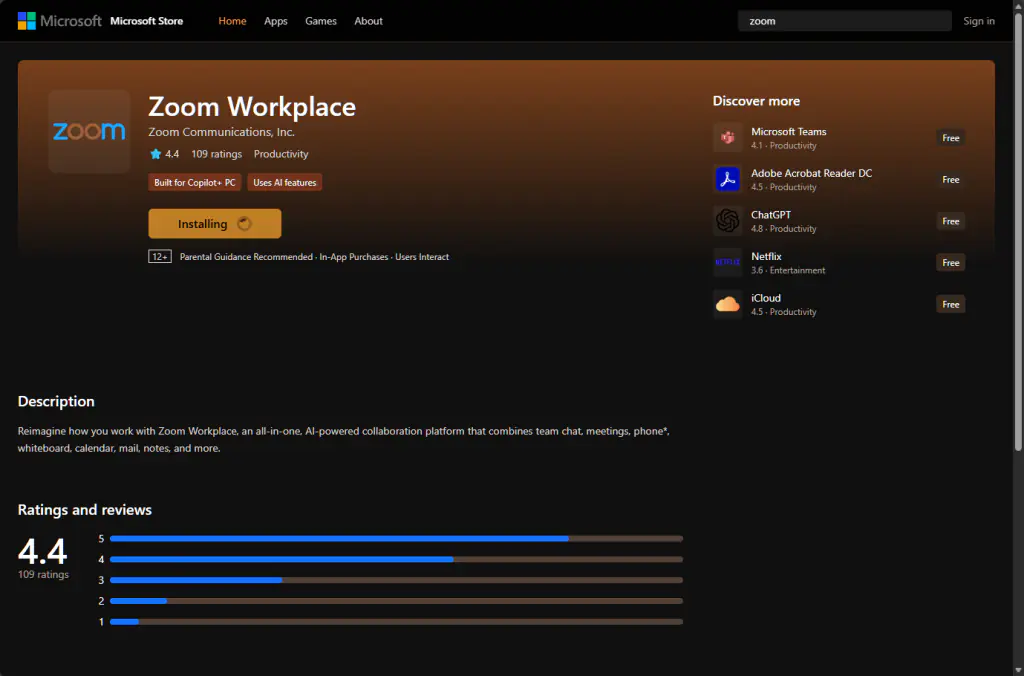

Когда отсчёт достигает нуля, браузер в фоновом режиме, без запроса разрешения, загружает файл с именем "zoom_agent_x64_s-i(__941afee582cc71135202939296679e229dd7cced) (1).msi". Одновременно с этим страница подменяется на стилизацию под Microsoft Store, где якобы происходит установка "Zoom Workplace". Пока жертва наблюдает за этой правдоподобной симуляцией, настоящий установщик уже находится в папке "Загрузки".

Анализ файла показал, что это установочный пакет Teramind - легального коммерческого продукта для мониторинга активности сотрудников на корпоративных устройствах. Строка "s-i(__)" в имени файла является внутренним соглашением Teramind для обозначения установщика "скрытого" экземпляра, а хеш после неё идентифицирует учётную запись злоумышленника, на которую будет поступать собранная информация. Внутри файла обнаружены поля "Версия агента 26.3.3403" и "IP-адрес или имя сервера", что подтверждает его предварительную настройку на подключение к контролируемому атакующими серверу.

Особенности "стелс-режима" и противодействие анализу

Установка проходит через стандартный Windows Installer без отображения пользовательского интерфейса, что делает процесс полностью невидимым для цели. Внутренние пути сборки установщика содержат папку "out_stealth", что указывает на использование официального "стелс-режима" Teramind. В этом режиме агент не оставляет следов в системном трее, на панели задач или в списке установленных программ. По умолчанию исполняемый файл называется "dwm.exe" и размещается в скрытой директории "C:\ProgramData\{4CEC2908-5CE4-48F0-A717-8FC833D8017A}".

Особенностью данной кампании является наличие в коде установщика логики для противодействия анализу. Программа пытается обнаружить признаки запуска в отладочной или песочнице (sandbox) - изолированной среде, которую используют исследователи безопасности для изучения подозрительного ПО. При выявлении таких признаков поведение установщика может измениться, чтобы скрыть истинные намерения. После завершения установки временные файлы удаляются, что осложняет последующий анализ.

Почему эта атака особенно опасна

Использование легитимного продукта в злонамеренных целях создаёт уникальные риски. Teramind обладает широким функционалом: запись нажатий клавиш, периодическое создание скриншотов, мониторинг посещённых веб-сайтов и запущенных приложений, перехват содержимого буфера обмена, отслеживание работы с почтой и файлами. В корпоративной среде такое ПО используется законно при информировании сотрудников. Однако его скрытная установка на личный компьютер превращает его в stalkerware - шпионское ПО для слежки.

Традиционные антивирусные решения, ориентированные на поиск известных вредоносных сигнатур, могут не сработать, так как файлы Teramind сами по себе не являются вредоносными. Это делает атаку более устойчивой по сравнению со многими видами традиционного вредоносного ПО, которое написано менее качественно и легче обнаруживается.

Рекомендации по обнаружению и защите

Если вы подозреваете, что могли стать жертвой этой атаки, необходимо предпринять следующие шаги. Во-первых, проверьте наличие скрытой папки установки по пути "C:\ProgramData\{4CEC2908-5CE4-48F0-A717-8FC833D8017A}". Во-вторых, от имени администратора выполните в командной строке команду "sc query tsvchst" для проверки состояния службы Teramind. Если служба запущена (STATE: 4 RUNNING), ваш компьютер скомпрометирован.

В этом случае критически важно сменить пароли от всех важных учётных записей (электронная почта, банкинг, рабочие системы) с другого, чистого устройства. Если инцидент произошёл на рабочем компьютере, немедленно сообщите об этом в ИТ- или службу безопасности вашей организации.

Для предотвращения подобных атак в будущем эксперты рекомендуют проявлять осторожность со ссылками на встречи, полученными из непроверенных источников. Всегда запускайте Zoom непосредственно через установленное приложение или вручную вводите адрес zoom.us в браузере, вместо того чтобы переходить по присланным ссылкам. Простая привычка потратить несколько секунд на проверку домена в адресной строке может предотвратить серьёзное нарушение конфиденциальности.

Данная кампания не использует сложные технические приёмы взлома. Её сила - в убедительной социальной инженерии, которая эксплуатирует доверие пользователей к известным брендам и их естественное желание быстро решить техническую проблему. Вся операция от клика по ссылке до завершения установки занимает менее тридцати секунд, оставляя жертву в полном неведении о том, что на её компьютере теперь работает полнофункциональное средство слежки.

Индикаторы компрометации

Domains

- uswebzoomus.com

SHA256

- 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa

Teramind Instance ID

- 941afee582cc71135202939296679e229dd7cced